Sintesi riepilogativa delle campagne malevole nella settimana del 2 – 8 maggio

riepilogo

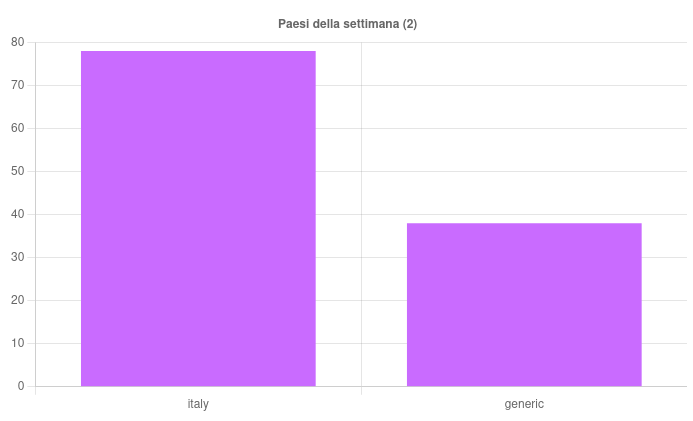

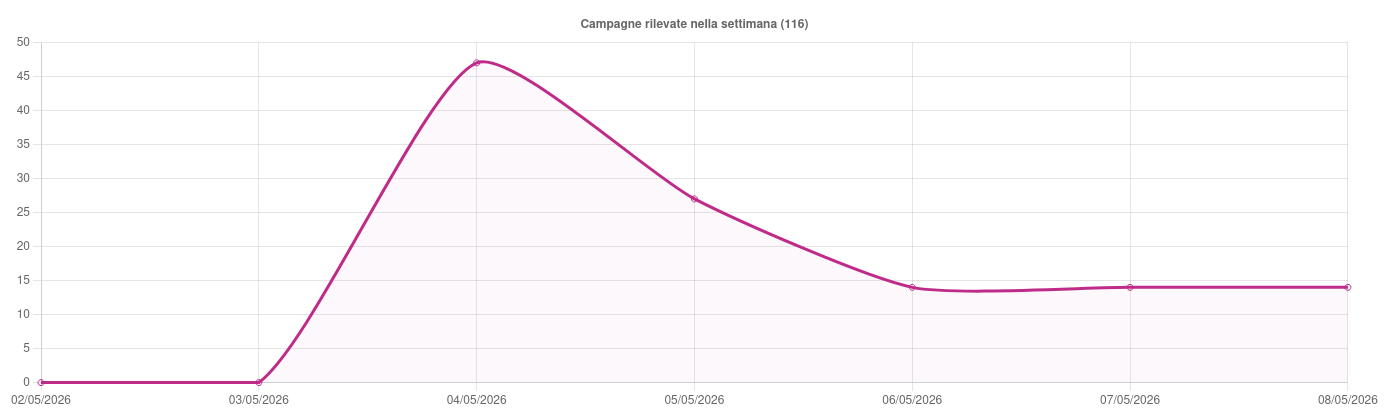

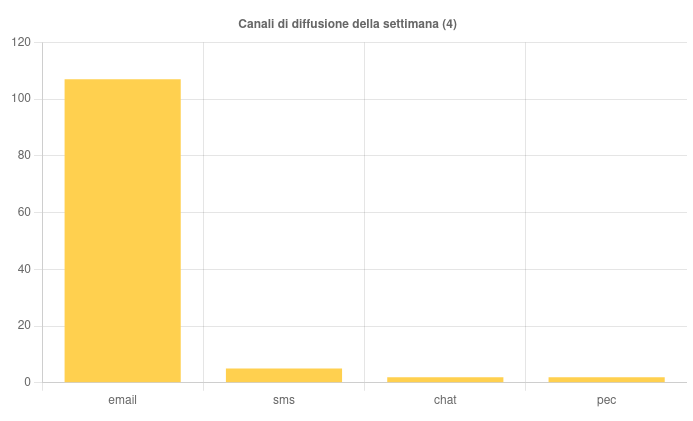

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 116 campagne malevole, di cui 78 con obiettivi italiani e 38 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 854 indicatori di compromissione (IoC) individuati.

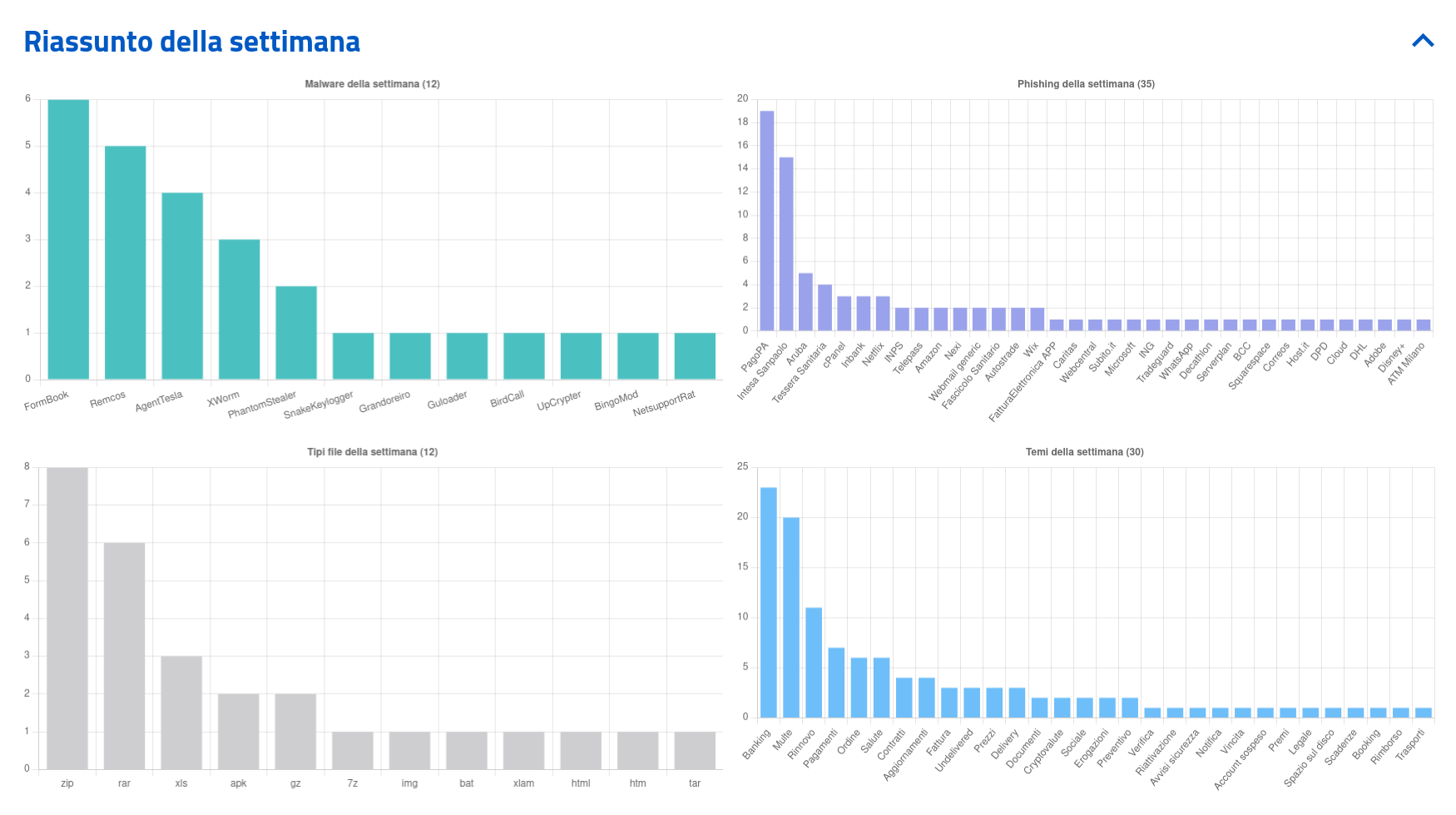

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

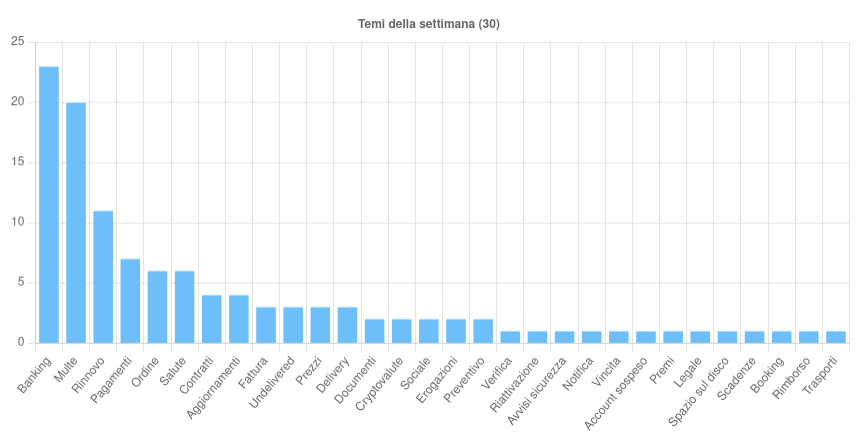

Sono 30 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Banking – Tema utilizzato per 21 campagne di phishing rivolte a clienti di istituti bancari e servizi di pagamento italiani e non, come Intesa Sanpaolo, Inbank, Nexi, ING e BCC. Usato inoltre per veicolare i malware BingoMod e AgentTesla.

- Multe – Argomento sfruttato in 19 campagne di phishing italiane, tutte veicolate via email che si fingono avvisi di multe non pagate e abusano del nome di PagoPA. In un singolo caso è stato utilizzato per una campagna di phishing generica.

- Rinnovo – Tema sfruttato in 11 campagne di phishing, di cui otto italiane, ai danni di Netflix e di vari registrar e servizi di hosting web come Aruba, Wix, Host.it, Squarespace e Serverplan.

- Pagamenti – Argomento impiegato in quattro campagne di phishing, tre italiane e una generica, ai danni di Autostrade per l’Italia, Subito.it e Adobe. È stato inoltre utilizzato in una campagna malware italiana e due generiche che hanno distribuito PhantomStealer e Remcos.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Continuano le email malevole a tema “Salute”: il CERT-AGID ha scoperto e contrastato quattro campagne italiane di phishing che sfruttano il nome del Sistema Tessera Sanitaria oltre a due che fanno riferimento al Fascicolo Sanitario Elettronico.

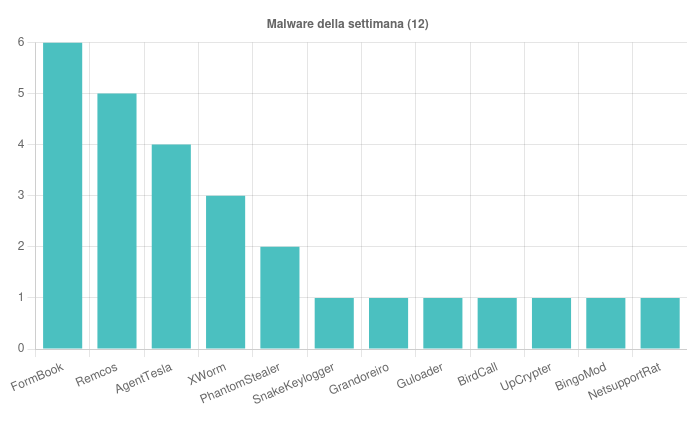

Malware della settimana

Sono state individuate, nell’arco della settimana, 12 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

- FormBook – Scoperte due campagne italiane e quattro campagne generiche a tema “Documenti”, “Ordine”, “Prezzi”, “Contratti” e “Delivery” diffuse con allegati ZIP, RAR e GZ.

- Remcos – Individuate cinque campagne generiche ad argomento “Pagamenti”, “Contratti”, “Fattura”, “Preventivo” e “Ordine” veicolate mediante allegati 7Z, GZ e XLS

- AgentTesla – Rilevate quattro campagne generiche a tema “Banking”, “Ordine”, “Prezzi” e “Contratti” distribuite tramite allegati RAR, TAR e ZIP.

- XWorm – Osservate tre campagne generiche a tema “Ordine” e “Documenti” distribuite con allegati RAR e XLAM.

- PhantomStealer – Individuate una campagna italiana e una campagna generica ad argomento “Pagamenti”, entrambe diffuse con allegato ZIP.

- Osservate una campagna italiana BingoMod a tema “Banking” e una campagna generica BirdCall a tema “Sociale”, veicolate tramite SMS contenenti link per il download di APK malevoli per dispositivi Android.

- NetsupportRat – Rilevata una campagna italiana tema “Booking” veicolata tramite finti Captcha.

- UpCrypter – Scoperta una campagna italiana a tema “Preventivo” veicolata tramite allegato HTML che rimanda al download di risorse malevole.

- Individuate infine tre campagne generiche SnakeKeylogger, Guloader e Grandoreiro che hanno sfruttato i temi “Contratti”, “Prezzi” e “Legale”.

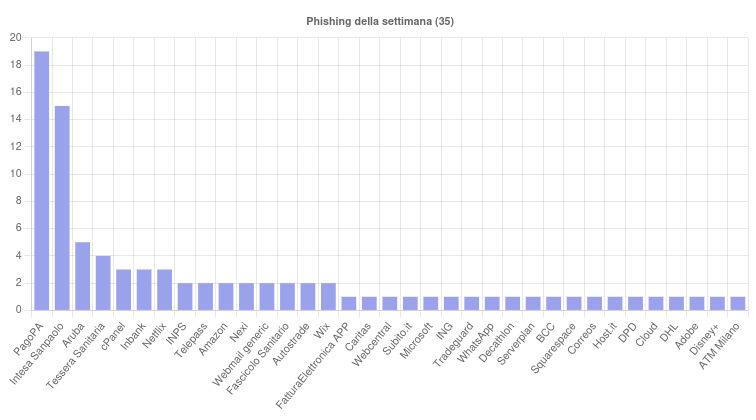

Phishing della settimana

Sono 35 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPA e Intesa Sanpaolo.

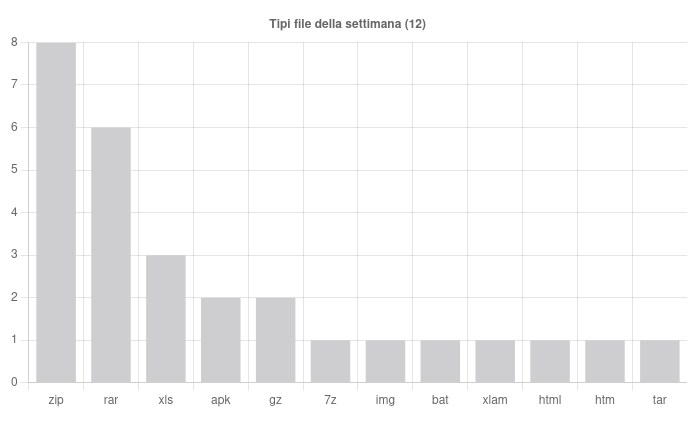

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche