Sintesi riepilogativa delle campagne malevole nella settimana del 25 – 30 aprile

riepilogo

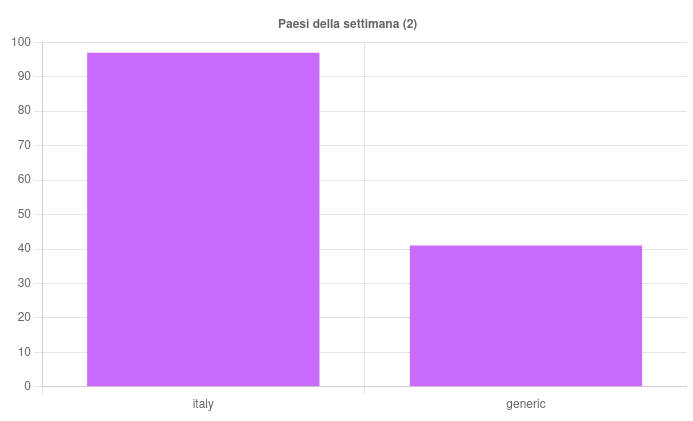

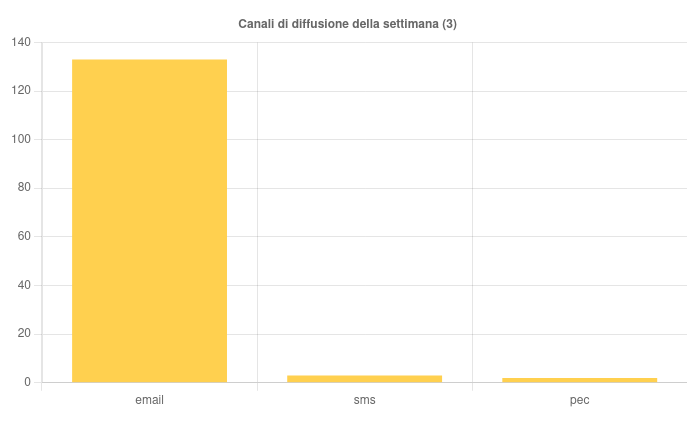

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 138 campagne malevole, di cui 97 con obiettivi italiani e 41 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 847 indicatori di compromissione (IoC) individuati.

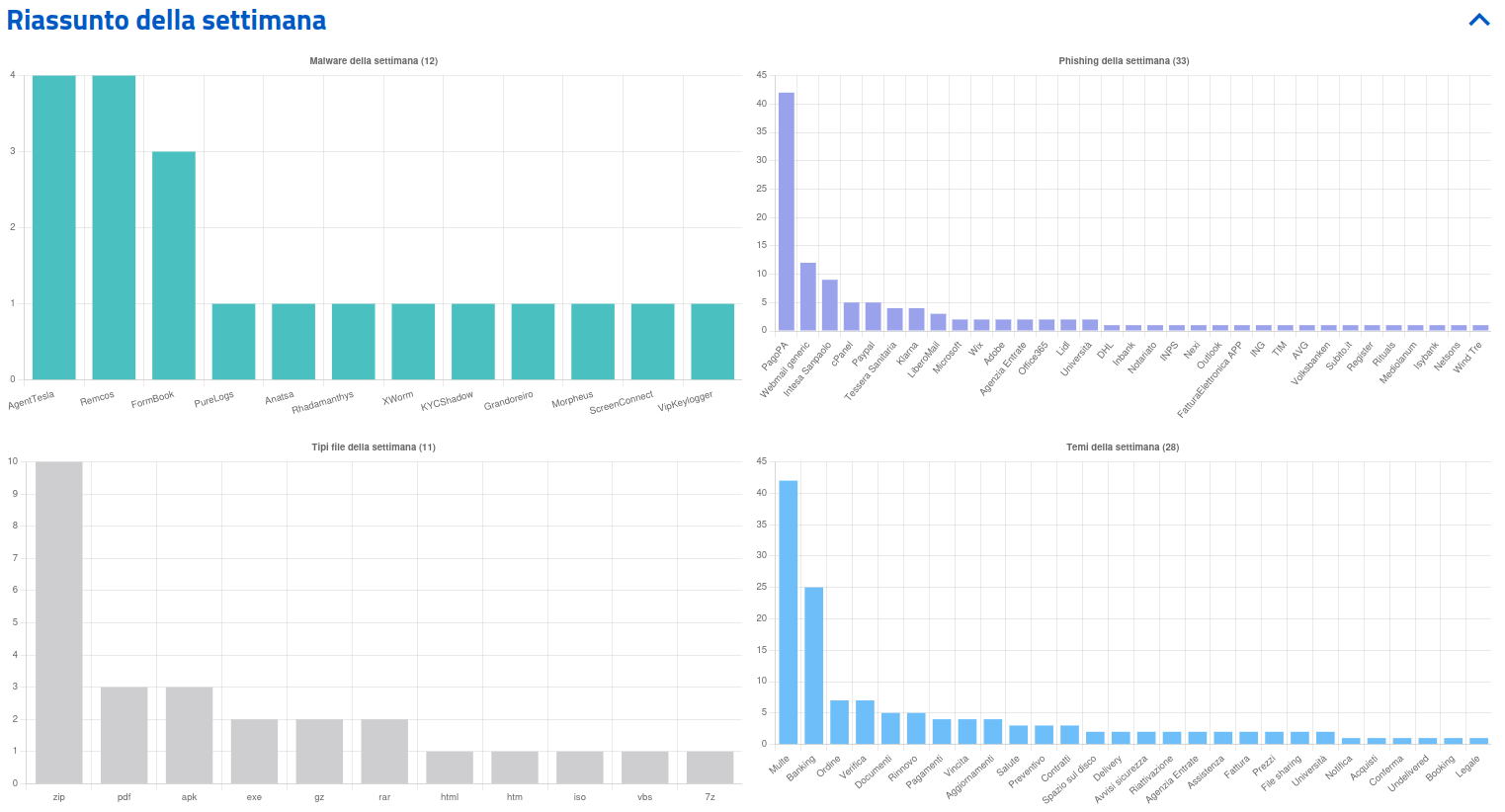

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

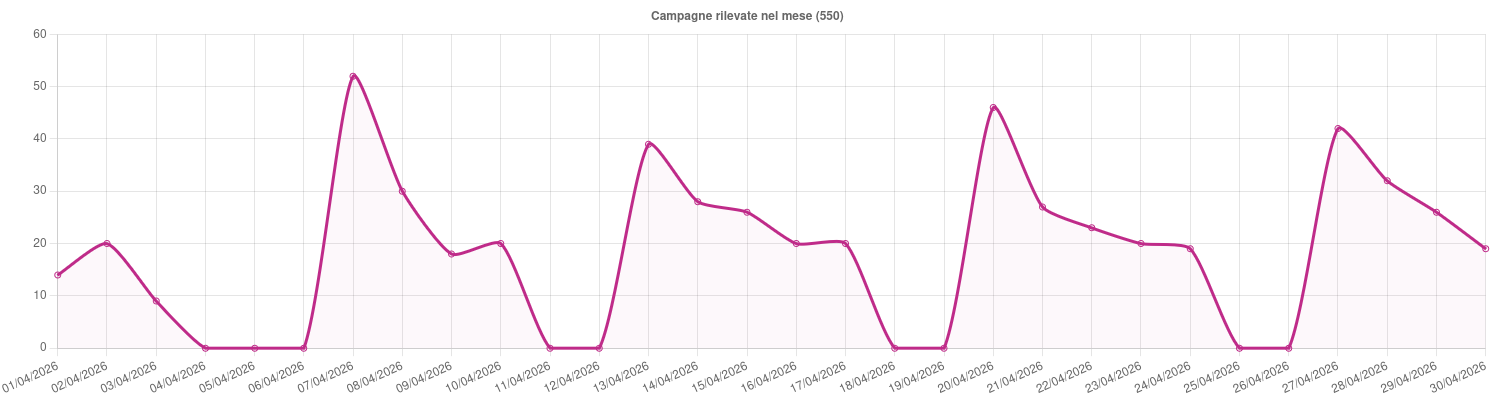

Andamento del mese di aprile

I temi più rilevanti della settimana

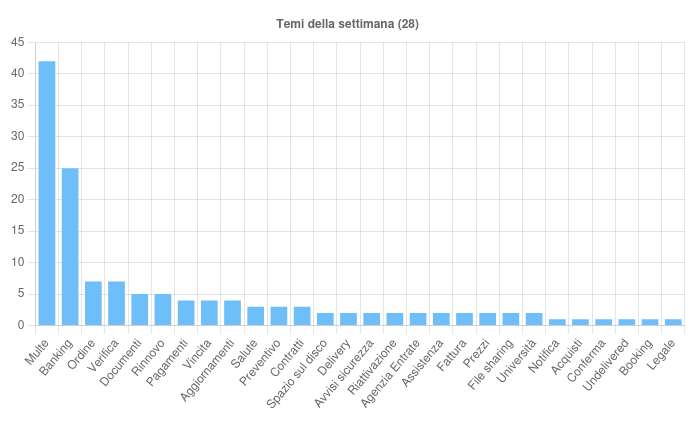

Sono 28 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Multe – Come al solito, l’argomento è stato sfruttato in 38 campagne di phishing italiane, tutte veicolate tramite email che si fingono comunicazioni di multe non saldate e abusano del nome di PagoPA.

- Banking – Tema utilizzato in 25 campagne di phishing rivolte a clienti di istituti bancari e servizi di pagamento italiani e non, come PayPal, Klarna, Isybank, Inbank, ING, Nexi, Intesa Sanpaolo, Volksbanken e Mediolanum. Usato inoltre per due campagne di smishing che hanno veicolato i malware Anatsa e KYCShadow.

- Ordine – Argomento usato per cinque campagne che hanno diffuso i malware FormBook, PureLogs, AgentTesla e Remcos, oltre che per due campagne di phishing ai danni di utenti di Office365 e di generiche webmail.

- Verifica – Tema sfruttato in sette campagne di phishing, di cui quattro italiane, ai danni di Cpanel e LiberoMail.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Il CERT-AGID ha avuto evidenza di una campagna veicolata via email che sfrutta illecitamente il logo e il nome di SPID. Il messaggio si finge un avviso di sicurezza che informa il destinatario di una presunta apertura di un conto online presso la banca Widiba tramite le proprie credenziali SPID e lo invita a contattare urgentemente un numero verde per bloccare l’operazione.

- Individuata una pagina di phishing mirato rivolta agli utenti del servizio di posta del Consiglio Nazionale del Notariato. Il sito presenta un modulo di accesso fraudolento finalizzato alla raccolta delle credenziali.

- Il CERT-AGID ha pubblicato un’analisi di sicurezza su LLM e Model Context Protocol (MCP), evidenziando come controlli incompleti possano consentire l’esecuzione di richieste di rete non autorizzate. Nel paper viene analizzato un caso reale di vulnerabilità SSRF, mostrando come un MCP progettato per la consultazione possa trasformarsi in un proxy di rete.

- Segnalata una vulnerabilità critica di esecuzione di codice da remoto (RCE), identificata come CVE-2026-3854, che interessa GitHub e GitHub Enterprise Server. Lo sfruttamento della falla può consentire a un attaccante di eseguire comandi lato server durante l’operazione di push, aggirando le protezioni di sicurezza.

- Il CERT-AGID ha individuato una nuova pagina di phishing mirato, ospitata su Weebly, che si finge il portale per l’accesso all’area riservata dell’Università di Palermo. Il template utilizzato è identico a quello già osservato in recenti campagne contro altri atenei italiani, evidenziando un pattern presumibilmente riconducibile al medesimo attore malevolo.

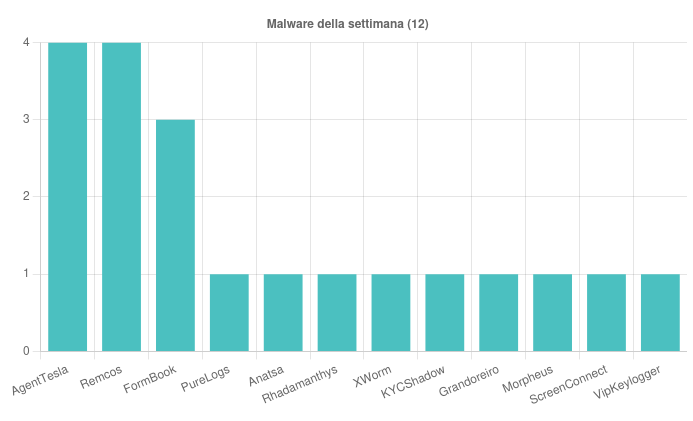

Malware della settimana

Sono state individuate, nell’arco della settimana, 12 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

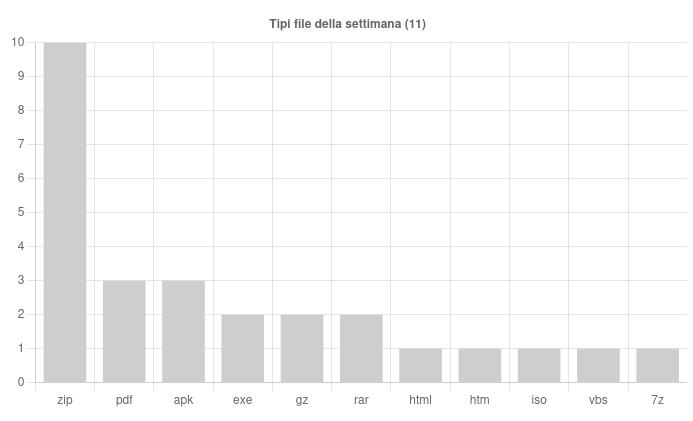

- AgentTesla – Rilevate quattro campagne generiche a tema “Fattura”, “Prezzi”, “Preventivo” e “Ordine”, che hanno sfruttato archivi ZIP e GZ.

- Remcos – Individuate quattro campagne generiche ad argomento “Aggiornamenti”, “Ordine” e “Contratti” diffuse attraverso email contenenti ZIP, GZ e 7Z.

- FormBook – Scoperte una campagna italiana “Ordine” e due campagne generiche “Ordine” e “Contratti” che hanno usato allegati PDF e ZIP.

- Grandoreiro – Osservata una campagna generica a tema “Legale” veicolata tramite file ISO.

- PureLogs – Rilevata una campagna generica “Ordine” che ha utilizzato allegati ZIP.

- Rhadamanthys – Individuata una campagna italiana “Booking” distribuita mediante PDF.

- ScreenConnect – Scoperta una campagna generica “Aggiornamenti” che ha sfruttato script VBS.

- VipKeylogger – Rilevata una campagna generica “Pagamenti” che ha usato archivi RAR.

- XWorm – Individuata una campagna generica “Prezzi” distribuita attraverso file ZIP.

- Osservate, infine, tre campagne generiche ad argomento “Banking” e “Assistenza” che hanno diffuso i malware Anatsa, KYCShadow e Morpheus tramite SMS contenenti link al download dell’APK malevolo.

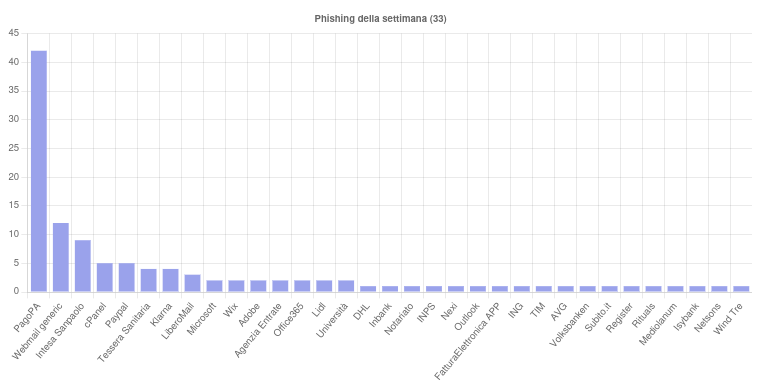

Phishing della settimana

Sono 33 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPA, Intesa Sanpaolo, cPanel e PayPal.

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche