NetWalker è chiuso ma i ransomware rimangono un trend in crescita

Blockchain Forensics NetWalker ransomware

Il 27 gennaio 2021 il Dipartimento di Giustizia degli Stati Uniti ha comunicato con un avviso pubblico, l’arresto di un cittadino canadese legato a NetWalker, ransomware di cui avevamo parlato in una news lo scorso novembre 2020. NetWalker, inteso come gruppo criminale, avrebbe raccolto, a seguito di tre distinti attacchi, 454.530 dollari dalle vittime, tra cui aziende, comuni, ospedali, forze dell’ordine, servizi di emergenza, distretti scolastici università. In particolare il settore colpito è stato quello sanitario, approfittando del periodo di crisi a causa della pandemia COVID-2019. Oltre al recupero dei fondi è stata smantellata una risorsa nascosta nel dark web che il ransomware utilizzava per comunicare con le vittime.

Gli attori criminali dietro a NetWalker, prima di sferrare l’attacco, ottenevano l’accesso alla rete della vittima, giorni o addirittura settimane prima della consegna della richiesta di riscatto. Durante questo periodo, elevavano i propri privilegi all’interno della rete per diffondere il ransomware da un host all’altro. Una volta soddisfatti del grado di intrusione all’interno della rete, cifravano i dati e inviavano la richiesta di riscatto alla vittima.

L’analisi on chain di Chainalysis ha consentito non solo di catturare l’attore criminale ma di ricostruire tutta l’infrastruttura e il suo funzionamento. La ricerca evidenzia inoltre un sostanziale aumento degli importi totali pagati dalle vittime di ransomware nel periodo 2017-2020.

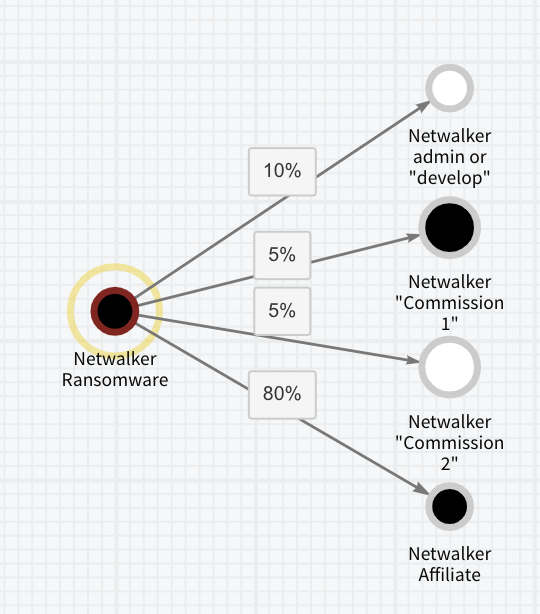

Il modello ransomware-as-a-service di NetWalker

NetWalker operava con un cosiddetto modello di ransomware-as-a-service, cioè con una rete composta da “sviluppatori”, “affiliati” e “incaricati”. Gli sviluppatori realizzavano e aggiornavano il ransomware per poi fornirlo “a noleggio” agli affiliati. Gli affiliati si occupavano dell’attacco e di individuare le vittime. Una volta che la vittima aveva pagato, gli sviluppatori, gli affiliati e gli incaricati si dividevano il riscatto secondo le percentuali mostrate in figura.

La gestione dell’infrastruttura tecnologica

L’analisi della blockchain è stata in grado pure di rilevare come gli attori criminali sostenevano la loro infrastruttura. Ad esempio, sono stati analizzate transazioni crypto per pagare il servizio hosting, probabilmente utilizzato per ospitare i dati delle vittime. Infatti da maggio 2020 NetWalker aveva intensificato la sua attività, non solo impedendo alle vittime di accedere ai loro dati, ma anche sottraendoli e pubblicandoli successivamente su un sito quando il riscatto non veniva pagato alla scadenza.

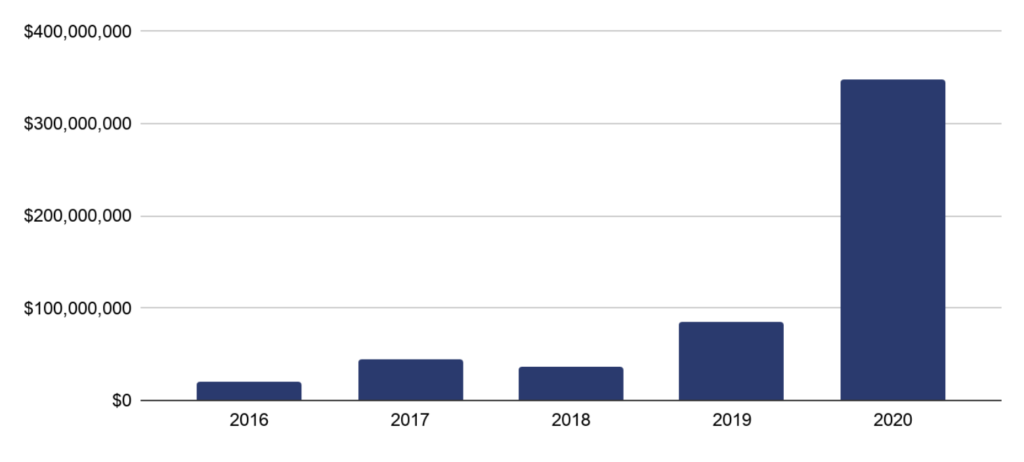

Crescita degli importi pagati dalle vittime di ransomware

I dati di Chainalysis mostrano come l’importo totale pagato dalle vittime di ransomware sia aumentato del 311% nel 2020, raggiungendo quasi 350 milioni di dollari di criptovaluta.

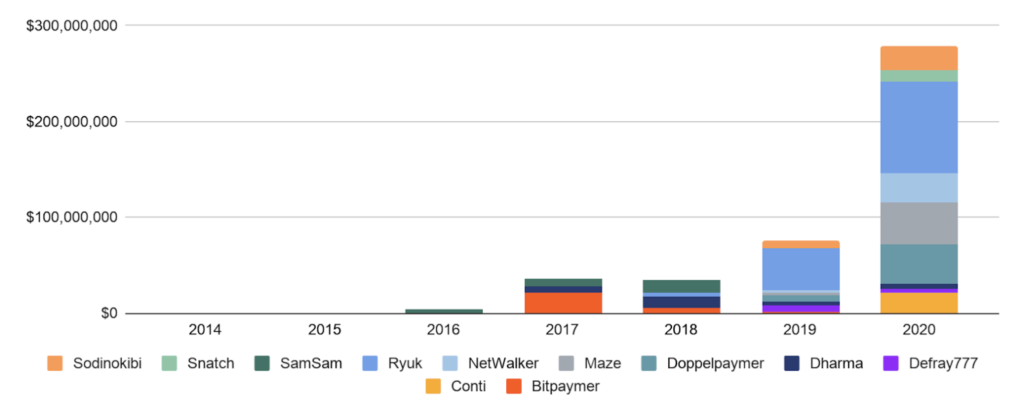

Tasso di crescita dei ransomware

L’analisi sulla blockchain mostra una tendenza chiara: i ransomware hanno avuto il maggior tasso di crescita nel 2020 rispetto a tutte le altre categorie di attività criminali legate al mondo crypto. E NetWalker è stato una delle principali famiglie di ransomware in termini di entrate quest’anno, insieme a Ryuk, Maze, Doppelpaymer e Sodinokibi.

Sempre grazie all’analisi on chain, NetWalker avrebbe raccolto 46 milioni di dollari dalle vittime a partire da agosto 2019, con riscatti medi crescenti, da 18.000 dollari nel 2019 a 65.000 nel 2020. Le vittime colpite sono state 305 vittime di 27 paesi diversi, di cui 203 solo negli Stati Uniti.

Conclusioni

Le criptovalute sono ancora preferite dai criminali, in quanto consentono di trasferire velocemente fondi da una parte all’altra del mondo, garantendo loro un certo anonimato, nonostante le transazioni siano comunque tracciabili e pubbliche. Per questo i ransomware richiedono sempre un riscatto in Bitcoin o altra forma di cryptovaluta. Il tasso di crescita di questa tipologia di minacce deve far aumentare la consapevolezza sull’importanza dell’adozione delle giuste contromisure per minimizzare il rischio di incidente.

Una raccomandazione importante, oltre quella di effettuare periodicamente sessioni di VA/PT, è quella di fare copie regolari dei file su un dispositivo separato: questo è l’unico modo efficace per ridurre al minimo i danni in caso di attacco da ransomware.

Inoltre le vittime del ransomware non dovrebbero mai pagare il riscatto, per non alimentare questo mercato e dovrebbero segnalare l’accaduto alle forze dell’ordine prima possibile. Infatti, sebbene i criminali credano di operare in modo anonimo nel cyberspace, l’utilizzo di strumenti di analisi blockchain consente di identificare, perseguire questi attori e sequestrare i loro fondi.