Sintesi riepilogativa delle campagne malevole nella settimana del 13 – 19 novembre 2021

riepilogo

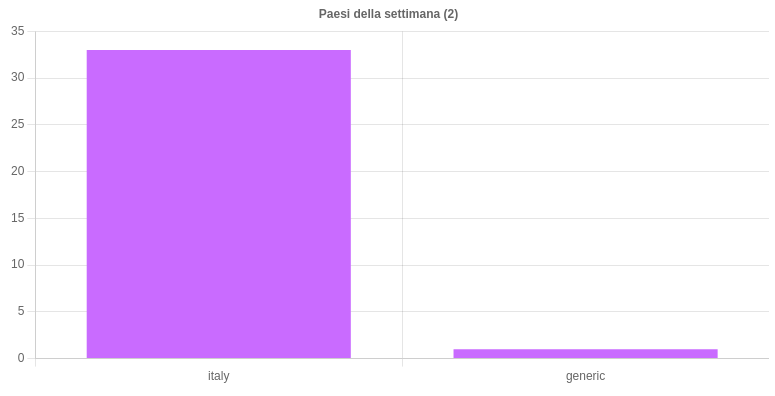

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento, un totale di 34 campagne malevole di cui 33 con obiettivi italiani ed 1 generica veicolata anche in Italia, mettendo a disposizione dei suoi enti accreditati i relativi 329 indicatori di compromissione (IOC) individuati.

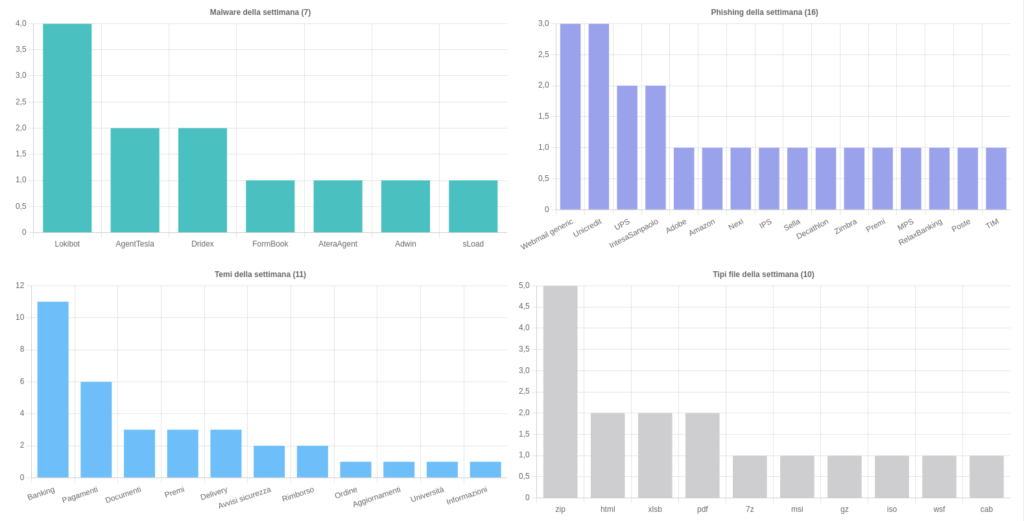

Riportiamo in seguito il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID:

I temi più rilevanti della settimana

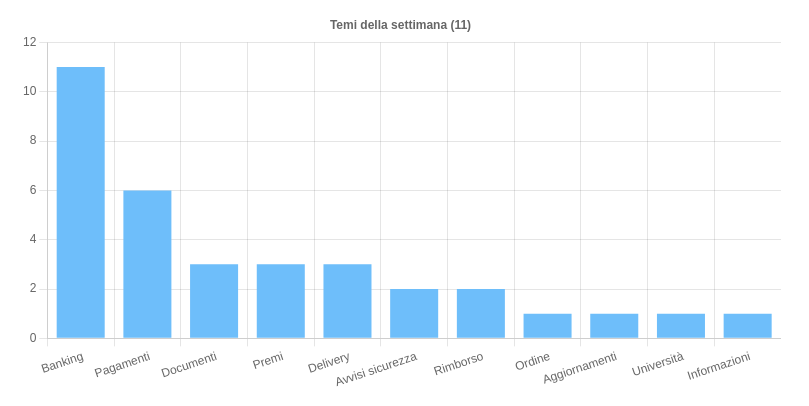

Sono 11 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano.

- Banking utilizzato per le campagne di phishing che interessano il settore bancario e per veicolare una campagna Lokibot.

- Pagamenti tema utilizzato per veicolare i malware AgentTesla, Lockibot e Dridex e per una campagna di phishing.

- Documenti per le campagna di phishing generico mirate alle Webmail ed una per veicolare il malware sLoad.

Il resto dei temi sono stati sfruttati per veicolare campagne di malware e di phishing di vario tipo.

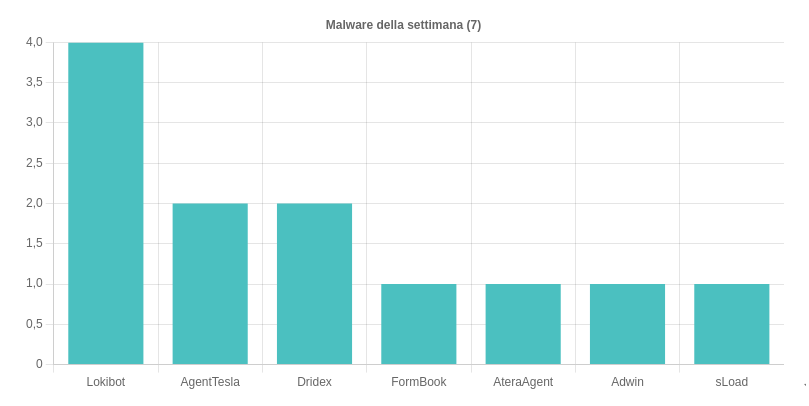

Malware della settimana

Sono state osservate nello scenario italiano 7 famiglie di malware per un totale di 9 campagne. Nello specifico, di particolare rilievo questa settimana, troviamo le seguenti campagne:

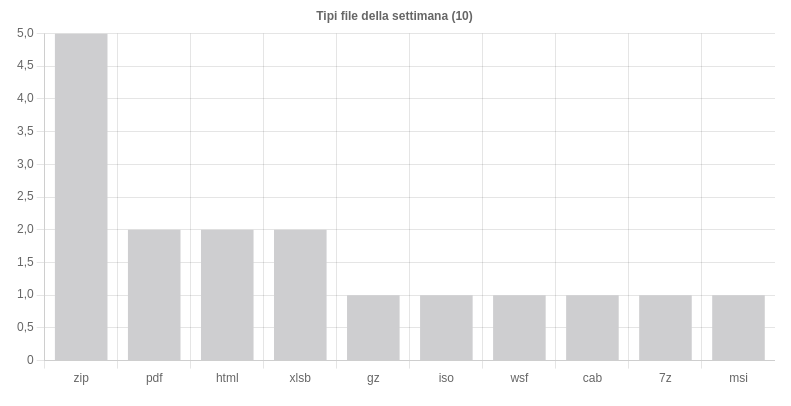

Lokibot – con tre campagne italiane ed una generica Lokibot ha impegnato la settimana con attività a tema “Università”, “Informazioni”, “Pagamenti” e “Banking”. I file allegati alle email sono stati di tipo ZIP, GZ, ISO e CAB.

AgentTesla – due campagne italiane a tema “Pagamenti” diffuse tramite email con allegati 7Z e ZIP.

Dridex – due campagne italiane a tema “Pagamenti” veicolate tramite email con allegati XLB.

Formbook – campagna italiana a tema “Ordine” e allegati ZIP veicolati via email.

AteraAgent – campagna italiana a tema “Aggiornamenti” diffusa tramite email con allegato PDF che informa gli utenti di un fantomatico aggiornamento del softwre Dike. Il pof contiene un link al download di un file MSI che nasconde dentro il software Atera configurato per accedere alla macchina della vittima.

AdWind – campagna italiana a tema “Rimborso” veicolata tramite email con allegato un PDF e link alla risorsa malevola. Il CERT-AGID ha pubblicato gli IoC in una apposita news: Un caso di studio: l’infrastruttura di una campagna AdWind.

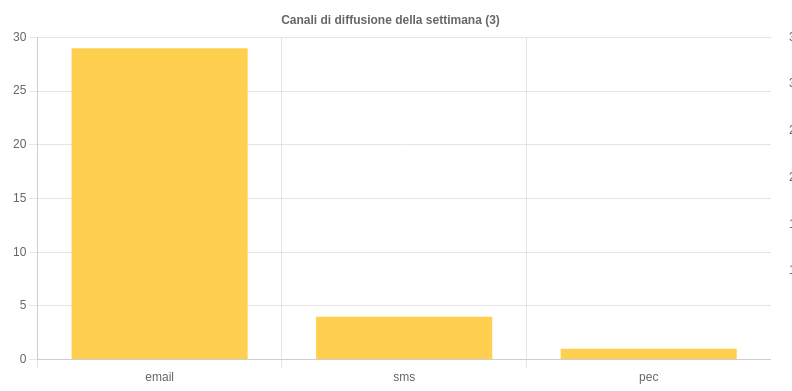

sLoad – campagna italiana a tema “Documenti” veicolata tramite PEC e allegati ZIP. La campagna è stata prontamente contrastata dal CERT-AGID con il supporto dei Gestori PEC. A tal proposito è stato pubblicato un avviso pubblico per condividere gli indicatori di compromissione.

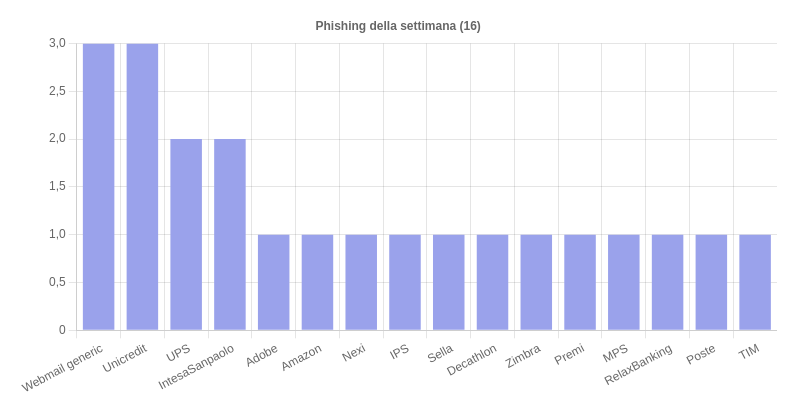

Phishing della settimana

Su un totale di 22 campagne di phishing, sono 16 i brand coinvolti questa settimana. Nello specifico:

Webmail generic – questa settimana le campagne di phishing mirata al furto di credenziali di accesso a webmail generiche ricoprono la prima posizione.

Unicredit, Intesa Sanpaolo, Poste, Nexi, Sella, MPS, RelaxBanking – sono i brand della settimana presi di mira dalle campagne di phishing a tema “Banking”.

UPS – due campagne di phishing mirate al furto di credenziali sfruttando il tema “Delivery”.

Adobe – campagna in lingua inglese ma veicolata in Italia con allegato html contenente form di inserimento email/password ad un finto servizio di Adobe Secure Mail.

Amazon – campagna a tema “Premi” promette una vincita ma lo scopo è quello di sottrarre le credenziali della carta di credito.

IPS – campagna a tema “Delivery” veicolata tramite SMS e mirata al furto di credenziali.

Decathlon – campagna a tema “Premi” veicolata tramite email invita alla sottoscrizione di abbonamenti farlocchi.

Zimbra – campagna a tema “Avvisi sicurezza” il cui scopo è quello di sottrarre le credenziali di accesso alla webmail.

TIM – la campagna, con la scusa di un “Rimborso” di 45€ chiede di inserire gli estremi della carta di credito.

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche