Il trojan bancario Coper è arrivato anche in Italia

coper inps Intesa SanPaolo

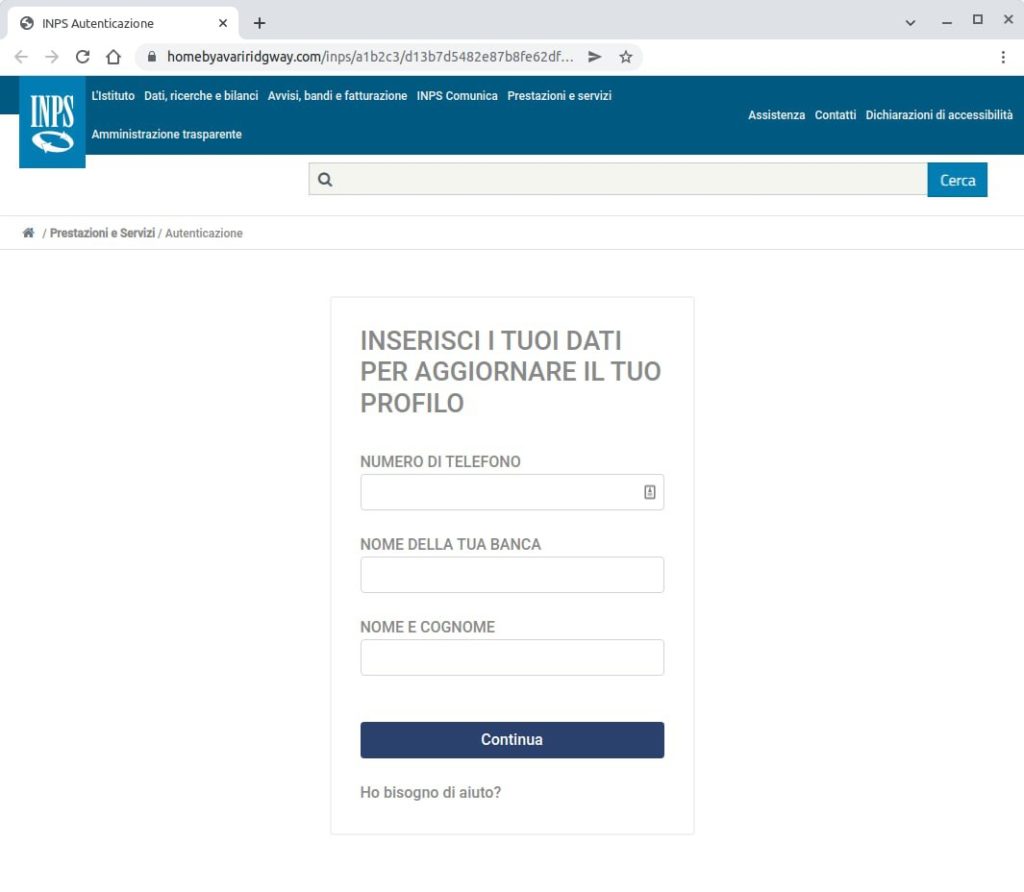

Nel corso delle quotidiane attività di monitoraggio il CERT-AGID ha individuato questa settimana due campagne di phishing, rivolte rispettivamente verso utenti INPS e verso i clienti dell’istituto bancario Intesa Sanpaolo. In entrambi i casi i domini, oltre le pagine di phishing, ospitavano un file APK che da successive analisi si è rivelato essere il trojan bancario Coper, una versione avanzata di Exobot secondo i ricercatori Cyble che hanno individuato Coper per la prima volta nel mese di marzo 2022.

I due campioni individuati in Italia utilizzano gli stessi C2 ma differiscono semplicemente per il nome app e per la chiave utilizzata per decifrare i C2 tramite crittografia RC4.

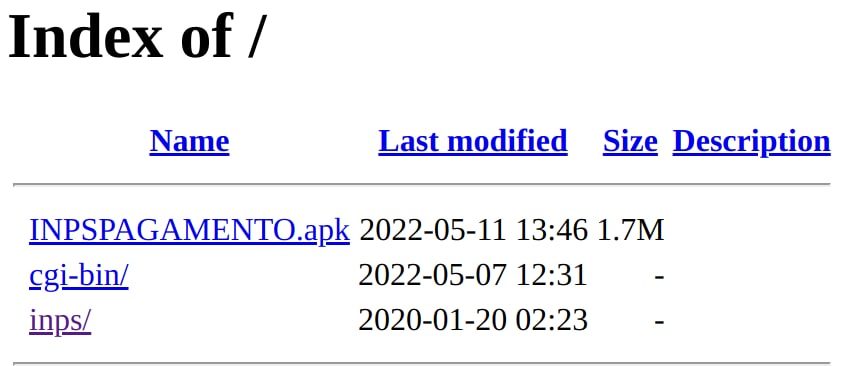

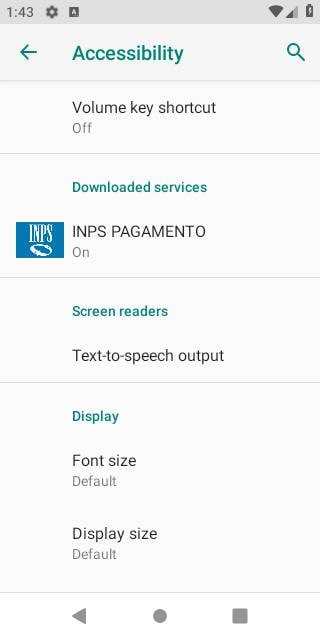

Il file con nome “INPSPAGAMENTO.apk” (denominato “IntesaSanpaolocertificato.apk” nel caso di Intesa Sanpaolo) sembra essere il frutto di uno stadio successivo dell’attacco. Al momento dell’installazione, il file APK si presenta come in immagine:

Funzionalità di Coper

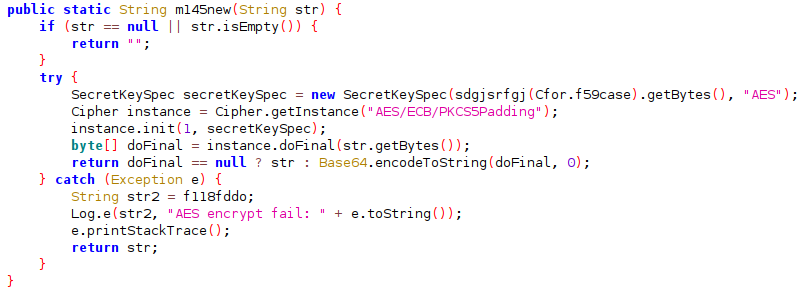

Coper è un malware piuttosto evoluto: è in grado di prendere il controllo completo del dispositivo compromesso (compresa gestione audio e schermo) e di interagire con i server di Command & Control per inviare informazioni, ricevere ed eseguire nuove istruzioni cifrate tramite crittografia simmetrica AES con chiave embedded (“461e4ffbc2”).

- attivare una sessione vnc

- abilitare le funzionalità di keylogging

- iniettare codice HTML

- sottrarre SMS

- eseguire richieste USSD

- disinstallare applicazioni (oltre se stesso) ed una lista predefinita di 250 antivirus

- aprire una determinata URL

- eseguire altre APP

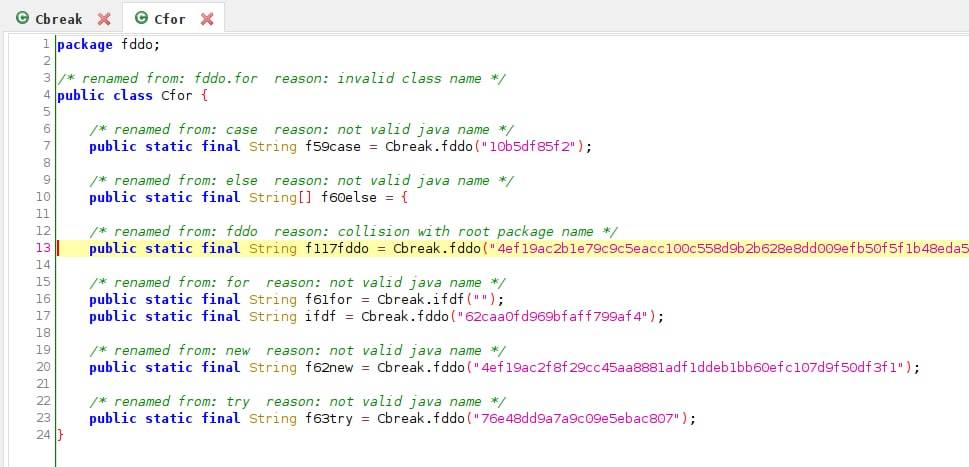

La lista dei C2 è riportata nella variabile “f117fddo” dentro la classe “Cfor” e viene risolta tramite algoritmo RC4 dalla funzione “fddo” nella classe “Cbreak“.

I C2 e le altre stringhe cifrate RC4 possono essere decifrati tramite la seguente ricetta CyberChef.

Indicatori di compromissione

Il CERT-AGID ha già condiviso i relativi IoC attraverso la sue piattaforme per favorirne la loro diffusione alla sua constituency ed alle PA accreditate.

Al fine di diffondere pubblicamente i dettagli per il contrasto di questa campagna si riportano di seguito gli indicatori rilevati:

Link: Download IoC