Sintesi riepilogativa delle campagne malevole nella settimana del 9 – 14 agosto

riepilogo

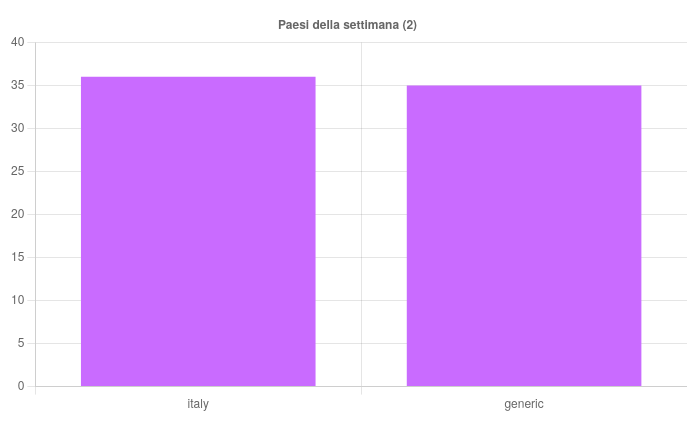

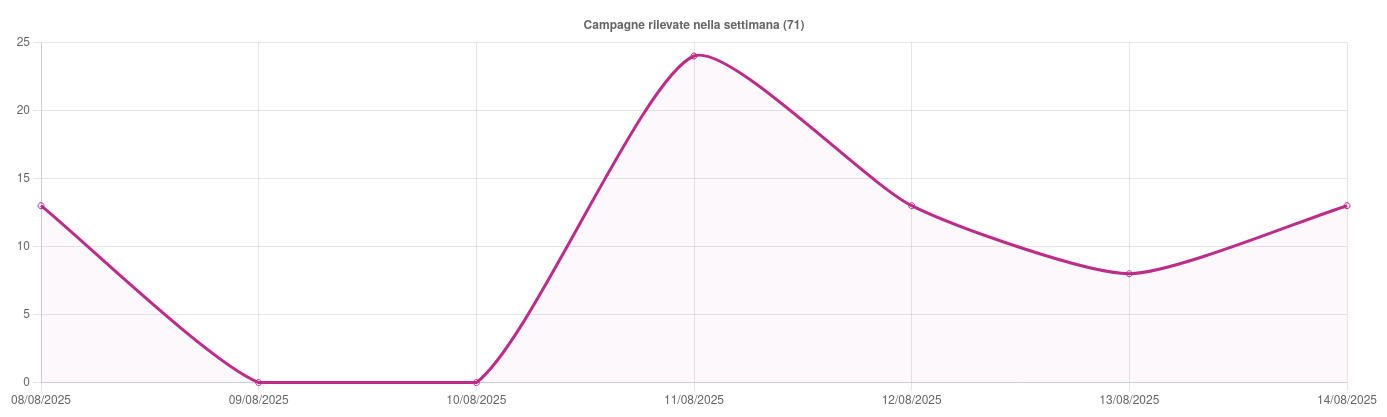

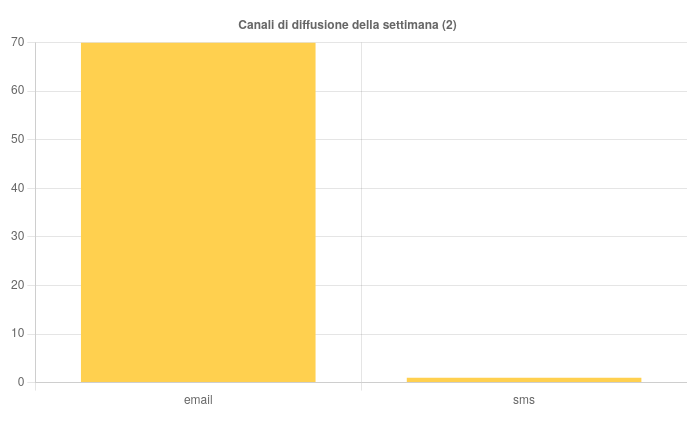

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 71 campagne malevole, di cui 36 con obiettivi italiani e 35 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 712 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

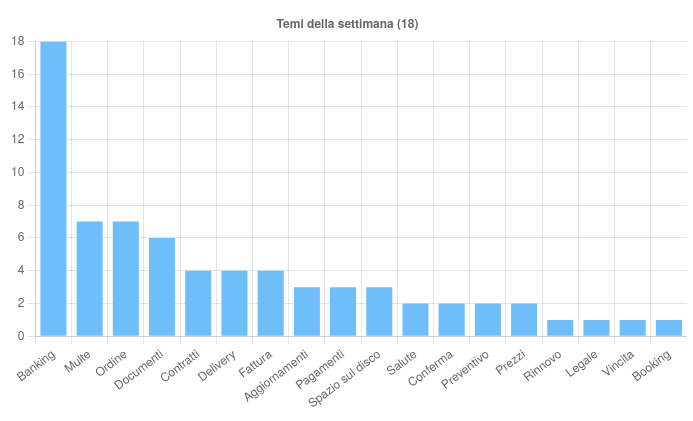

Sono 18 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

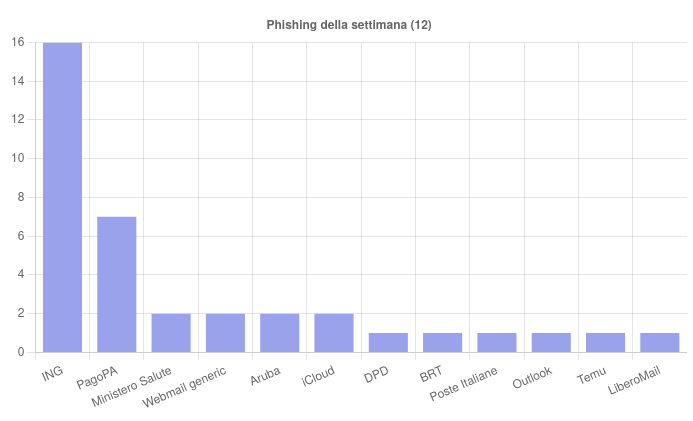

- Banking – Il tema è stato osservato in 16 campagne di phishing italiane ai danni dell’istituto bancario ING. Tutte le campagne risultano veicolate via email e mirano a carpire le credenziali di accesso ai servizi di home banking. L’argomento è stato inoltre sfruttato in due campagne generiche per diffondere i malware SnakeKeylogger e MassLogger.

- Multe – Argomento sfruttato in sette campagne di phishing italiane, tutte veicolate via email e camuffate da comunicazioni ufficiali del servizio PagoPA. I messaggi segnalano presunte sanzioni amministrative non pagate, con l’obiettivo di indurre la vittima a cliccare su link malevoli e fornire dati personali, inclusi quelli delle carte di pagamento.

- Ordine – Il tema è stato utilizzato per una campagna italiana e sei generiche, tutte veicolate via email e finalizzate alla distribuzione di malware. Le famiglie osservate includono AgentTesla, SnakeKeylogger, MassLogger, XWorm e Guloader.

- Documenti – Argomento sfruttato per una campagna italiana e cinque generiche, tutte veicolate via email. Nel caso italiano si tratta di phishing ai danni di utenti Libero. Le campagne generiche, invece, hanno diffuso i malware VipKeylogger, FormBook, XWorm e AgentTesla.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Come riportato la scorsa settimana, il CERT-AGID ha recentemente individuato l’illecita messa in vendita di documenti d’identità apparentemente esfiltrati da strutture alberghiere italiane. Il materiale comprende decine di migliaia di copie digitali in alta definizione di passaporti, carte d’identità e altri documenti personali acquisiti durante il check-in che, secondo quanto affermato dallo stesso attore malevolo, sarebbero stati trafugati tra giugno e agosto 2025 mediante accessi non autorizzati a sistemi informatici. Nel corso dell’ultima settimana sono stati pubblicati ulteriori annunci di vendita, che hanno portato in pochi giorni a 12 il numero di strutture coinvolte. AgID ha diramato una circolare ai gestori di servizi fiduciari (SPID, firme digitali, ecc.) per sensibilizzarli in merito all’episodio accaduto e innalzare il livello di attenzione in fase di verifica documentale. Ulteriori dettagli e aggiornamenti nelle news del CERT-AGID e di AgID.

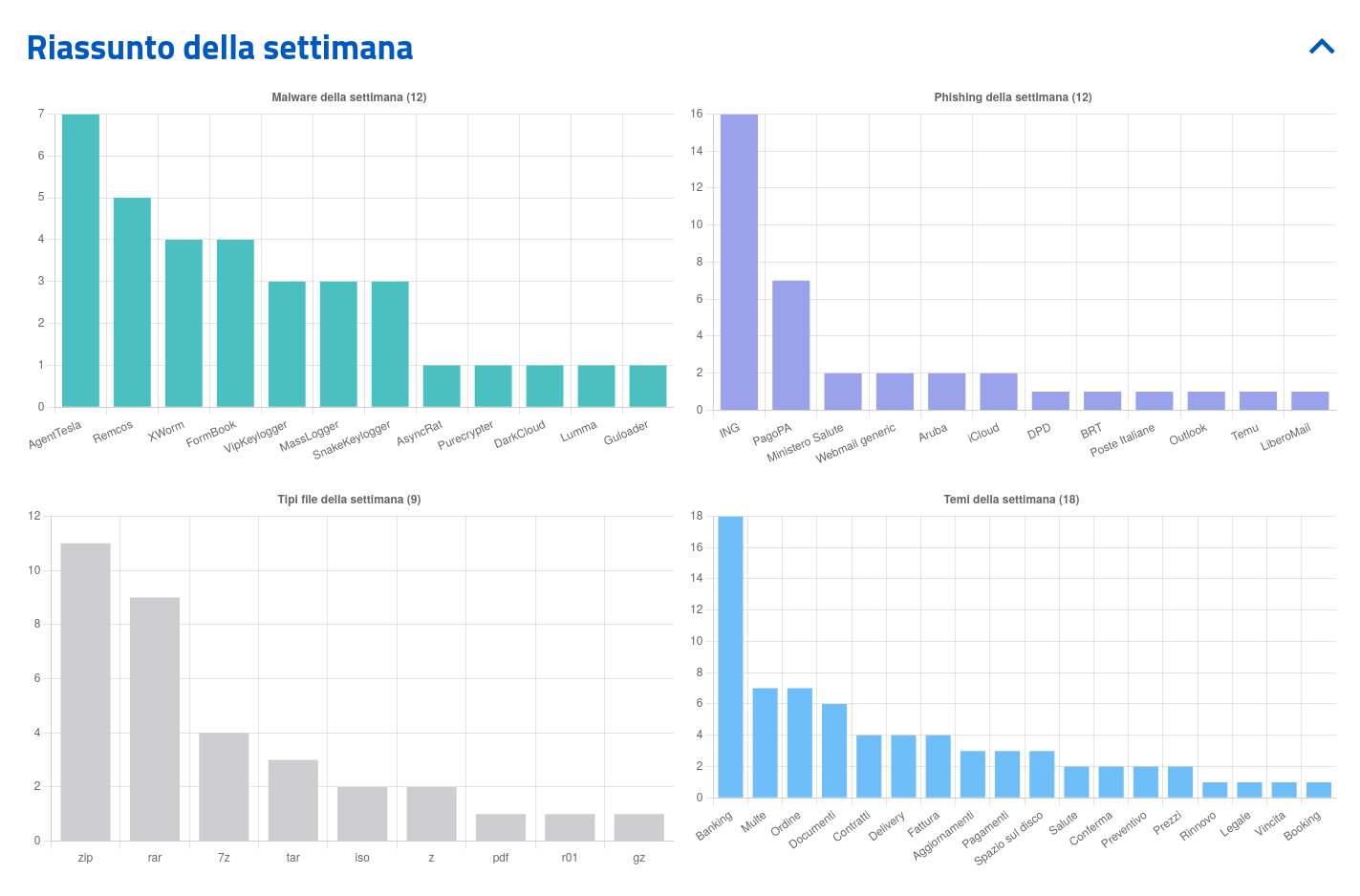

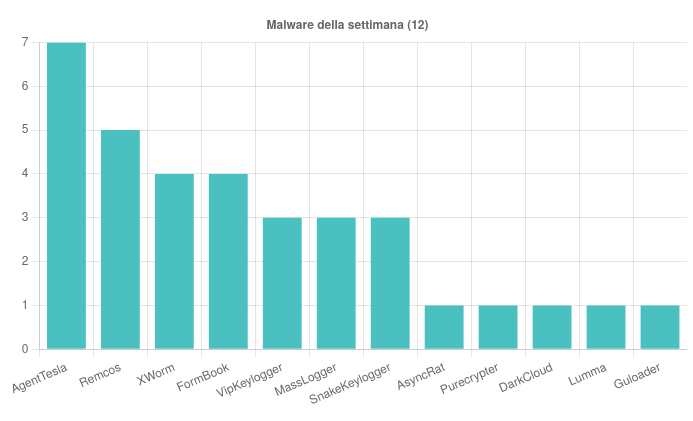

Malware della settimana

Sono state individuate, nell’arco della settimana, 12 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

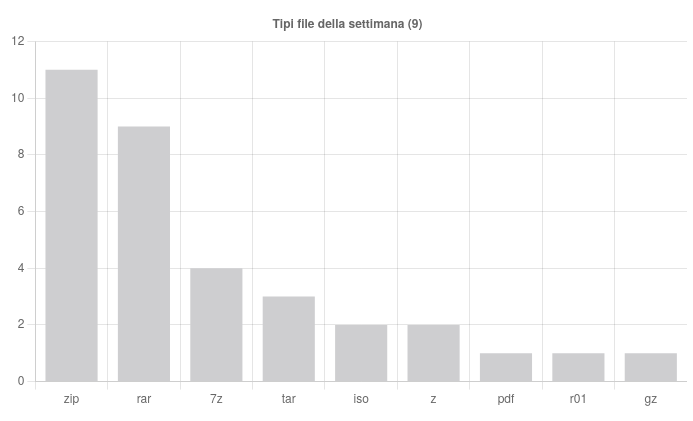

- AgentTesla – Individuate sette campagne generiche a tema “Contratti”, “Preventivo”, “Documenti” e “Ordine” diffuse tramite email con allegati ZIP, RAR, TAR e ISO.

- Remcos – Scoperte cinque campagne generiche ad argomento “Pagamenti”, “Banking”, “Aggiornamenti” e “Contratti” veicolate con allegati RAR, ZIP e 7Z.

- FormBook – Individuate quattro campagne generiche “Delivery”, “Documenti” e “Contratti” distribuite attraverso allegati ZIP e RAR.

- XWorm – Scoperte quattro campagne generiche a tema “Fattura”, “Documenti”, “Ordine” e “Booking” diffuse mediante allegati ZIP, TAR e GZ.

- MassLogger – Rilevate una campagna italiana “Ordine” distribuita con email contenente allegato 7Z e due campagne generiche “Banking” e “Ordine” diffuse tramite allegati ZIP e RAR.

- SnakeKeylogger – Individuate tre campagne generiche ad argomento “Aggiornamenti”, “Ordine” e “Banking” veicolate via email con allegati RAR e Z.

- VipKeylogger – Individuate tre campagne generiche a tema “Pagamenti” e “Prezzi” veicolate mediante allegati ZIP e R01.

- Rilevate infine diverse campagne generiche AsyncRat, DarkCloud, Guloader, LummaStealer e PureCrypter, tutte veicolate con email con archivi compressi allegati.

Phishing della settimana

Sono 12 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema ING e PagoPA.

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche