Sintesi riepilogativa delle campagne malevole nella settimana del 30 Settembre – 6 Ottobre 2023

riepilogo

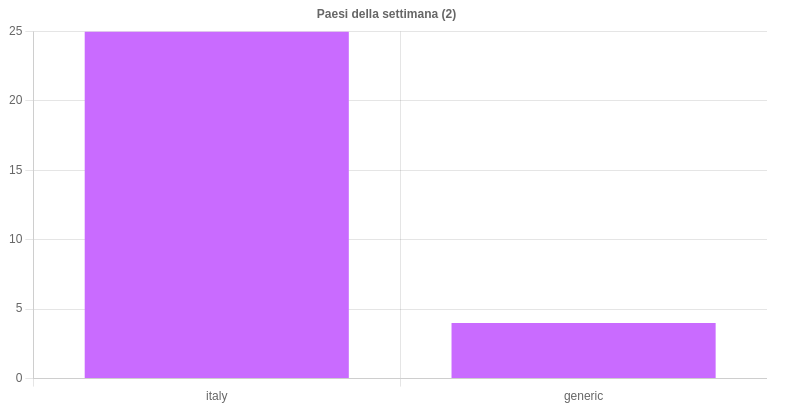

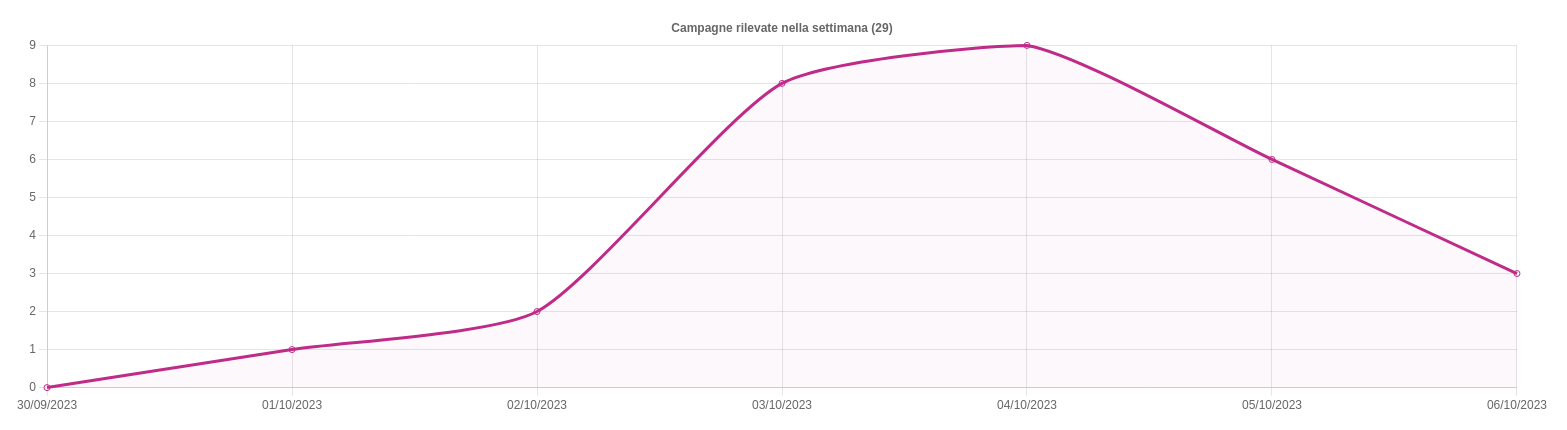

In questa settimana, il CERT-AgID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento, un totale di 29 campagne malevole, di cui 25 con obiettivi italiani e 4 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 319 indicatori di compromissione (IOC) individuati.

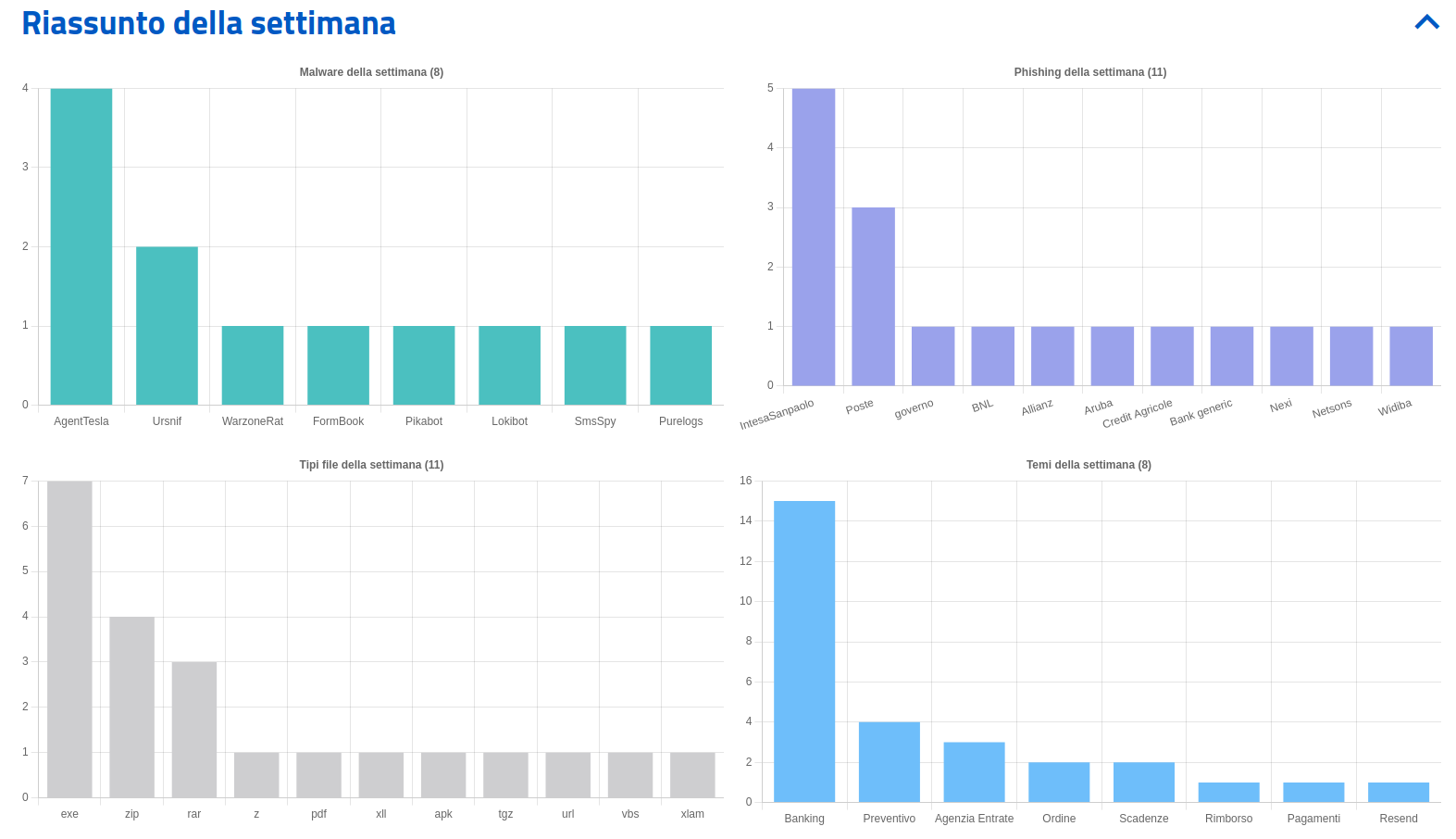

Riportiamo in seguito il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AgID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

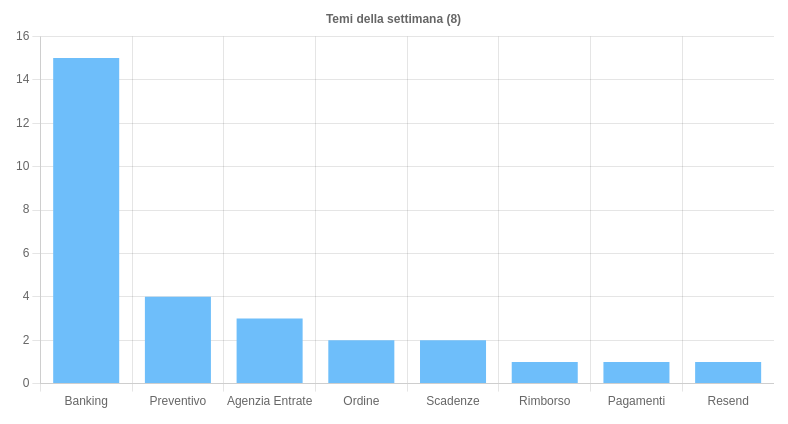

Sono 8 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Banking – tema utilizzato principalmente per le campagne di phishing e smishing rivolte a clienti di istituti bancari di matrice italiana ed una campagna di smishing volta a veicolare SmsSpy, un malware per i dispositivi android.

- Preventivo – tema sfruttato per diffondere i malware Formbook , Agentesla, Lokibot e WarzoneRAT.

- Agenzia Entrate – Argomento utilizzato per le campagne malware Ursnif e PureLogs.

Il resto dei temi sono stati sfruttati per veicolare campagne di malware e di phishing di vario tipo.

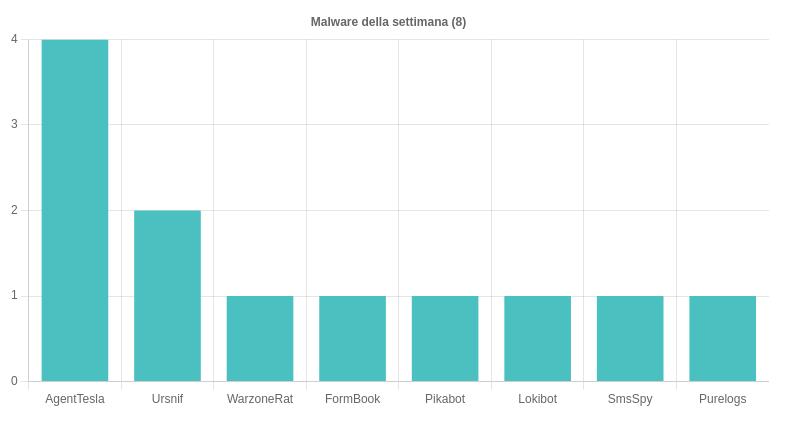

Malware della settimana

Sono state osservate nello scenario italiano 8 famiglie di malware. Nello specifico, di particolare rilievo questa settimana, troviamo le seguenti campagne:

- AgentTesla – Rilevate quattro campagne, di cui tre italiane ed una generica, a tema “Preventivo”, “Ordine” e “Pagamenti”, diffuse tramite email con allegati ZIP, RAR, XLAM e Z.

- Ursnif – Contrastate due campagne italiane a tema “Agenzie Entrate“ veicolata tramite email con allegati o link a file ZIP. Ulteriori dettagli e IoC sono stati pubblicati sui canali social Telegram (1 e 2) e Twitter (1 e 2).

- WarzoneRAT – Individuata una campagna generica a tema “Preventivo“ veicolata tramite email con allegati ZIP.

- Formbook – Rilevata una campagna generica a tema “Preventivo” veicolate tramite email con allegati RAR.

- Pikabot – Contrastata una campagna italiana a tema “Resend“ diffusa tramite email con link a file XLL.

- Lokibot – Individuata una campagna generica a tema “Preventivo“ veicolata tramite email con allegati RAR.

- SmsSpy – Rilevata campagna di smishing italiana a tema “Banking“ mirata a compromettere dispositivi android. Veicolata tramite SMS con link al download di file APK.

- Purelogs – Individuata una campagna italiana a tema “Agenzia Entrate“ veicolata tramite email con allegati TGZ. I dettagli e gli IoC della campagna sono stati pubblicati sui canali social Telegram e Twitter.

Pubblicata analisi di approfondimento sul ransomware Knight

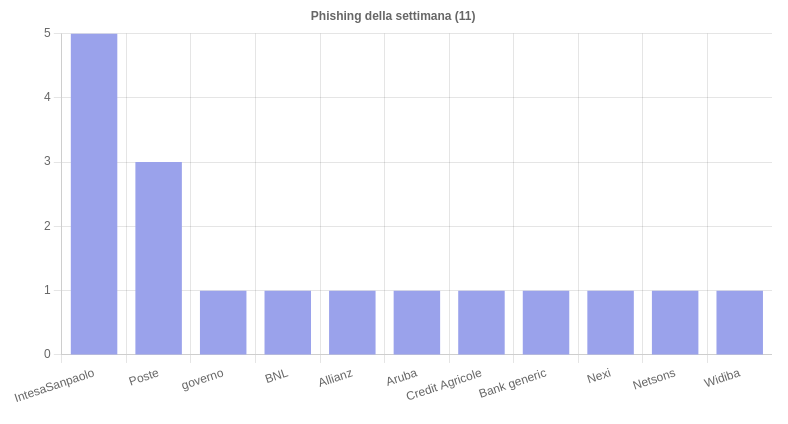

Phishing della settimana

Sono 11 i brand coinvolti che interessano principalmente il settore bancario italiano. Di rilievo questa settimana la campagna di phishing che sfrutta loghi e nome della Presidenza.

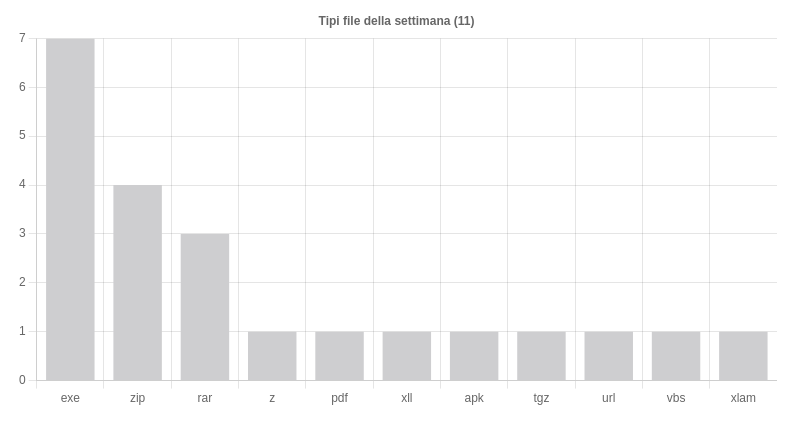

Formati di file principalmente utilizzati per veicolare i malware

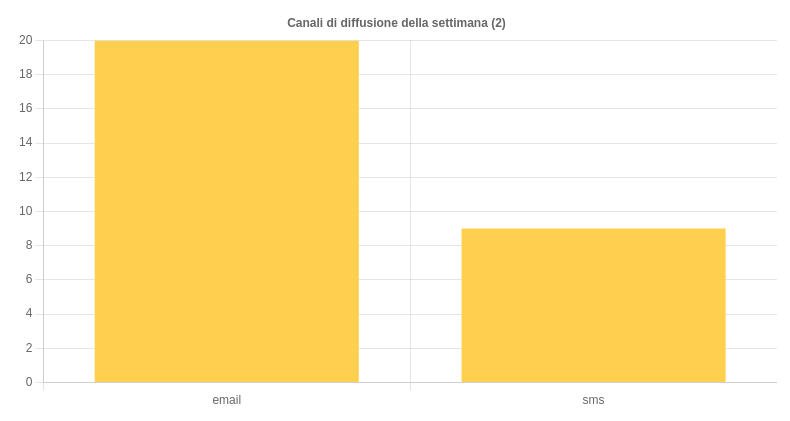

Canali di diffusione

Campagne mirate e generiche