Flu bot si evolve: rilevata in Italia una nuova versione 4.0 veicolata via SMS

android apk flubot infostealer

Del malware, arrivato in Italia la scorsa settimana in versione 3.9, il CERT-AGID ha appena riscontrato l’evidenza di una nuova campagna via SMS che veicola una sua nuova versione : “Flu Bot” 4.0.

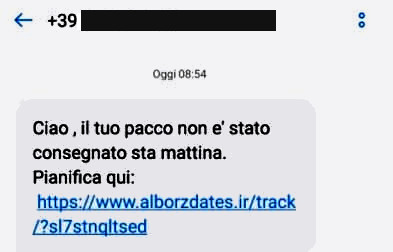

Il testo del messaggio SMS è cambiato: questa volta non invita più a seguire la spedizione ma, facendo riferimento ad una fantomatica mancata consegna del pacco, chiede di pianificare una nuova spedizione e propone di seguire un link, proposto nel corpo del suo stesso messaggio. Se il link viene visitato tramite un browser Android verrà mostrata la classica pagina che impersonifica il corriere DHL, attraverso la quale si invita a scaricare una applicazione denominata DHL.apk.

Cosa è cambiato con la versione 4.0?

Questa versione non ha aggiunto nuove funzionalità per cui, per quanto riguarda le vittime, il malware è rimasto identico.

Sul piano tecnico invece il malware ha parametrizzato varie funzionalità che prima erano implementate ad hoc per ogni paese target, consentendo agli autori di usare un unico file APK per più paesi (semplificando e velocizzando quindi la pianificazione delle campagne).

Due delle funzionalità aggiornate riguardano la generazione automatica dei domini ed il blocco dei numeri a cui sono inviati gli SMS (quest’ultima, per essere efficace, richiede di conoscere il prefisso in uso nel paese della vittima).

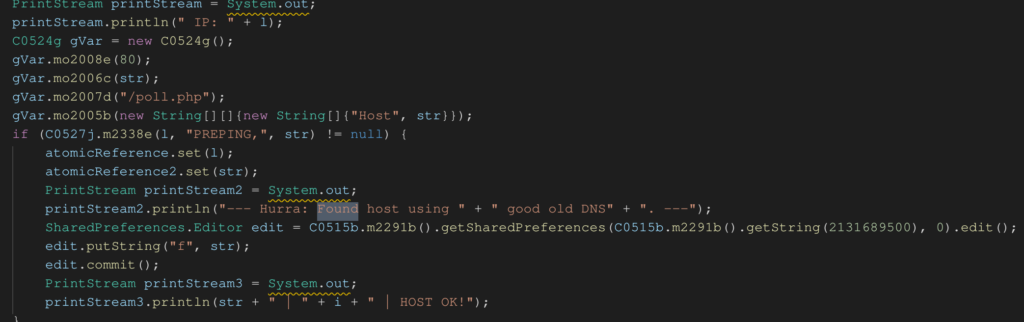

Inoltre, la risoluzione dei domini generati avviene utilizzando soltanto i DNS classici: il supporto per il DNS-over-HTTP è stato rimosso come mostrato nell’immagine seguente:

Indicatori di Compromissione

Il CERT-AGID ha già condiviso i nuovi IoC relativi al malware attraverso la sue piattaforme, per favorirne la loro diffusione.

Al fine di rendere pubblici i dettagli di questa campagna si riportano di seguito gli indicatori rilevati:

Link: Download IoC – IoC del 22/04/2021