Sintesi riepilogativa delle campagne malevole nella settimana del 9 – 15 maggio

riepilogo

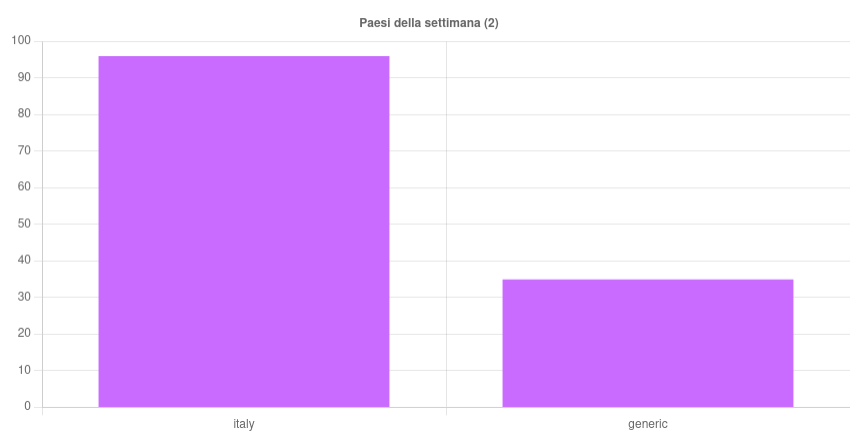

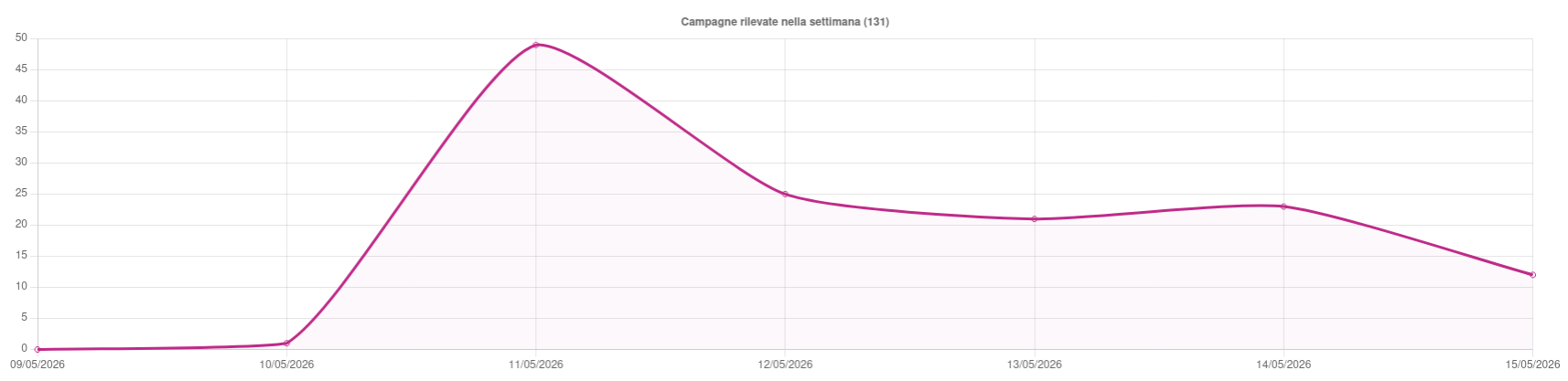

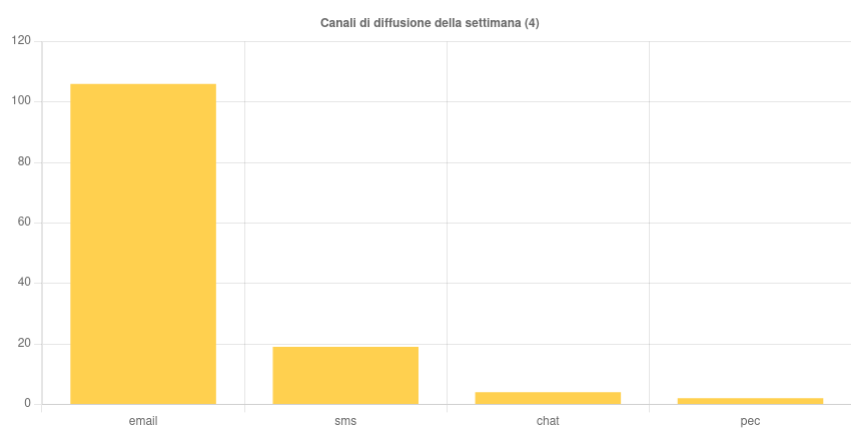

In questa settimana, il CERT-AGID ha riscontrato e analizzato, nello scenario italiano di suo riferimento, un totale di 131 campagne malevole, di cui 96 con obiettivi italiani e 35 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 1382 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

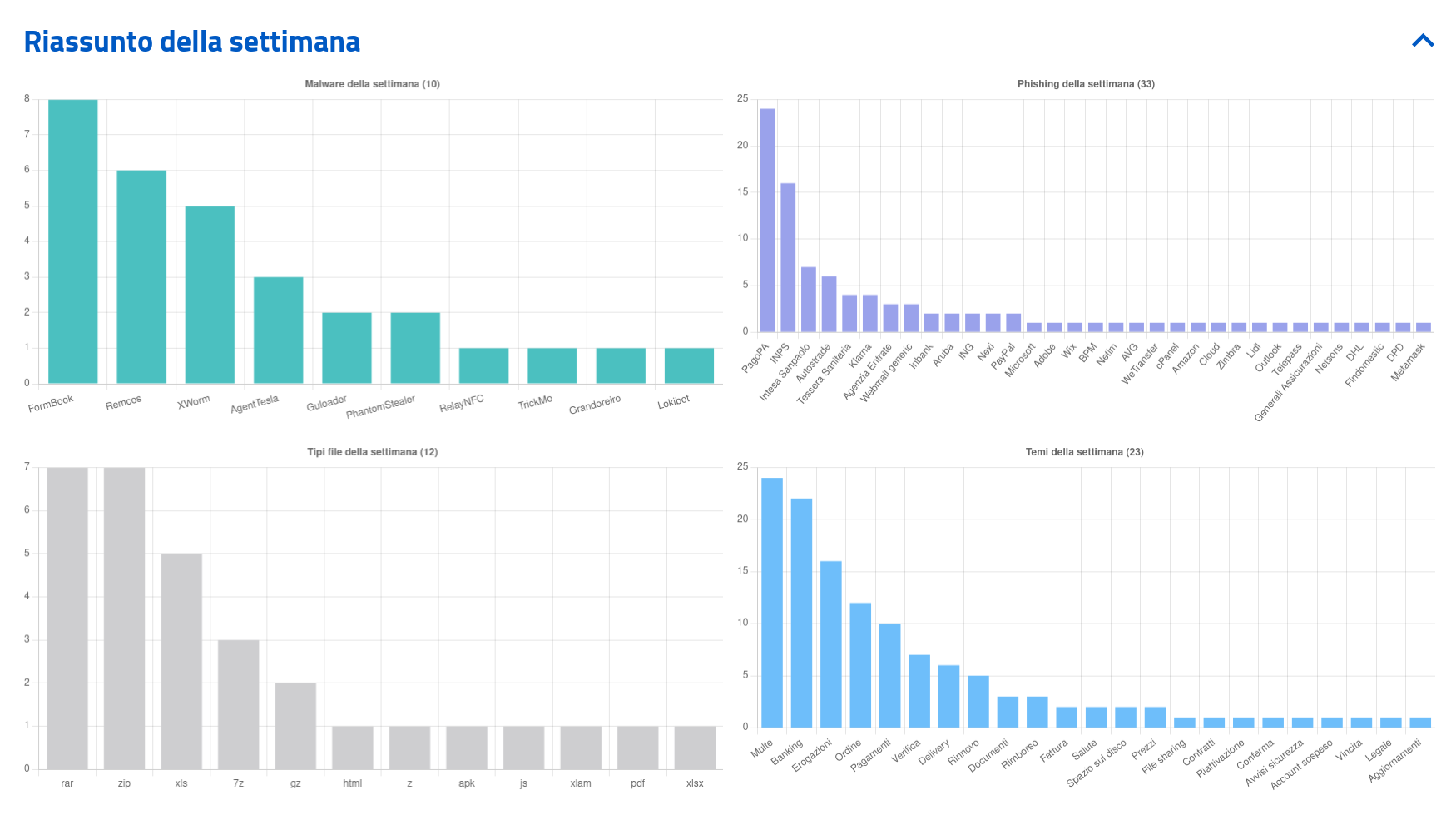

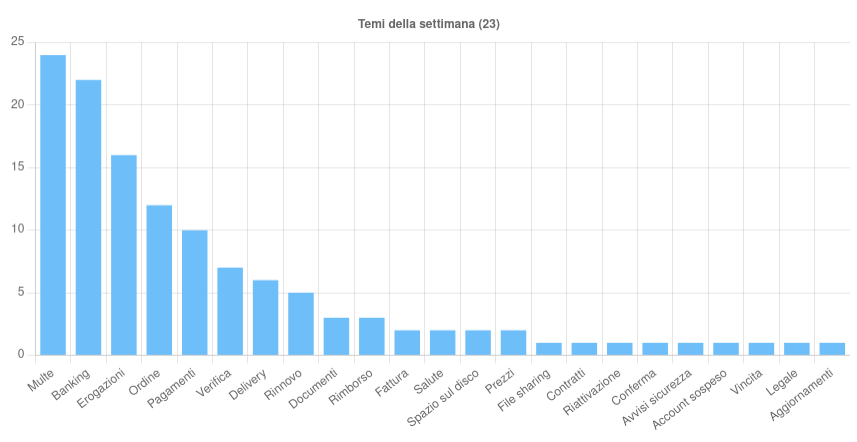

Sono 23 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

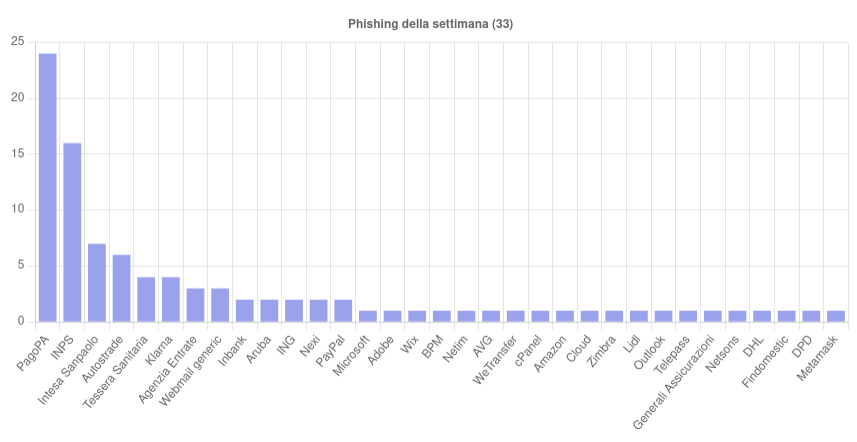

- Multe – Argomento sfruttato in 24 campagne di phishing italiane, tutte veicolate tramite email che si fingono comunicazioni di multe non saldate e abusano del nome di PagoPA.

- Banking – Tema utilizzato in 17 campagne di phishing, per lo più italiane, rivolte principalmente a clienti di istituti bancari e di credito, come Inbank,PayPal, ING, BPM, Nexi, Intesa Sanpaolo e Klarna. Usato inoltre per veicolare i malware TrickMo, RelayNFC, Lokibot e AgentTesla, inviati alle vittime mediante quattro campagne generiche e una italiana.

- Erogazioni – Argomento sfruttato per 17 campagne italiane di smishing ai danni di INPS, realizzate sfruttando la piattaforma PHaaS Darcula.

- Ordine – Tema utilizzato per veicolare numerosi malware, fra cui Formbook, Remcos, AgentTesla, PhantomStealer, Guloader e XWorm.

Il resto dei temi è stato utilizzato per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Individuata una nuova campagna di phishing che abusa del nome e del logo dell’Agenzia delle Entrate. La pagina fraudolenta si finge il portale ufficiale di AdE e richiede i dati dell’utente al fine di poter procedere con l’elaborazione di un presunto rimborso legato alla dichiarazione dei redditi del 2025. Oltre a rubare nome, cognome, codice fiscale, email e numero di telefono, l’obiettivo principale dei criminali è ottenere dati di carte di credito.

- Il CERT-AGID ha rilevato numerose campagne via SMS che abusano del nome di INPS per attrarre le vittime con un falso “bonus carburante”. A differenza dei precedenti phishing, questa volta il flusso è finalizzato al furto dei dati della carta di pagamento. Elementi tecnici riconducono alla piattaforma di Phishing-as-a-Service Darcula.

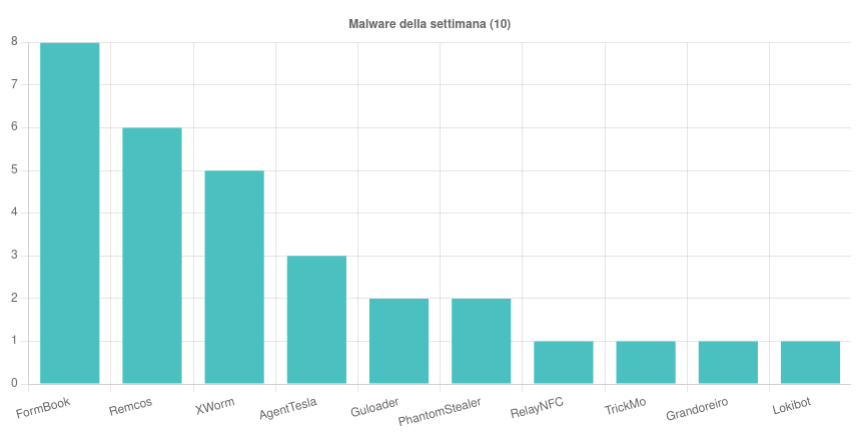

Malware della settimana

Sono state individuate, nell’arco della settimana, 10 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

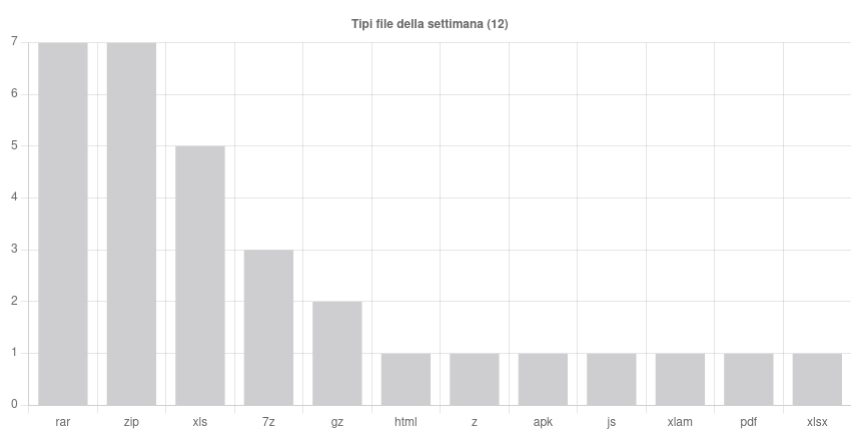

- FormBook – Individuate due campagne italiane a tema “Ordine” distribuite con allegati ZIP e JS e sei campagne generiche a tema “Contratti”, “Ordine”, “Delivery” e “Prezzi” veicolate con allegati 7Z, GZ, Z e RAR

- Remcos – Osservate due campagne italiane a tema “Ordine” distribuite con allegato XLS e quattro campagne generiche a tema “Pagamenti”, “Ordine” e “Documenti” diffuse con file ZIP, GZ, XLS.

- XWorm – Scoperte cinque campagne generiche ad argomento “Delivery”, “Prezzi”, “Ordine” e “Fattura” diffuse con allegati ZIP, 7Z, XLSX e XLAM.

- AgentTesla – Rilevate tre campagne generiche ad a tema “Ordine” e “Banking”, tutte veicolate mediante archivi RAR allegati.

- Individuate una campagna italiana RelayNFC e una generica TrickMo, entrambe a tema “Banking” e veicolate tramite SMS contenenti link per il download di APK malevoli per dispositivi Android.

- Guloader – Osservate una campagna italiana ad argomento “Ordine” diffusa con allegato XLS e una campagna generica ad argomento “Pagamenti” veicolata con allegato RAR.

- PhantomStealer – Scoperte due campagne generiche a tema “Pagamenti” e “Ordine” diffuse con allegati ZIP e RAR.

- Rilevate infine due campagne generiche, una Grandoreiro a tema “Legale” e una Lokibot a tema “Banking”, entrambe veicolate con allegato ZIP.

Sono 33 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPA, INPS e Intesa Sanpaolo.

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche