Sintesi riepilogativa delle campagne malevole nella settimana del 7 – 13 marzo

riepilogo

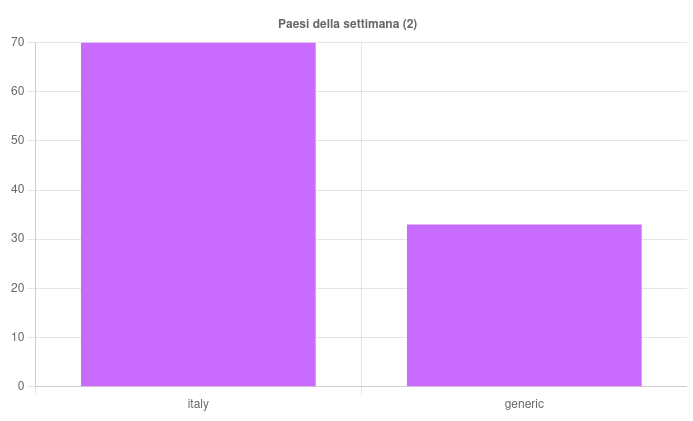

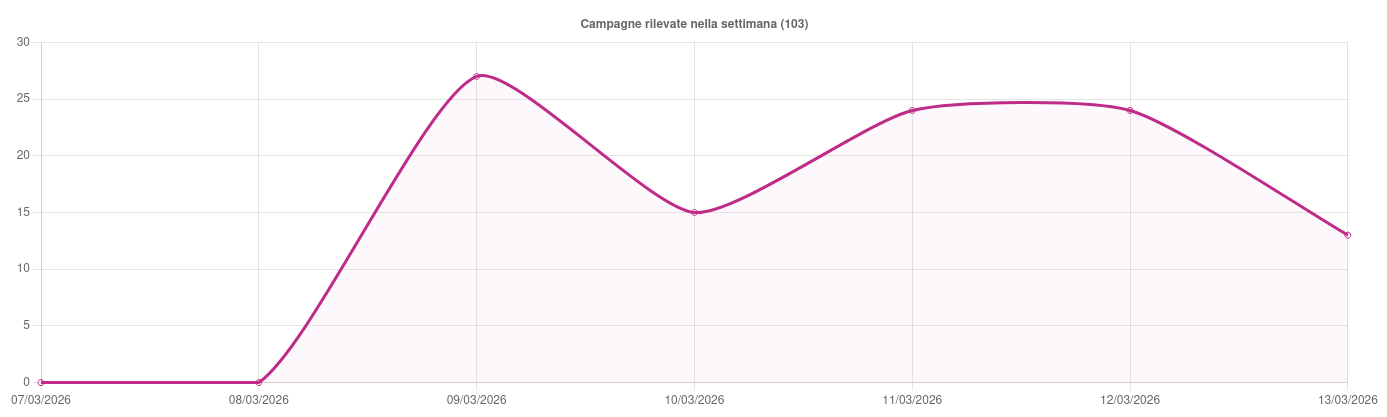

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 103 campagne malevole, di cui 70 con obiettivi italiani e 33 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 809 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

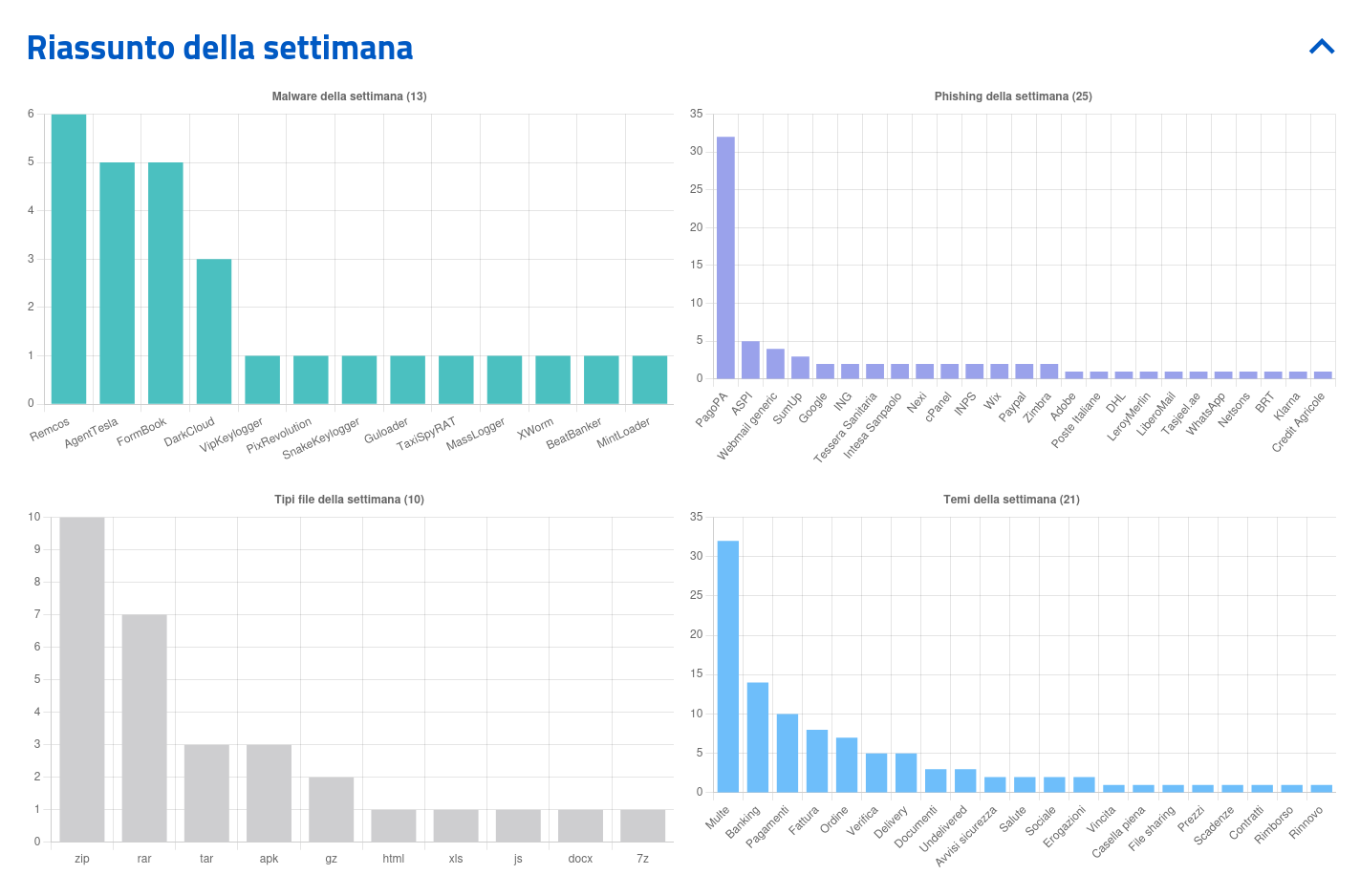

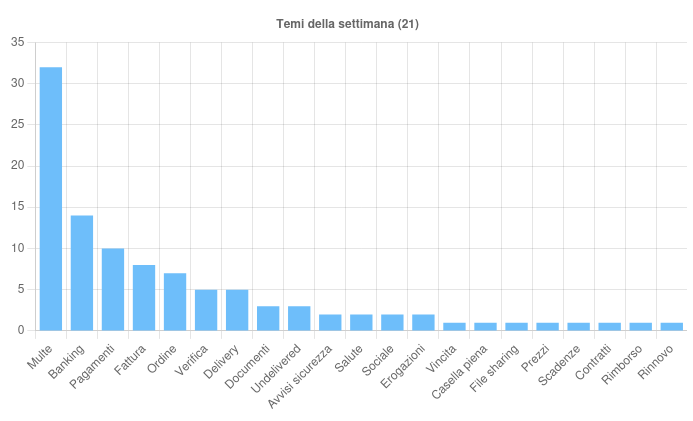

Sono 21 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

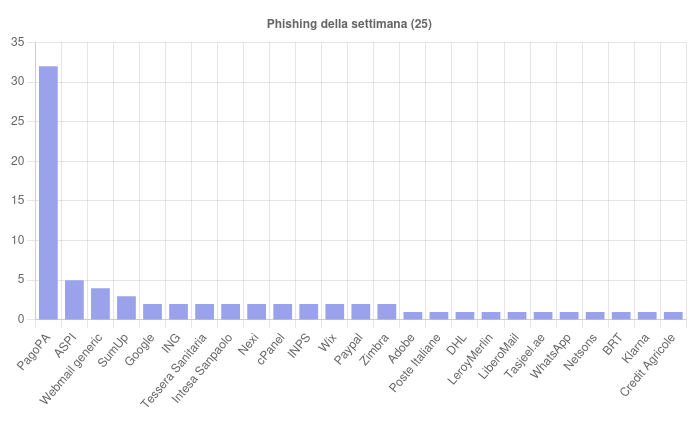

- Multe – Argomento sfruttato in 32 campagne di phishing italiane, tutte veicolate tramite email che si presentano come presunte comunicazioni da PagoPA.

- Banking – Tema usato in 10 campagne di phishing, di cui otto italiane, rivolte a clienti degli istituti bancari e di credito ING, Intesa Sanpaolo, Nexi, Paypal, Crédit Agricole e SumUp. Utilizzato inoltre in quattro campagne generiche che hanno veicolato i malware AgentTesla, PixRevolution, BeatBanker e TaxiSpyRAT.

- Pagamenti – Argomento sfruttato in otto campagne di phishing, di cui sette italiane, ai danni di utenti Adobe, Wix, Nexi e Autostrade per l’Italia. Inoltre, il tema è servito per due campagne generiche che veicolano i malware Remcos e MassLogger.

- Fattura – Tema usato principalmente per campagne malware, di cui tre italiane e quattro generiche, che hanno diffuso Mintloader, AgentTesla, FormBook, Xworm, DarkCloud e VipKeyLogger.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Il CERT-AGID ha condotto lo studio di un campione di VioletRAT veicolato in Italia, a seguito di una prima analisi che non aveva consentito di attribuire con certezza l’identità del payload finale. Il riesame del campione ha anche permesso di ricostruire con maggiore precisione le funzionalità del codice malevolo e l’infrastruttura di comando e controllo utilizzata dagli attaccanti. Un elemento di particolare rilievo è che VioletRAT viene distribuito secondo un modello Malware-as-a-Service ed è promosso in circuiti underground come servizio con diversi modelli di abbonamento e supporto agli operatori.

- Nella settimana corrente, il CERT-AGID ha registrato ben 32 campagne malevole ai danni di utenti PagoPA, il dato settimanale più elevato dall’inizio dell’anno. Il tema Multe si conferma quindi tra i più sfruttati, con messaggi graficamente verosimili che reindirizzano le vittime verso pagine fraudolente finalizzate alla raccolta di dati personali e bancari. Il fenomeno, già ampiamente documentato nel Report annuale del CERT-AGID, dal quale emergono 328 campagne a tema PagoPA censite nel solo 2025, rappresenta una delle minacce più persistenti nei confronti degli utenti italiani.

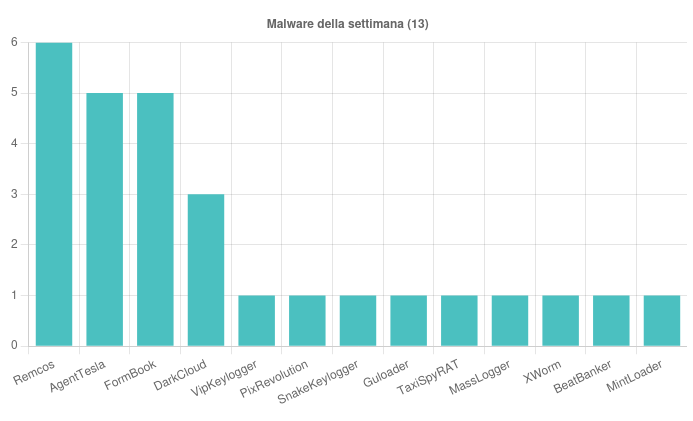

Malware della settimana

Sono state individuate, nell’arco della settimana, 13 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

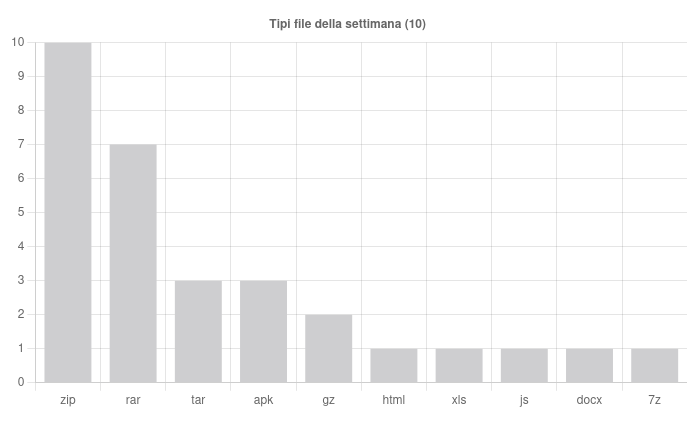

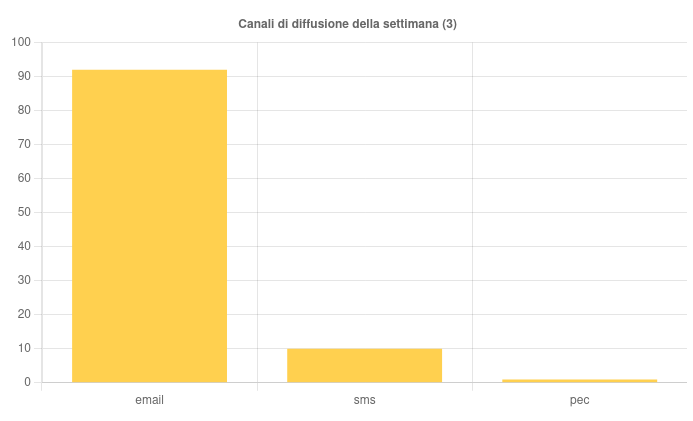

- Remcos – Individuate sei campagne, di cui tre italiane a tema “Ordine” e “Documenti” veicolate tramite email con allegati ZIP, XLS e TAR, e tre generiche a tema “Pagamenti” e “Documenti” diffuse mediante archivi ZIP e GZ.

- AgentTesla – Scoperte cinque campagne: tre italiane a tema “Ordine” e “Fattura” distribuite con allegati TAR e ZIP, e due generiche a tema “Ordine” e “Banking” veicolate tramite archivi RAR.

- FormBook – Rilevate cinque campagne, di cui una italiana a tema “Fattura” con allegato ZIP e quattro generiche a tema “Ordine”, “Delivery”, “Contratti” e “Fattura” diffuse attraverso archivi ZIP, 7Z, RAR e file JS.

- DarkCloud – Individuate tre campagne generiche a tema “Delivery”, “Ordine” e “Fattura” veicolate tramite email con allegati RAR e ZIP.

- MintLoader – Osservata una campagna italiana a tema “Fattura” veicolata tramite PEC contenenti allegato ZIP.

- MassLogger – Scoperta una campagna generica a tema “Pagamenti” diffusa mediante email con allegato DOCX.

- Guloader – Individuata una campagna generica a tema “Prezzi” che abusa di archivi ZIP.

- SnakeKeylogger – Rilevata una campagna generica a tema “Delivery” diffusa mediante archivio GZ.

- VipKeylogger e XWorm – Individuate due campagne generiche a tema “Fattura”, entrambe veicolate tramite email con allegato RAR.

- BeatBanker, PixRevolution e TaxiSpyRAT – Osservate infine tre campagne generiche a tema “Banking” distribuite tramite SMS contenenti link per il download di APK malevoli destinati a dispositivi Android.

Phishing della settimana

Sono 25 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPA e Autostrade per l’Italia oltre alle sempre presenti campagne di Webmail non brandizzate.

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche