Sintesi riepilogativa delle campagne malevole nella settimana del 4 – 10 gennaio

riepilogo

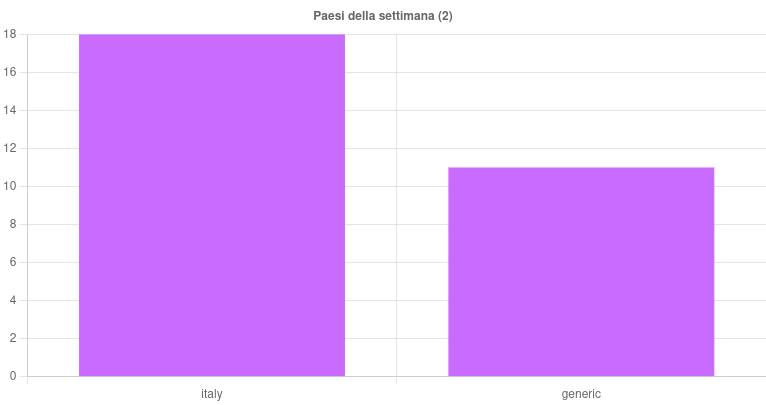

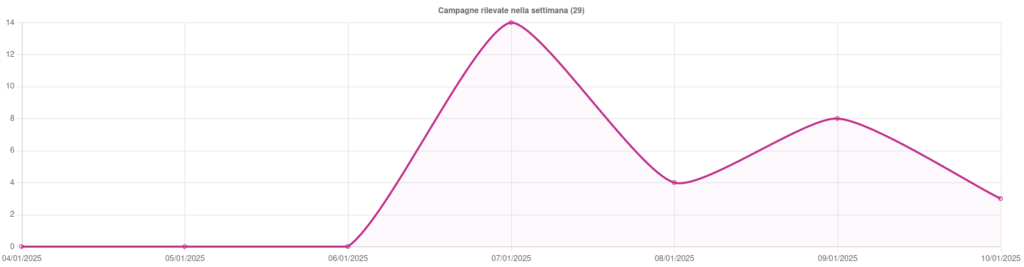

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 29 campagne malevole, di cui 18 con obiettivi italiani e 11 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 527 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

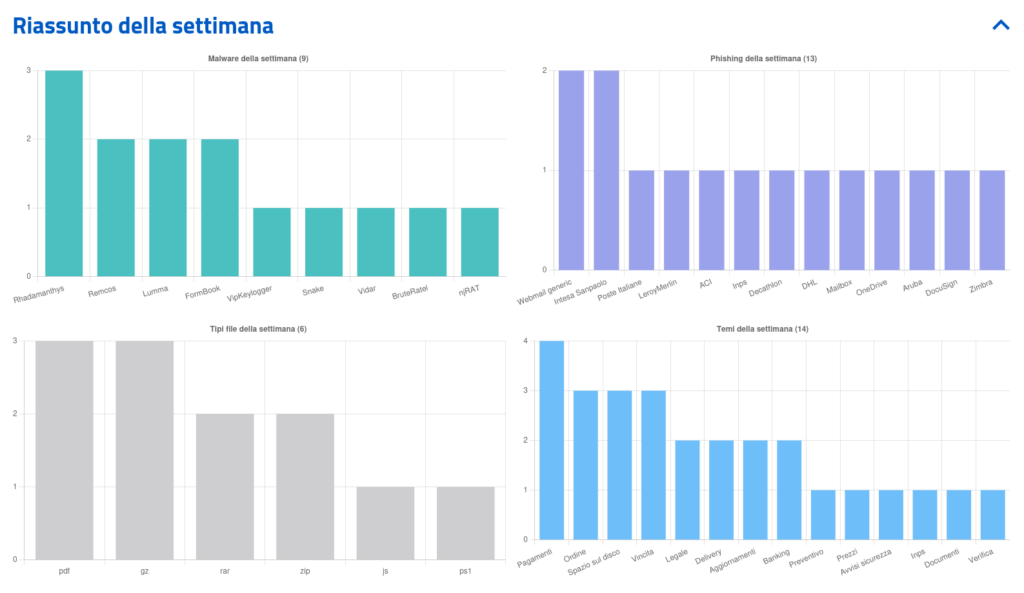

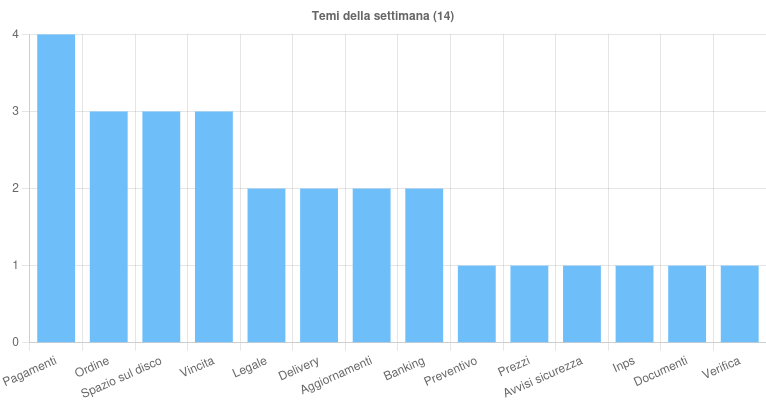

Sono 14 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Pagamenti – Tema sfruttato per due campagne di phishing, una italiana ai danni di Aruba e diffusa tramite PEC ed una generica ai danni di DocuSing. Usato inoltre per veicolare i malware Rhadamantys e Vidar.

- Ordine – Argomento sfruttato in due campagne generiche per veicolare il malware Formbook tramite email.

- Spazio sul disco – Tema sfruttato per una campagna italiana di phishing veicolata tramite Zimbra, nonché utilizzato per due campagne generiche di Mailbox e Webmail.

- Vincita – Argomento utilizzato per veicolare tre campagne di phishing italiane ai danni di Aci, Leroy Merlin e Decathlon.

- Legale – Tema utilizzato per veicolare il malware Rhadamanthys.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Una nuova campagna malspam veicolata tramite caselle PEC compromesse e finalizzata alla diffusione del malware Vidar ha impattato l’Italia nella prime ore di martedì mattina, in coincidenza del rientro dalle ferie per molti. Sono stati rilevati e bloccati 148 domini di secondo livello utilizzati per diffondere il malware, facendo anche uso di percorsi randomizzati e una nuova modalità di offuscamento del codice. Come già accaduto in passato, gli URL sono rimasti inattivi per le prime ore, per poi attivarsi successivamente. Il CERT-AGID ha intrapreso le azioni di contrasto con il supporto dei gestori PEC.

- Da questa settimana il Flusso IoC del CERT-AGID supporta anche il formato per ClamAV, antivirus open source ampiamente utilizzato in diversi contesti istituzionali, ampliando le possibilità di uso del feed. Maggiori informazioni nella notizia dedicata.

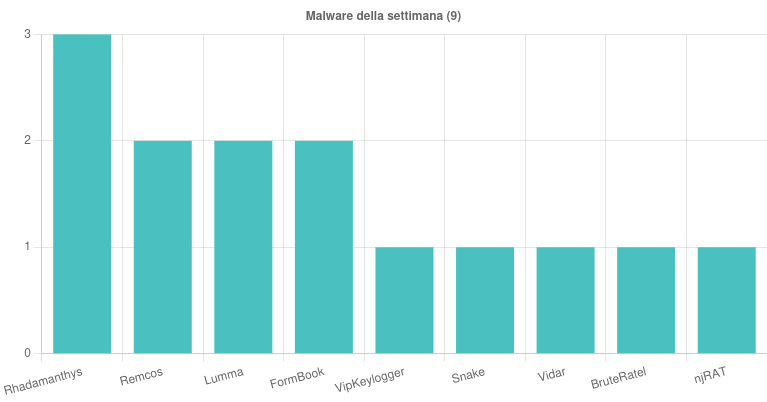

Malware della settimana

Sono state individuate, nell’arco della settimana, 9 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

- Rhadamanthys – Rilevate tre campagne italiane, due a tema “Legale” e una a tema “Pagamenti”, veicolate tramite email con allegati PDF e link a file ZIP.

- Remcos – Individuate due campagne generiche a tema “Preventivo” e “Ordine”, diffuse mediante email con allegati GZ.

- FormBook – Scoperte due campagne generiche che sfruttano il tema “Ordine”, veicolate tramite email con allegati ZIP e RAR.

- LummaStealer – Rilevate due campagne, una italiana a tema “Verifica” e una generica a tema “Aggiornamenti”.

- SnakeKeylogger – Individuata una campagna generica a tema “Prezzi”, diffusa tramite email con allegato GZ.

- VIPKeylogger – Scoperta una campagna italiana veicolata tramite email con allegato RAR.

- Vidar – Rilevata una campagna italiana a tema “Pagamenti”, veicolata tramite email provenienti da caselle PEC compromesse con link a script JS malevolo.

- njRAT – Individuata una campagna generica a tema “Aggiornamenti”.

- Brute Ratel – Infine, rilveato e censito un indirizzo IP italiano utilizzato da Command and Control.

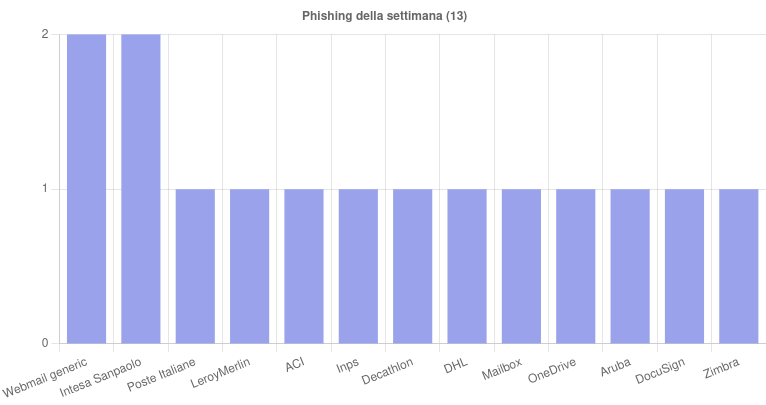

Phishing della settimana

Sono 13 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema Intesa Sanpaolo, Poste Italiane e Leroy Merlin, ma ancor di più le campagne di Webmail generiche.

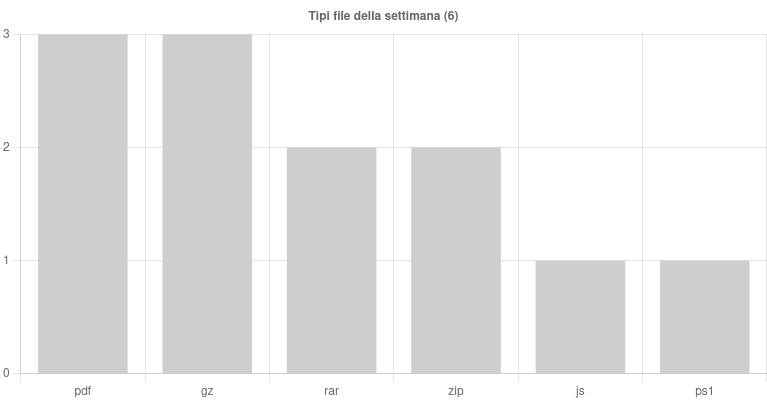

Formati di file principalmente utilizzati per veicolare i malware

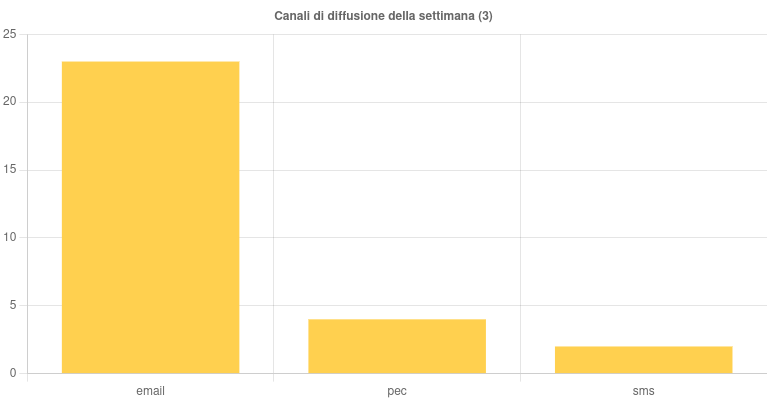

Canali di diffusione

Campagne mirate e generiche