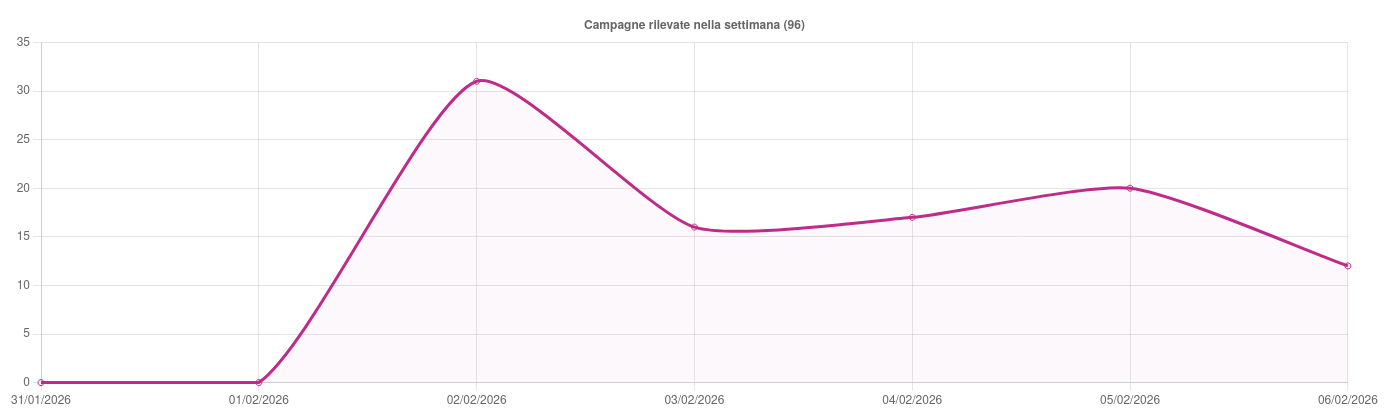

Sintesi riepilogativa delle campagne malevole nella settimana del 31 gennaio – 6 febbraio

riepilogo

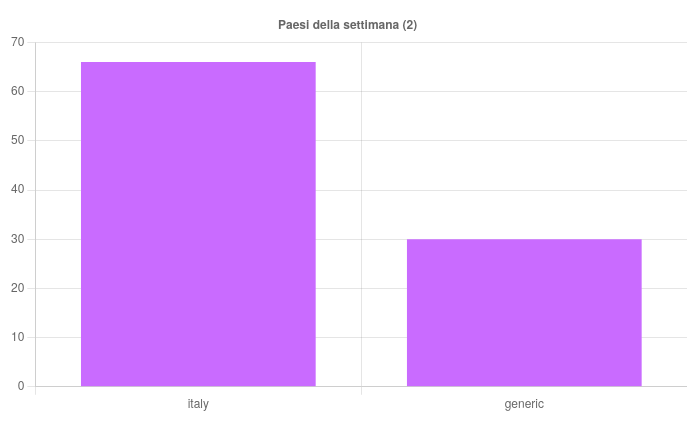

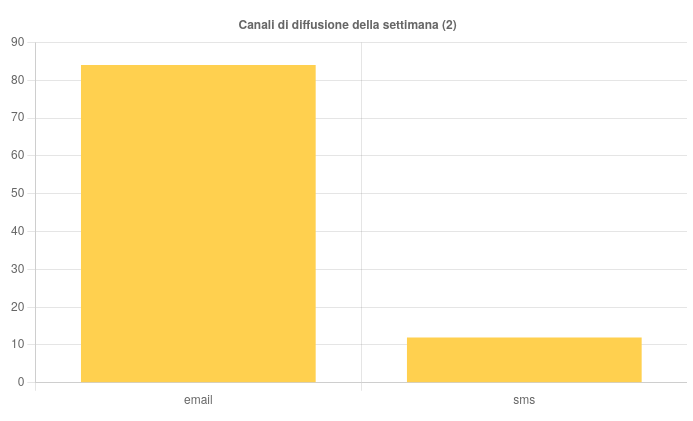

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento, un totale di 96 campagne malevole, di cui 66 con obiettivi italiani e 30 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 731 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

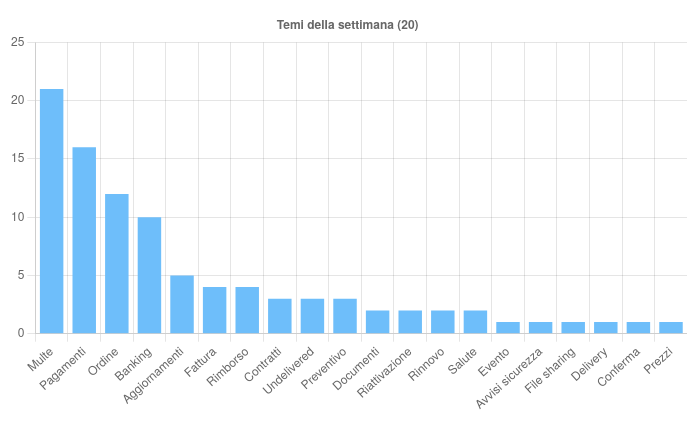

Sono 20 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

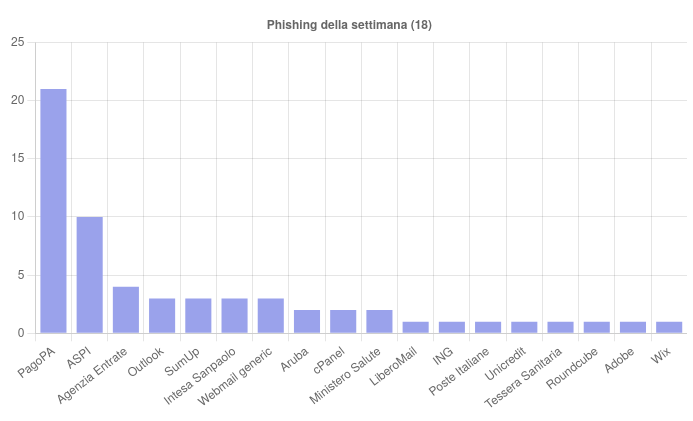

- Multe – Argomento sfruttato in ben ventuno campagne di phishing italiane, tutte veicolate tramite email che si presentano come presunte comunicazioni da PagoPA. Le comunicazioni, fingendosi notifiche di sanzioni stradali non ancora pagate, inducono gli utenti a fornire dati personali e bancari.

- Pagamenti – Tema usato in dieci campagne italiane di smishing che hanno abusato del marchio di Autostrade per l’Italia. Il tema è stato inoltre sfruttato in due ulteriori campagne di phishing, una italiana che ha sfruttato Outlook e una generica ai danni di Adobe, e in quattro campagne malware generiche volte a distribuire FormBook, PhantomStealer e Remcos.

- Ordine – Tema utilizzato in dodici campagne, di cui tre italiana, volte a veicolare i malware AgentTesla, Remcos, XWorm, Guloader e VipKeylogger.

- Banking – Tema sfruttato in dieci campagne di phishing, tutte italiane, ai danni di utenti Intesa Sanpaolo, ING e Unicredit. È stato inoltre usato in cinque campagne malware volte alla diffusione di AgentTesla, Remcos, NFCShare e BingoMod.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Il CERT-AGID ha rilevato una nuova campagna di phishing mirata agli utenti dell’Agenzia delle Entrate finalizzata a sottrarre le credenziali di accesso all’home banking delle vittime. Le email ingannevoli, che si presentano come comunicazioni ufficiali dell’Ente, fanno riferimento a un presunto rimborso fiscale. L’utente viene reindirizzato a una pagina ingannevole dove viene invitato a selezionare il proprio istituto bancario e inserire le credenziali.

- Nel corso della settimana sono state individuate ben dieci campagne di smishing ai danni di Autostrade per l’Italia. I messaggi richiedono il pagamento di un presunto “pedaggio non saldato” e contengono un link che indirizza le vittima su pagine malevole. I siti fraudolenti presenta il nome e il logo di ASPI e richiedono all’utente l’inserimento di dati personali e della carta di pagamento.

- È stato osservato un aumento di segnalazioni relative a una truffa diffusa tramite WhatsApp. I messaggi spesso arrivano da un contatto conosciuto e chiedono con urgenza una somma di denaro, spesso per una spesa imprevista. Maggiori dettagli sono disponibili nella news dedicata.

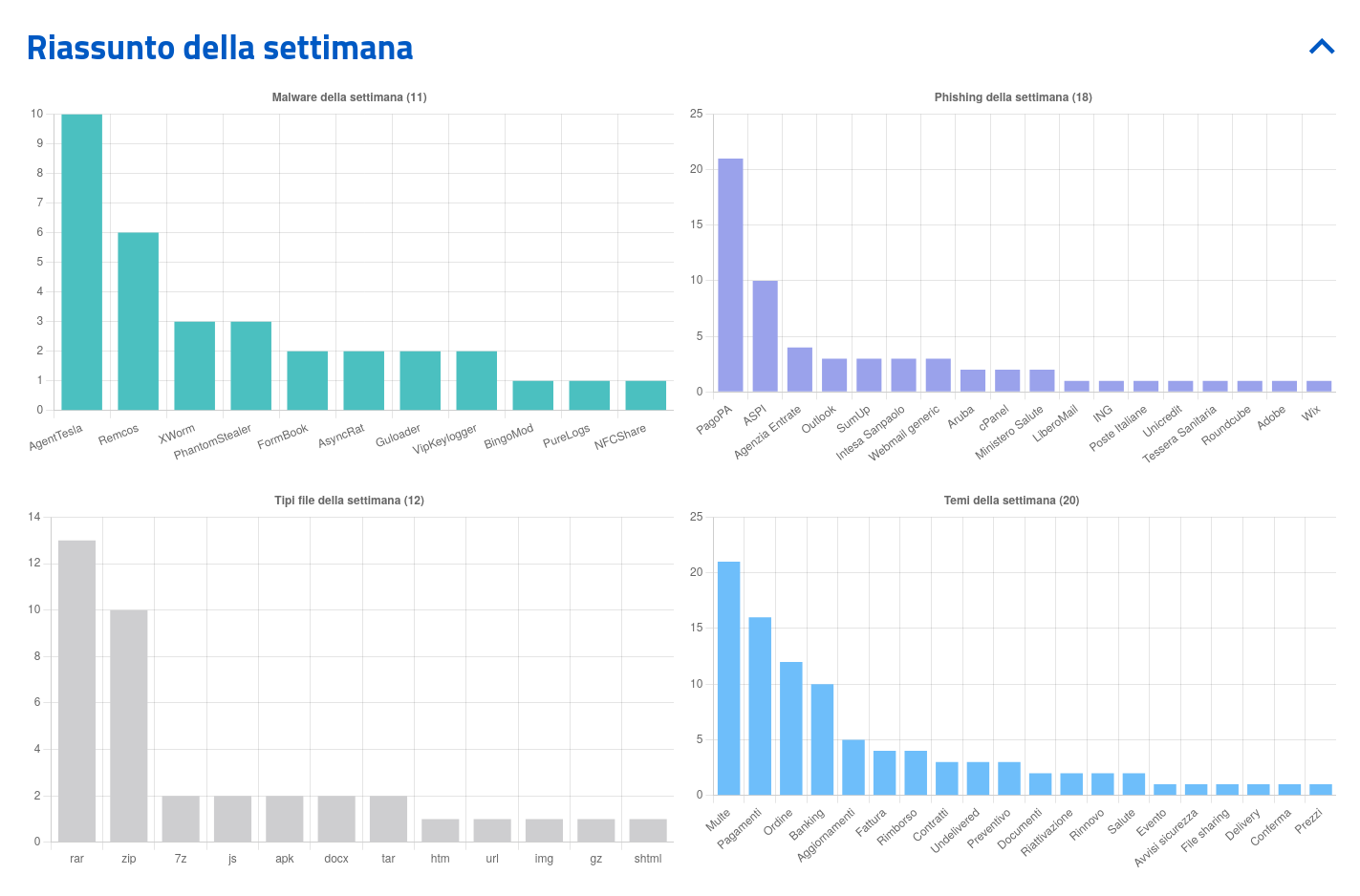

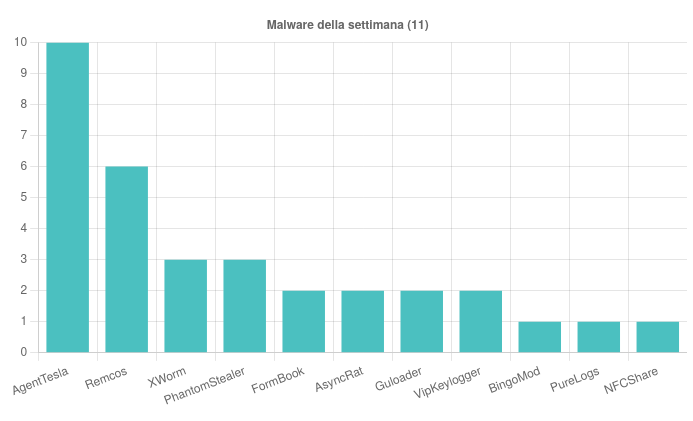

Malware della settimana

Sono state individuate, nell’arco della settimana, 11 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

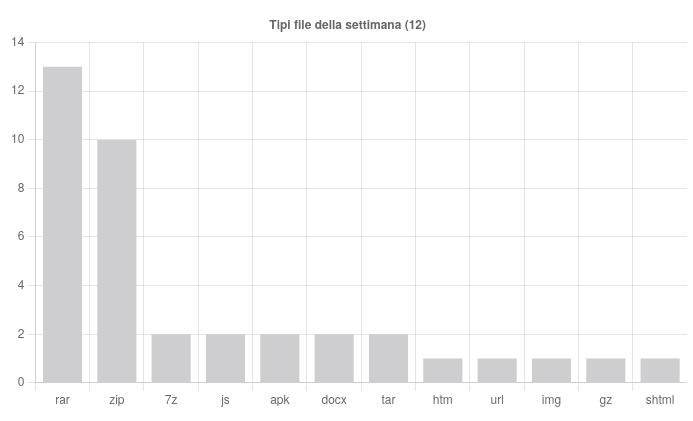

- AgentTesla – Rilevate due campagne italiane a tema “Banking” e “Ordine” e otto campagne generiche a tema “Ordine”, “Contratti”, “Fattura” e “Documenti”, tutte veicolate con archivi RAR, ZIP o TAR.

- Remcos – Individuate quattro campagne italiane a tema “Banking”, “Ordine” e “Preventivo” e due campagne generiche “Ordine” e “Pagamenti” diffuse tramite allegati di varia natura quali file ZIP, GZ, 7Z, RAR e DOCX.

- PhantomStealer – Rilevate una campagna italiana “Preventivo” distribuita con allegato RAR e due campagne generiche “Pagamenti” e “Delivery” diffuse con allegati RAR e ZIP.

- XWorm – Rilevate tre campagne generiche ad argomento “Ordine” e “Prezzi” veicolate mediante email contenenti allegati ZIP, 7Z e TAR.

- AsyncRat – Individuate due campagne generiche “Contratti” diffuse mediante email con allegati RAR.

- FormBook – Scoperte due campagne generiche a tema “Pagamenti” entrambe veicolate con archivi ZIP allegati.

- Guloader – Rilevate una campagna italiana “Aggiornamenti” diffusa con archivio ZIP e una campagna generica “Ordine” diffusa con allegato DOCX.

- VipKeylogger – Scoperte due campagne italiane ad argomento “Preventivo” e “Ordine” che sono state veicolate via email con allegati RAR e ZIP.

- BingoMod e NFCShare – Rilevate due campagne italiane che hanno sfruttato il tema “Banking” e sono state distribuite tramite SMS contenti link ad APK malevoli.

- PureLogs – Scoperta infine una campagna italiana “Fattura” diffusa tramite email contenente link a file ZIP dannoso.

Phishing della settimana

Sono 18 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPA e Autostrade per l’Italia.

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche