Sintesi riepilogativa delle campagne malevole nella settimana del 20 – 26 luglio

riepilogo

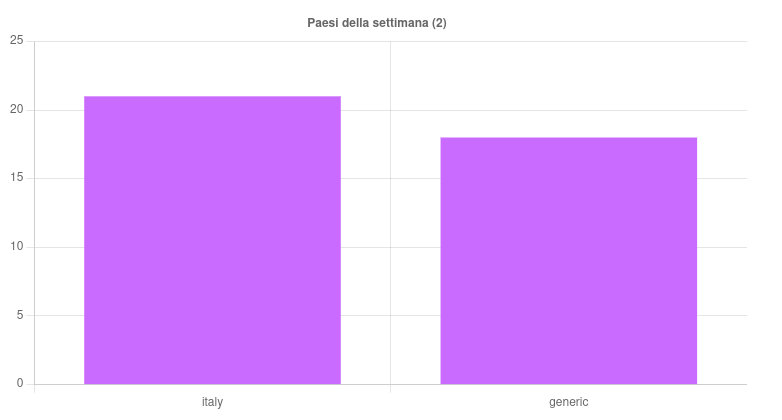

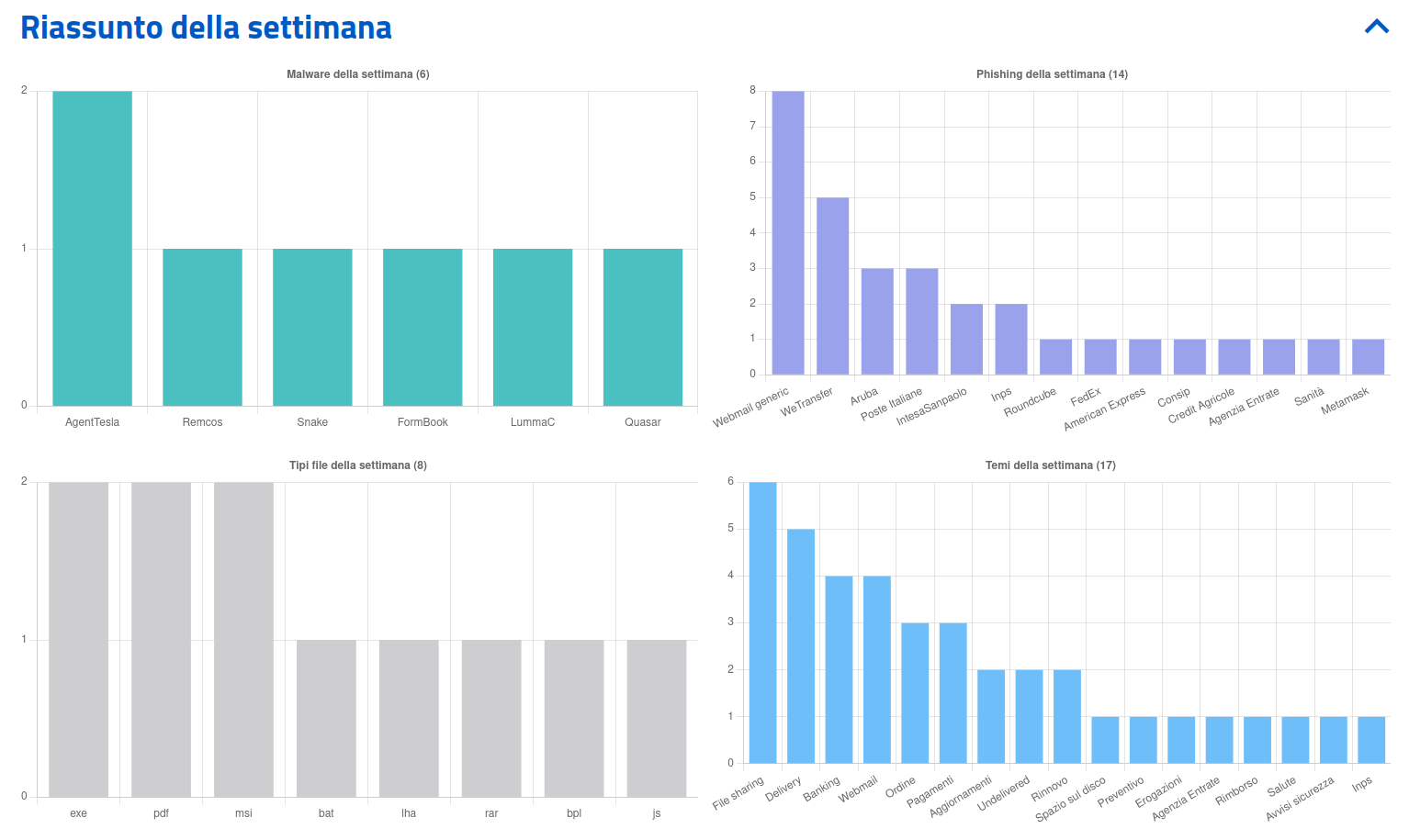

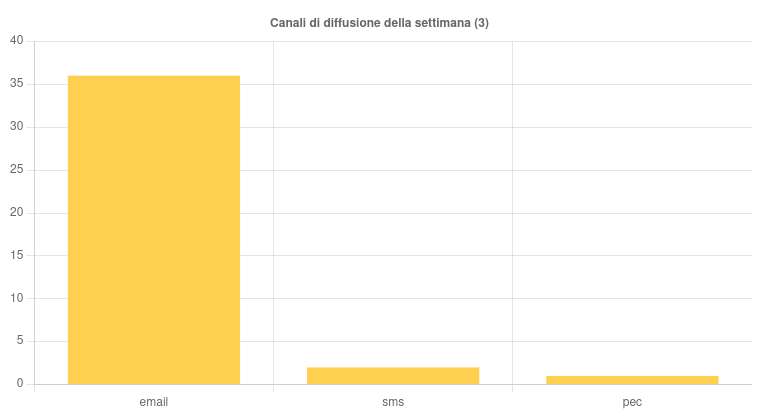

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 39 campagne malevole, di cui 21 con obiettivi italiani e 18 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 344 indicatori di compromissione (IOC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

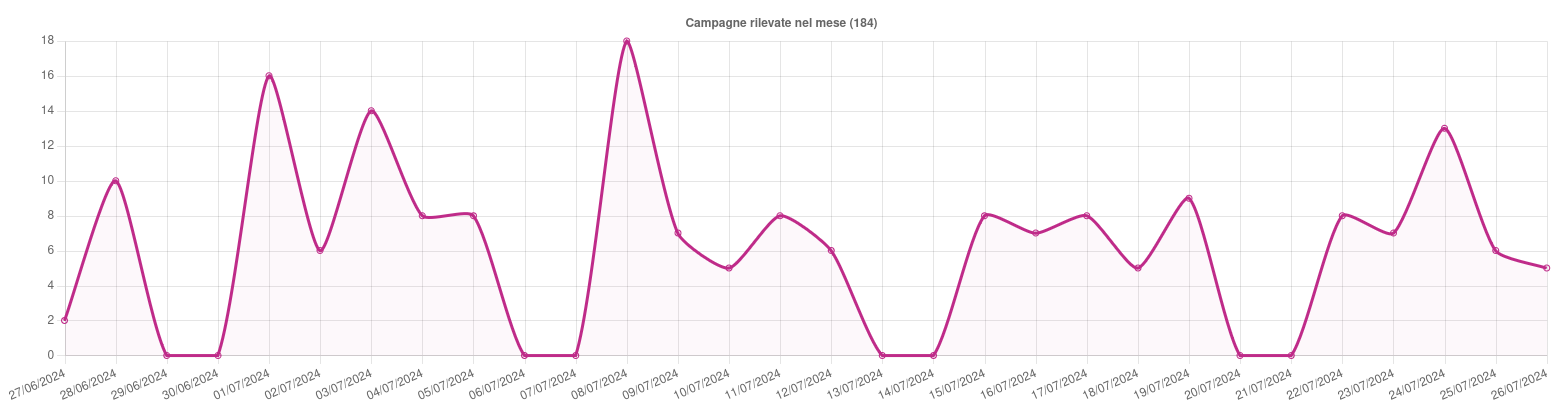

Andamento del mese di luglio 2024

I temi più rilevanti della settimana

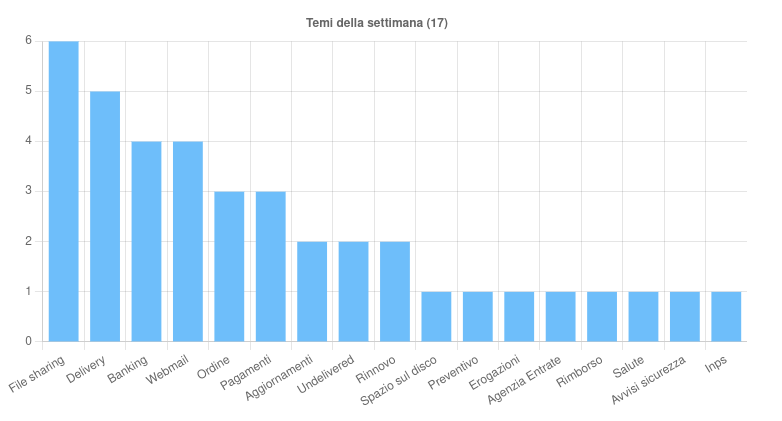

Sono 17 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- File Sharing – Tema sfruttato per campagne generiche di phishing ai danni di WeTransfer.

- Delivery – Tema sfruttato per campagne italiane di phishing ai danni di Poste Italiane e FedEx, nonché utilizzato per diffondere i malware Formbook e Snake Keylogger.

- Banking – Tema ricorrente nelle campagne di phishing diffuse tramite email e PEC rivolte principalmente a clienti di istituti bancari italiani e non, come Poste italiane, Intesa San Paolo e Unicredit.

- Ordine – Tema utilizzato per alcune campagne italiane e generiche per veicolare i malware AgentTesla e Snake Keylogger.

- Pagamenti – Tema utilizzato per alcune campagne di phishing ai danni di vari utenti. Inoltre, il tema è servito per veicolare i malware Guloader e Formbook.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Continuano le campagne di smishing ai danni di INPS. Questa settimana una nuova campagna è stata sfruttata per raccogliere molte informazioni personali: dati anagrafici, carta di identità, codice fiscale, patente, iban e busta paga.

- Nuove combolists contenenti oltre 36000 credenziali (mail e password in chiaro) di utenti italiani sono state diffuse su canali Telegram.

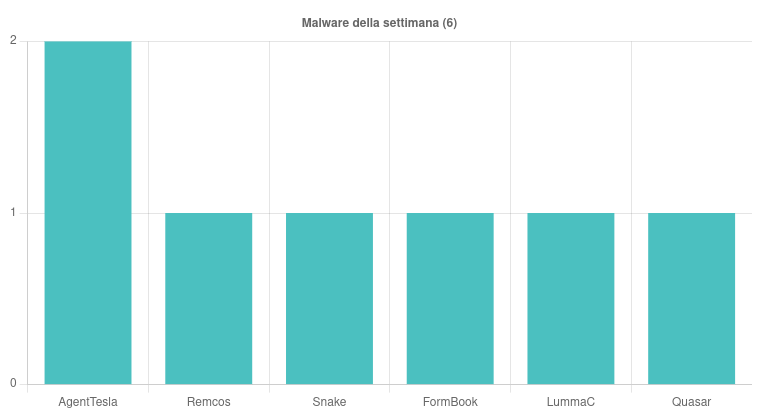

Malware della settimana

Sono state individuate, nell’arco della settimana, 6 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

- AgentTesla – Una campagna italiana e una generica, entrambe a tema “Ordine”, sono state diffuse via email con allegato ISO.

- Remcos – Individuata una campagna italiana a tema “Banking”, diffusa tramite email con allegato PDF.

- Snake Keylogger – Scoperta una campagna generica “File Sharing”, diffusa tramite email con allegati LHA.

- FormBook – Rilevata una campagna generica a tema “Delivery” e veicolata tramite email con allegato RAR.

- LummaC – Scoperta una campagna generica a tema “Aggiornamenti” e veicolata tramite email con allegato MSI.

- Quaser – Individuata infine, una campagna italiana a tema “Pagamenti”, diffusa tramite email con allegato JS.

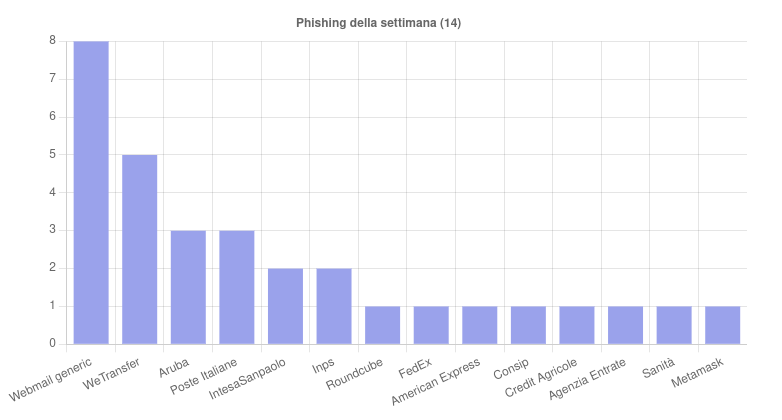

Phishing della settimana

Sono 13 i brand della settimana coinvolti nelle campagne di phishing, in aggiunta alle campagne non brandizzate. Per quantità spiccano le campagne a tema WeTransfer, Aruba, Poste Italiane, Intesa San Paolo e INPS, ma ancor di più le campagne di Webmail non brandizzate che mirano a rubare dati sensibili agli utenti.

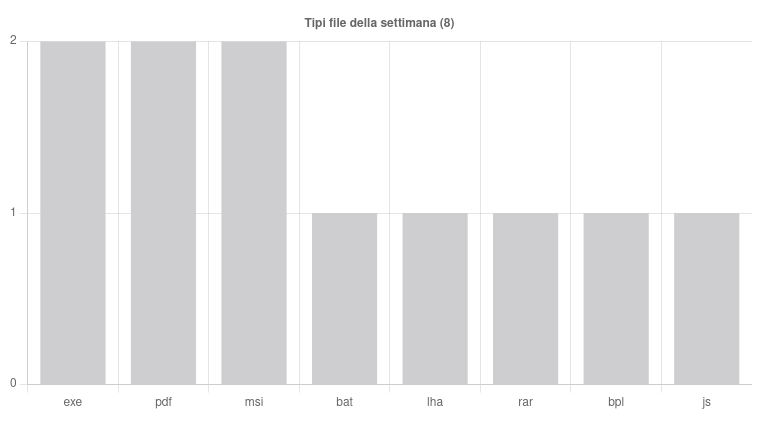

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche