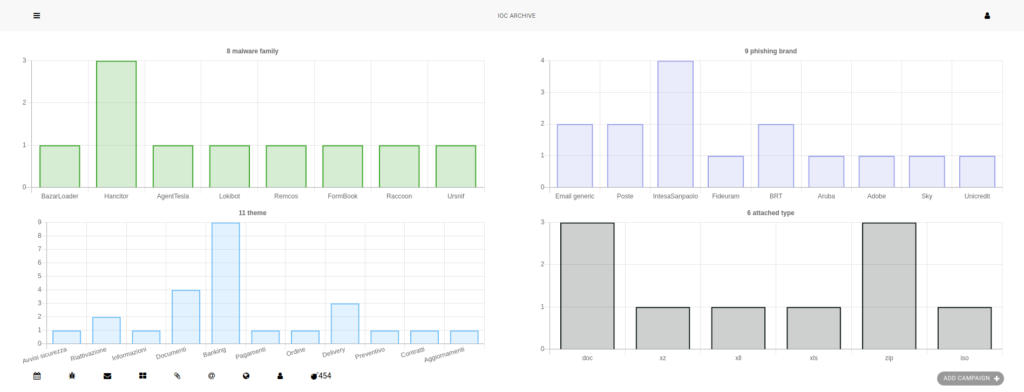

Sintesi riepilogativa delle campagne malevole nella settimana del 18 – 24 settembre 2021

riepilogo

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento, un totale di 25 campagne malevole di cui 18 con obiettivi italiani e 7 generiche veicolate anche in Italia, mettendo a disposizione dei suoi enti accreditati i relativi 454 indicatori di compromissione (IOC) individuati.

Riportiamo in seguito il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID:

I temi più rilevanti della settimana

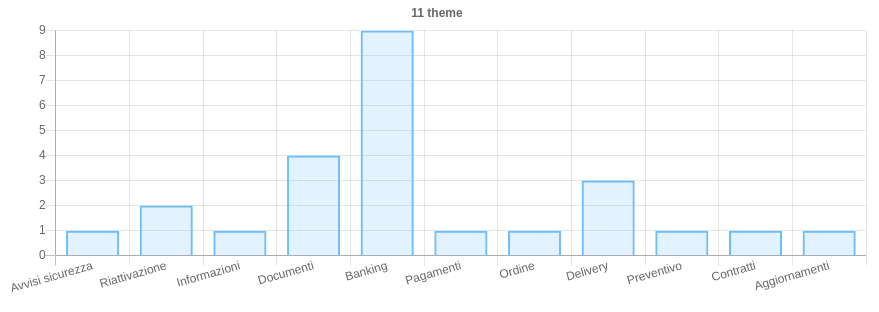

Sono 11 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano:

- Banking per la campagne di phishing che interessano il settore bancario.

- Documenti per veicolare i malware Hancitor e Raccoon.

- Delivery per diffondere il malware Ursnif (BRT) e per veicolare le campagne di phishing BRT.

Il resto dei temi sono stati sfruttati per veicolare campagne di malware e di phishing di vario tipo.

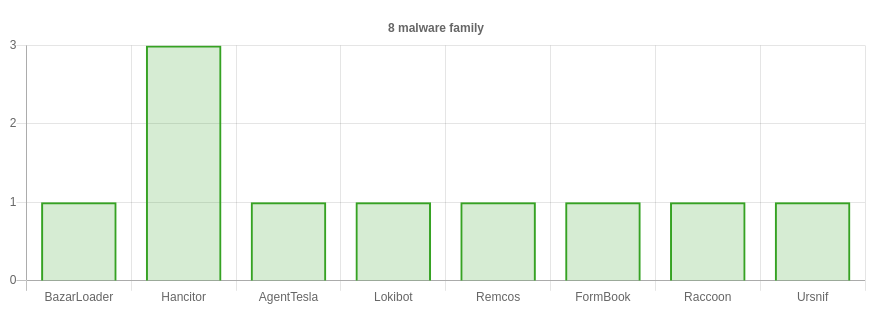

Malware della settimana

Sono state osservate nello scenario italiano 8 famiglie di malware per un totale di 10 campagne. Nello specifico, di particolare rilievo questa settimana, troviamo le seguenti campagne:

Hancitor – con tre campagne generiche a tema “Documenti”, veicolate tramite email con link al download di file DOC dotati di macro malevola, Hancitor è il malware più veicolato della settimana, ed in generale di tutto in mese di settembre. Al momento le campagne Hancitor vengono utilizzate per abusare del tool CobaltStrike.

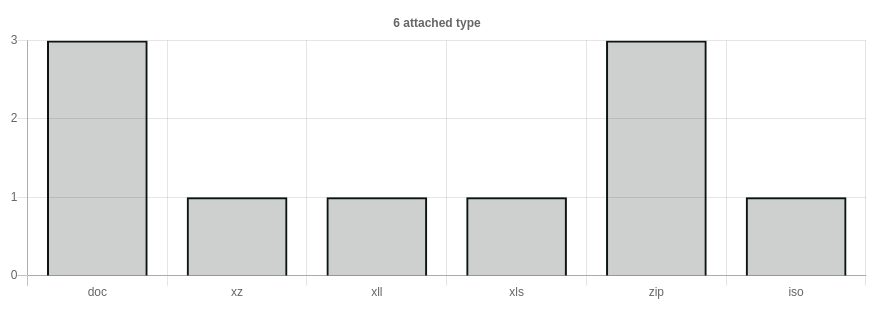

Lokibot – campagna italiana a tema “Ordine” con allegati ZIP.

AgentTesla – campagna italiana a tema “Pagamenti” veicolata via email con allegati ZIP.

BazarLoader – campagna italiana a tema “Informazioni” veicolata tramite email e allegati ZIP. Nel caso specifico si ipotizza un probabile collegamento con il gruppo TA551.

Raccoon – avvistato l’ultima volta il 28 giugno 2021, Reccoon torna in Italia con una campagna generica a tema “Documenti” veicolata tramite email con allegati XLL.

Remcos – campagna italiana a tema “Preventivo” diffusa tramite email con allegati di tipo ISO.

Formbook – campagna italiana a tema “Banking” veicolata tramite email con allegati XZ.

Ursnif – campagna italiana a tema “Delivery” (BRT) veicolata tramite email con allegati XLS.

Phishing della settimana

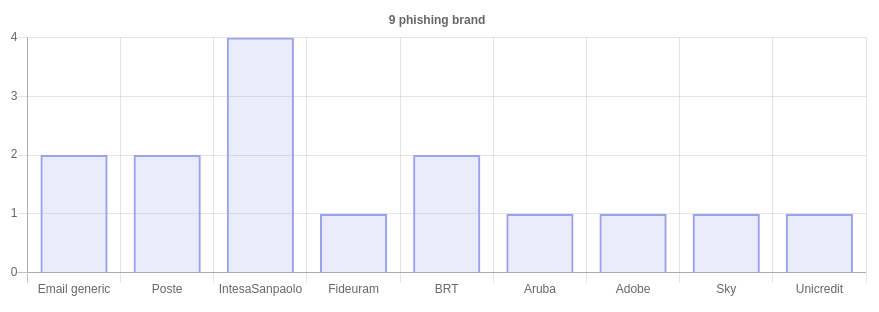

Su un totale di 15 campagne di phishing, sono 9 i brand coinvolti questa settimana. Nello specifico:

IntesaSanpaolo, Poste, Unicredit e Fideuram – sono i brand della settimana presi di mira dalle campagne di phishing a tema “Banking”.

BRT – due campagne italiane a tema “Delivery” indirizzata ai clienti del servizio BRT.

Email generic – due campagne di phishing generiche, ospitate su servizi Google, mirate al furto di credenziali di posta elettronica.

Aruba – campagna di phishing a tema “Riattivazione”, inviata massivamente ma indirizzata a clienti Aruba, ha lo scopo di sottrarre gli estremi della carta di credito tramite una finta form per il pagamento della quota di rinnovo del servizio.

Adobe – campagna a tema “Contratti” indirizzata alla PA e volta a sottrarre le credenziali di registrazione al servizio Adobe.

Sky – campagna a tema “Aggiornamenti” ospitata su domini creati ad-hoc e volta a sottrarre gli estremi della carta di pagamento tramite una finta form per l’abbonamento.

Formati di file principalmente utilizzati per veicolare i malware