Sintesi riepilogativa delle campagne malevole nella settimana del 18 – 24 aprile

riepilogo

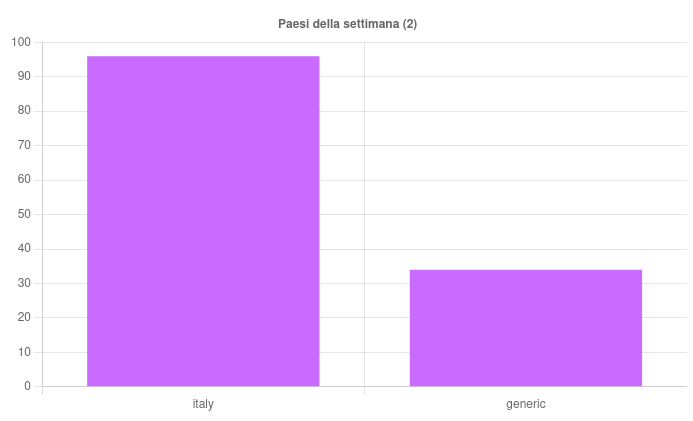

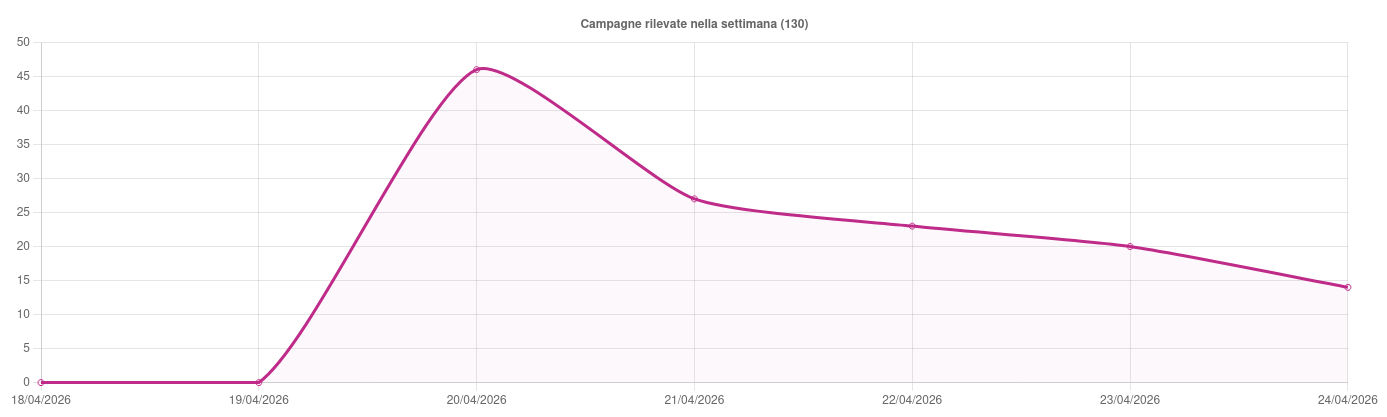

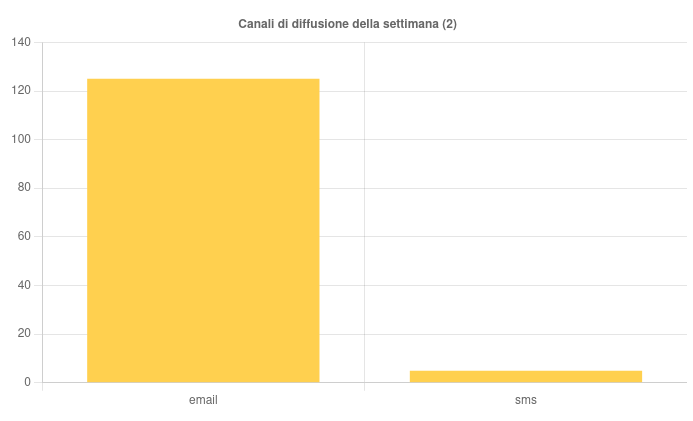

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 130 campagne malevole, di cui 96 con obiettivi italiani e 34 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 1088 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

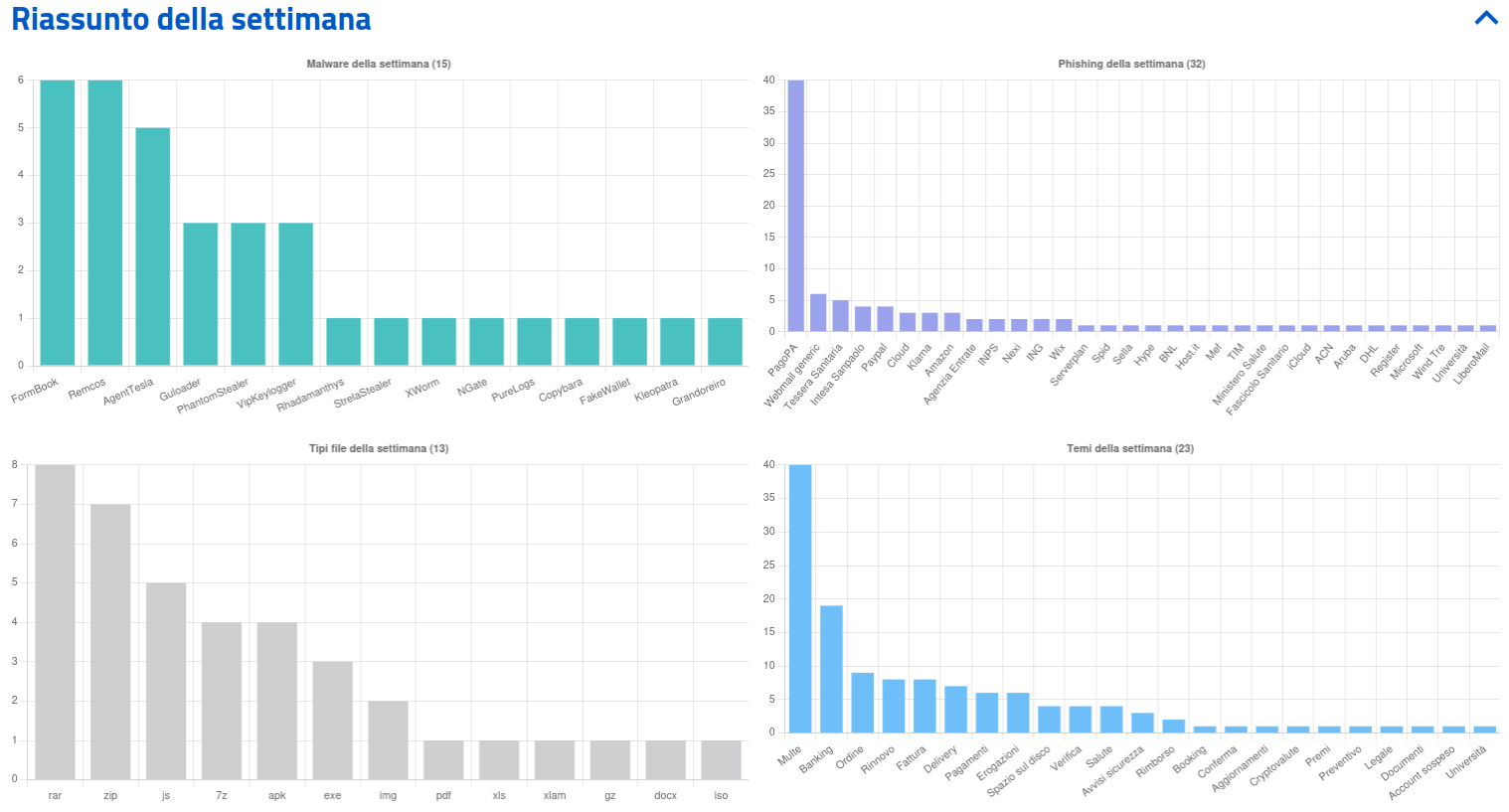

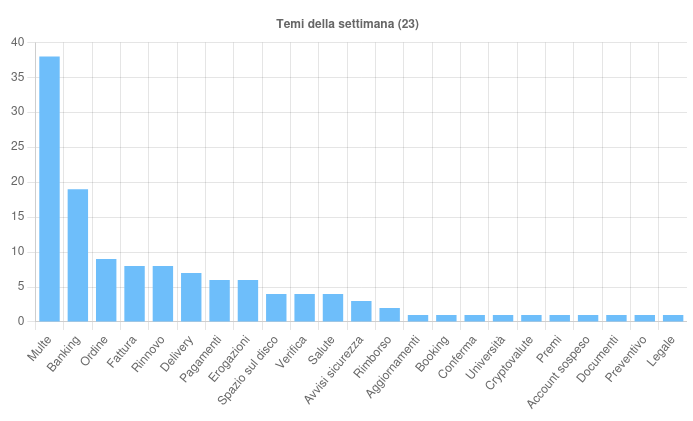

Sono 23 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

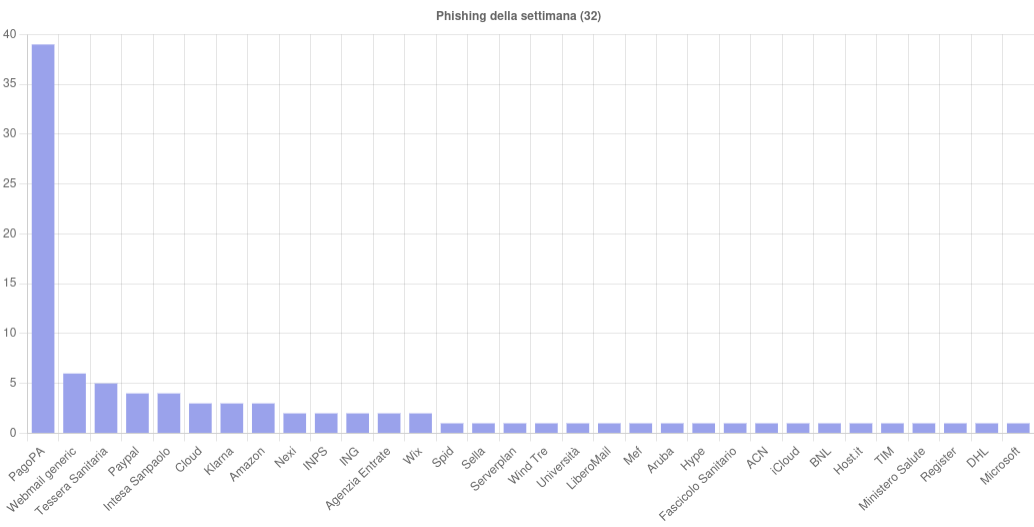

- Multe – Argomento sfruttato in 38 campagne di phishing italiane, tutte veicolate tramite email che si fingono comunicazioni di multe non saldate e abusano del nome di PagoPA.

- Banking – Tema utilizzato in 16 campagne di phishing rivolte a clienti di istituti bancari e servizi di pagamento italiani e non, come PayPal, Klarna, Banca Sella, ING, Intesa Sanpaolo, BNL e Hype. Usato inoltre per 3 campagne che hanno veicolato i malware Copybara, Kleopatra e NGate.

- Ordine – Argomento usato per diffondere i malware FormBook, Remcos, AgentTesla, Guloader PhantomStealer e StrelaStealer, attraverso nove campagne generiche. Osservata inoltre una campagna generica di phishing ai danni di utenti Amazon.

- Fattura – Tema sfruttato per otto campagne generiche che hanno veicolato i malware Guloader AgentTesla, PureLogs, XWorm e Formbook.

- Rinnovo – Argomento utilizzato in 8 campagne di phishing, di cui sei italiane, ai danni di Wind Tre, Register, Serverplan, Spid, Aruba e Wix.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Il CERT-AGID ha rilevato una campagna di phishing che colpisce gli utenti SPID sfruttando abusivamente il nome e il logo di AgID. L’obiettivo dell’attacco è sottrarre le credenziali dell’Identità Digitale dei cittadini.

- È stata identificata una campagna di phishing mirato rivolta agli studenti e al personale dell’Università degli Studi di Napoli Federico II. La pagina contraffatta, creata e ospitata attraverso la piattaforma Weebly, riproduce il portale di autenticazione all’area riservata dell’ateneo.

- Il CERT-AGID ha avuto evidenza di una nuova campagna malevola che sfrutta il nome del Ministero della Salute allo scopo di acquisire illecitamente dati personali e informazioni relative a carte di credito. Le comunicazioni fraudolente fanno riferimento a un rimborso fittizio per prestazioni sanitarie.

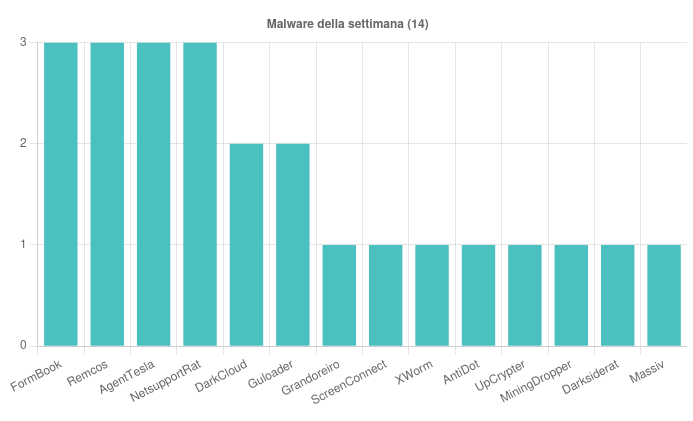

Malware della settimana

Sono state individuate, nell’arco della settimana, 15 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

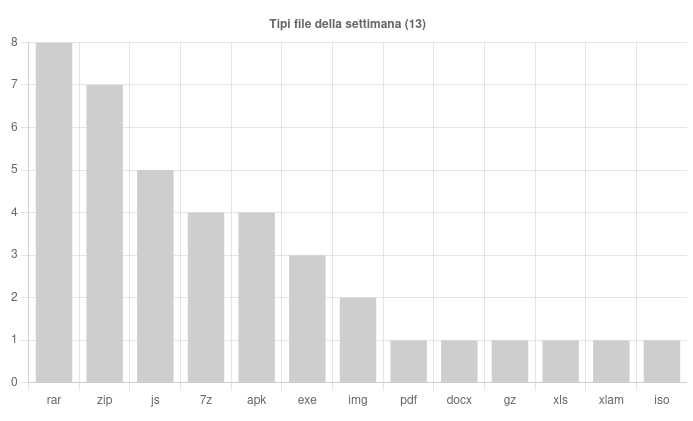

- FormBook – Individuate quattro campagne italiane a tema “Delivery” e “Pagamenti” e due generiche “Fattura” e “Ordine” che hanno sfruttato allegati ZIP, 7Z e RAR contenenti script o eseguibili malevoli.

- Remcos – Osservate una campagna italiana “Delivery” e cinque campagne generiche “Pagamenti”, “Ordine” e “Fattura” che hanno utilizzato file XLS, IMG e archivi 7Z e GZ.

- AgentTesla – Rilevate una campagna italiana ad argomento “Preventivo” e quattro campagne generiche “Fattura” e “Ordine” diffuse mediante allegati ZIP, RAR e IMG.

- Guloader – Scoperte una campagna italiana a tema “Pagamenti” e due campagne generiche “Ordine” e “Fattura” che sfruttano RAR, DOCX e ZIP.

- PhantomStealer – Individuate tre campagne generiche ad argomento “Ordine” che allegano archivi ZIP e RAR.

- VipKeylogger – Osservate tre campagne generiche “Pagamenti” e “Delivery” diffuse mediante RAR contenenti JS.

- Grandoreiro – Rilevata una campagna generica “Legale” che abusa di file ISO.

- PureLogs – Scoperta una campagna generica a tema “Fattura” distribuita con allegati RAR.

- Rhadamanthys – Individuata una campagna italiana ad argomento “Booking” che sfrutta file PDF.

- StrelaStealer – Osservata una campagna generica “Ordine” veicolata attraverso script JS.

- XWorm – Rilevata una campagna generica a tema “Fattura” che allega XLAM alle mail malevole.

- Individuate infine quattro campagne, di cui tre generiche, finalizzate a infettare dispositivi Android tramite i malware Kleopatra, NGate, Copybara e FakeWallet. Le campagne, riconducibili ai temi “Banking” e “Cryptovalute”, hanno veicolato l’APK malevolo attraverso SMS contenenti link diretti al download.

Phishing della settimana

Sono 32 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPA, Tessera Sanitaria e PayPal, oltre alle sempre presenti campagne associate a generiche Webmail non brandizzate.

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche