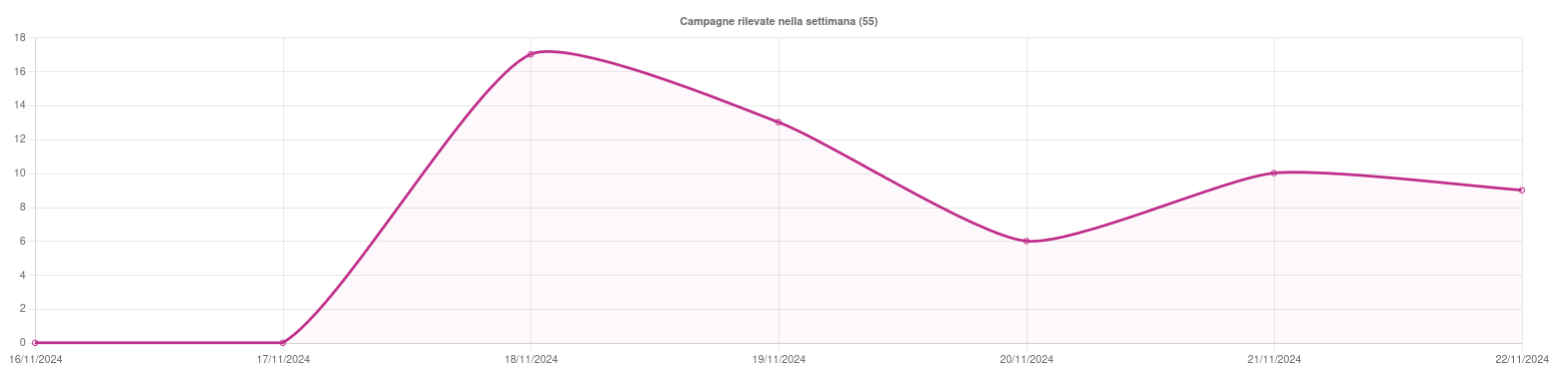

Sintesi riepilogativa delle campagne malevole nella settimana del 16 – 22 novembre

riepilogo

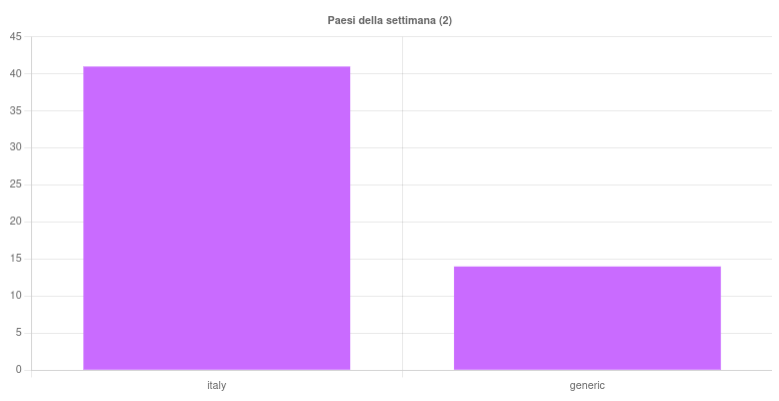

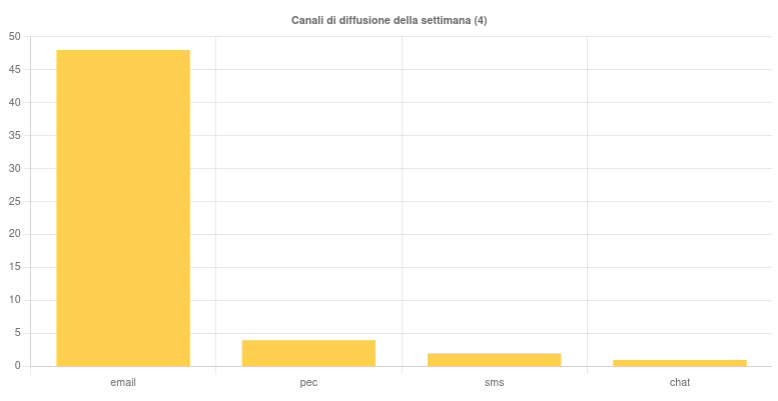

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 55 campagne malevole, di cui 41 con obiettivi italiani e 14 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 1686 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

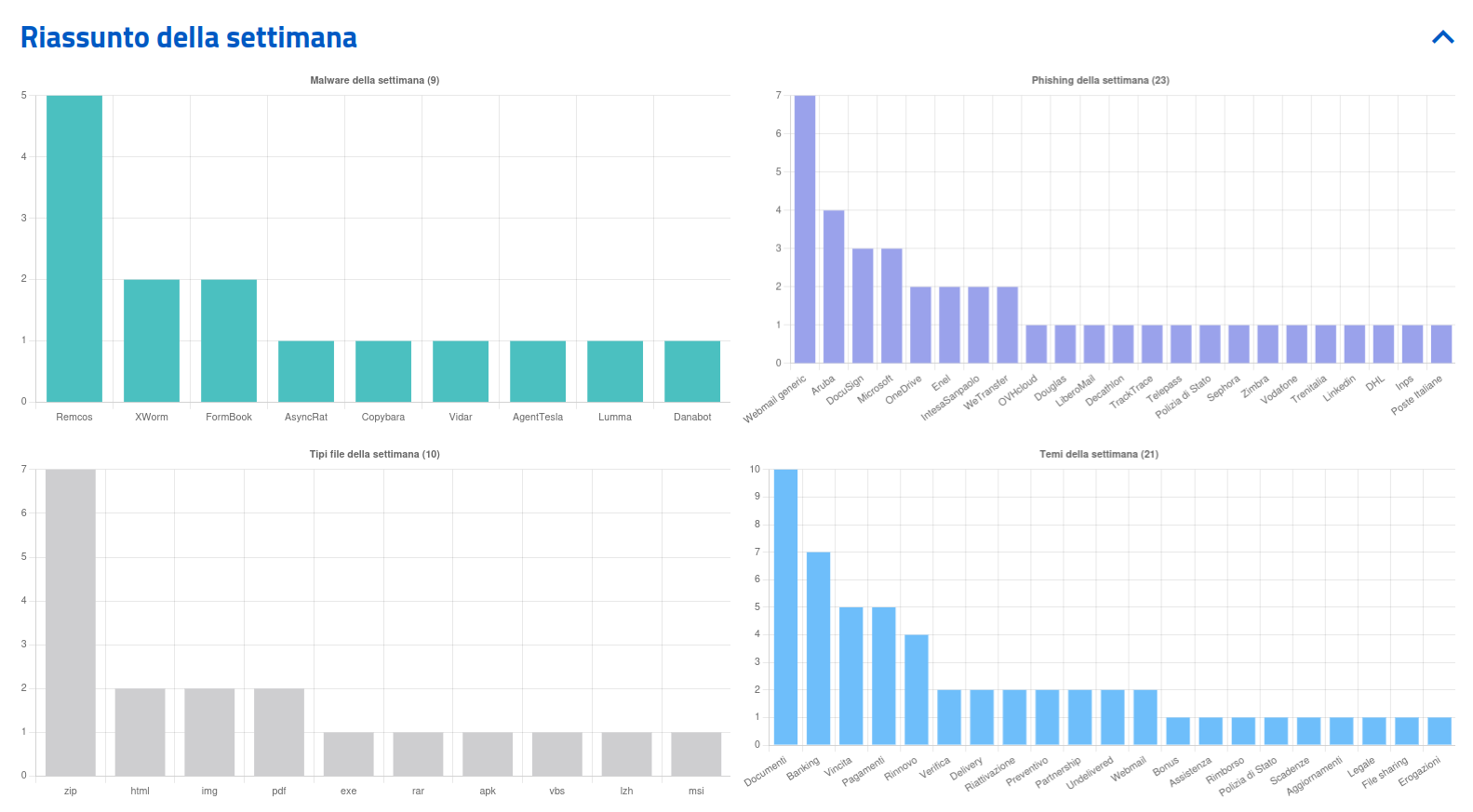

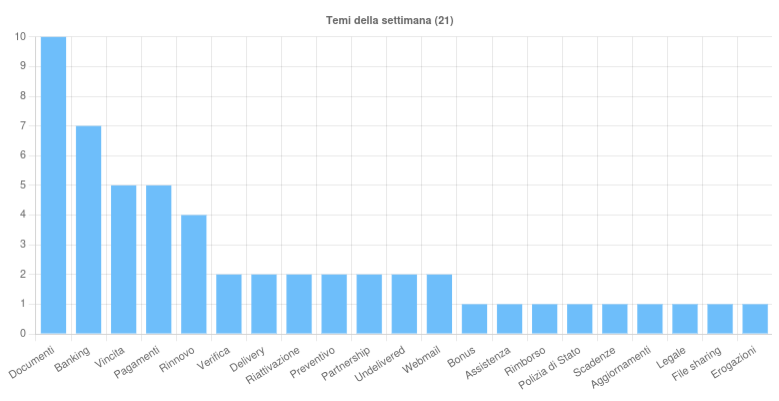

Sono 21 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Documenti – Tema sfruttato per diverse campagne di phishing, italiane e generiche, ai danni di Microsoft, OneDrive e DocuSign, nonché utilizzato per diffondere i malware LummaStealer e AgentTesla.

- Banking – Tema ricorrente nelle campagne di phishing e smishing rivolte principalmente a clienti di istituti bancari italiani e non, come Poste italiane, Intesa Sanpaolo e Unicredit. Usato inoltre per veicolare i malware Remcos e Copybara.

- Vincita – Argomento utilizzato per diverse campagne di phishing italiane ai danni di Vodafone, Douglas, Sephora, Decathlon e Telepass.

- Pagamenti – Tema utilizzato per alcune campagne di phishing ai danni di vari utenti. Inoltre, il tema è servito per veicolare i malware Remcos, XWorm e Vidar

- Rinnovo – Argomento sfruttato per campagne italiane di phishing ai danni di Aruba e OVHcloud.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Il malware Vidar torna a impattare il panorama italiano attraverso caselle PEC compromesse. Questa volta il malware evolve con nuove strategie di diversificazione dei domini: ne vengono impiegati oltre 100 distinti, ciascuno utilizzato per generare dinamicamente migliaia di sottodomini sfruttati come punti di distribuzione per il download dei file malevoli.

- Si intensifica l’utilizzo di bot Telegram come C2 per la raccolta e trasmissione di dati rubati. il CERT-AGID ha rilevato una nuova campagna di phishing che sfrutta GitHub Pages per ospitare moduli di login falsi a tema cPanel.

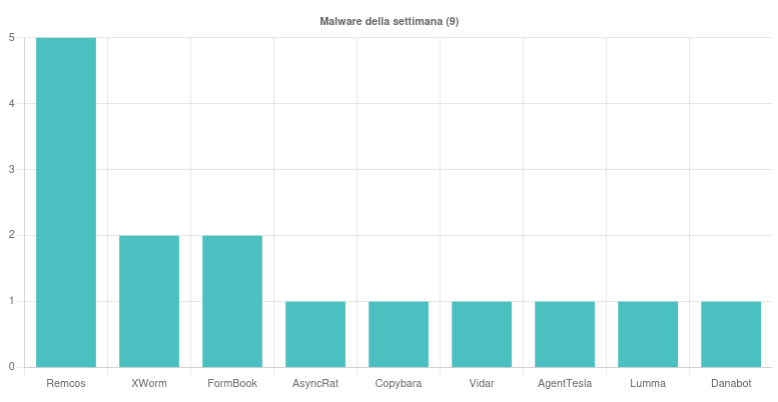

Malware della settimana

Sono state individuate, nell’arco della settimana, 9 famiglie di malware che hanno interessato l’Italia.

Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

- Remcos – Rilevate diverse campagne italiane a tema “Banking”, “Pagamenti”, “Legale” e “Preventivo”, diffuse mediante email con allegati ZIP e IMG.

- XWorm – Scoperte due campagne italiane a tema “Pagamenti”, veicolate tramite email con allegato ZIP.

- AgentTesla – Individuata una campagna italiana a tema “Pagamenti”, diffusa tramite email con allegato IMG.

- LummaStealer – Rilevata una campagna italiana a tema “Documenti”, diffusa tramite email con allegato ZIP.

- DanaBot – Scoperta una campagna italiana a tema “Documenti”, diffusa tramite link malevoli a file MSI.

- FormBook – Rilevate due campagna generiche a tema “Preventivo” e “Partnership”, veicolate tramite email con allegati LZH e ZIP.

- AsyncRAT – Individuata una campagna generica a tema “Documenti”, diffusa tramite email con allegati ZIP, RAR e PDF.

- Vidar – Rilevata una campagna italiana a tema “Pagamenti”, veicolata tramite email provenienti da caselle PEC compromesse con allegato VBS.

- Copybara – Scoperta infine una campagna italiana a tema “Banking”, diffusa tramite SMS contenti link a file APK.

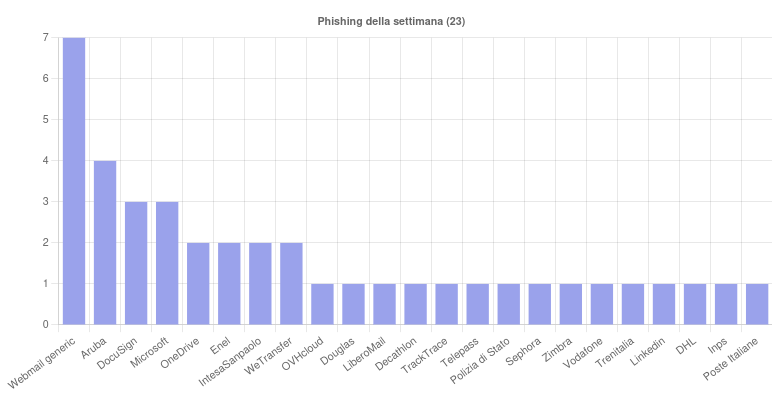

Phishing della settimana

Sono 23 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema Aruba, DocuSign e Micosoft, ma ancor di più le campagne ad argomento Webmail che mirano a rubare dati sensibili agli utenti.

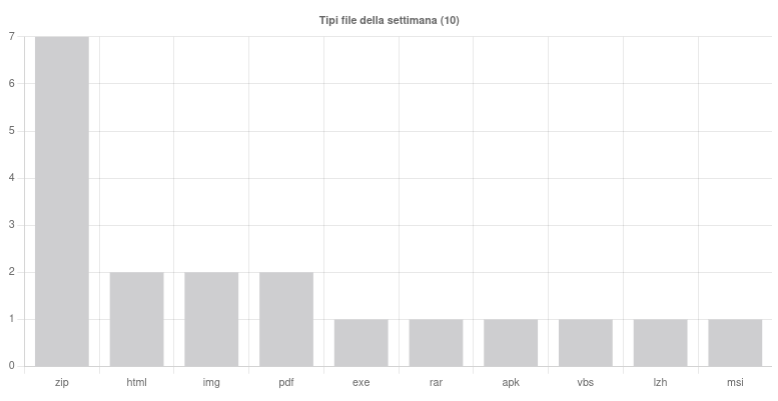

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche