Sintesi riepilogativa delle campagne malevole nella settimana 27 marzo – 2 aprile 2021

riepilogo

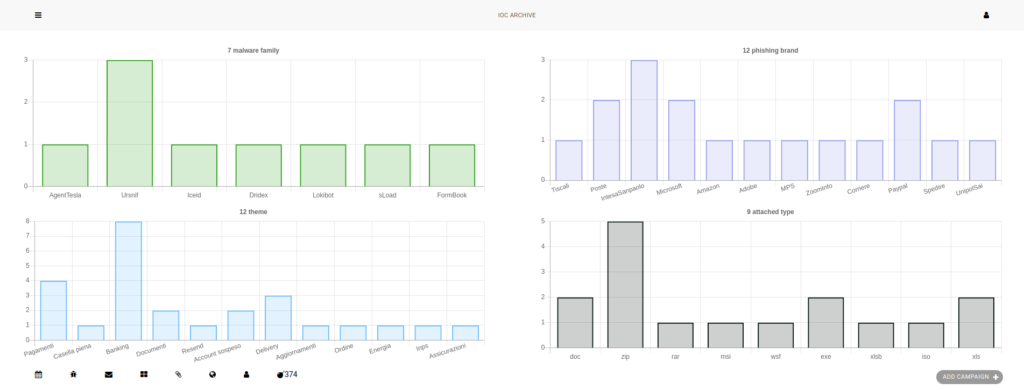

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento, un totale di 26 campagne malevole attive, di cui 2 generiche veicolate anche in Italia e 24 con obiettivi italiani, mettendo così a disposizione dei suoi enti accreditati i relativi 374 indicatori di compromissione (IOC) individuati.

Riportiamo in seguito il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID:

I temi più rilevanti della settimana

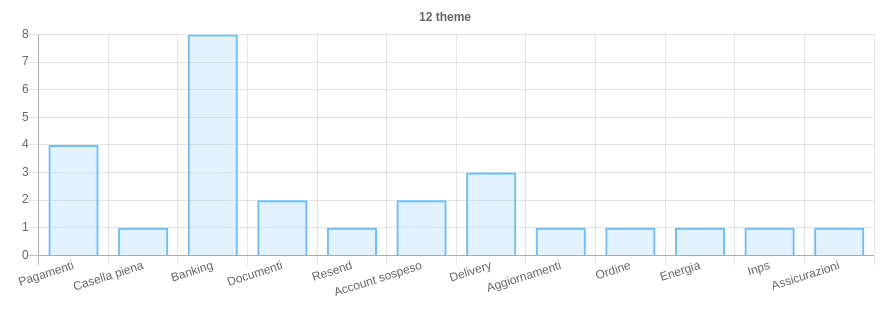

Sono 12 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. Spicca in modo particolare il tema Banking utilizzato esclusivamente per le campagne di phishing.

Malware della settimana

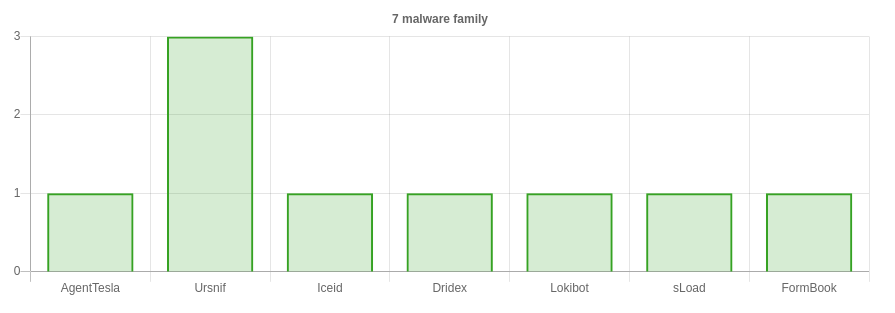

Sono state osservate nello scenario italiano 7 famiglie di malware. Nello specifico, di particolare rilievo questa settimana, troviamo le seguenti campagne:

Ursnif – è il malware della settimana. Sono state individuate e gestite 3 campagne Ursnif veicolate tramite allegati ZIP contenenti DOC, XLS o XLSB malevoli. I temi utilizzati sono stati “Documenti”, “Energia” e “Inps”.

sLoad – è la quarta campagna sLoad del 2021 e la seconda del mese di marzo. Il malware viene distribuito tramite PEC utilizzando la consolidata tecnica dell’allegato ZIP con un ulteriore file ZIP annidato al suo interno. I dettagli e gli IoC sono stati riportati il giorno stesso in una apposita news.

Iceid, AgentTesla, Lokibot, Formbook e Dridex – completano il panorama delle campagne malware veicolate questa settimana in Italia tramite email che sfruttano temi differenti “Pagamenti”.

Phishing della settimana

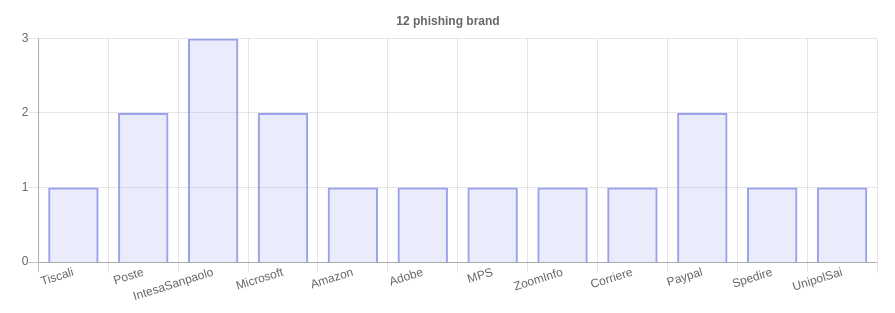

Sono 12 i brand coinvolti nelle campagne di phishing. Ancora una volta le campagne più in voga riguardano quelle a tema “Banking” rivolte agli Istituti bancari, in particolare Intesa Sanpaolo, Poste e Paypal. Di seguito, una lista sintetica dei soggetti coinvolti:

IntesaSanpaolo – anche per questa settimana Intesa Sanpaolo risulta essere il target preferito dei phisher. Questa settimana sono state rilevate 3 campagne di phishing veicolate via email.

Paypal, Poste, UnipolSai e MPS – completano il panorama settimanale delle campagne di phishing a tema “Banking”.

Amazon, Corriere e Spedire – sono le campagne di phishing a tema “Delivery” di cui una generica “Corriere” veicolata via SMS e le altre due mirate rispettivamente ai clienti Amazon e agli utenti della piattaforma per la gestione di spedizioni denominata “Spedire”.

Tiscali, Microsoft, Adobe, Zoominfo – campagne di phishing a tema “Casella piena”, “Account sospeso” e “Documenti”, veicolate tramite email e messaggi SMS con lo scopo di sottrarre le credenziali di accesso ai rispettivi servizi.

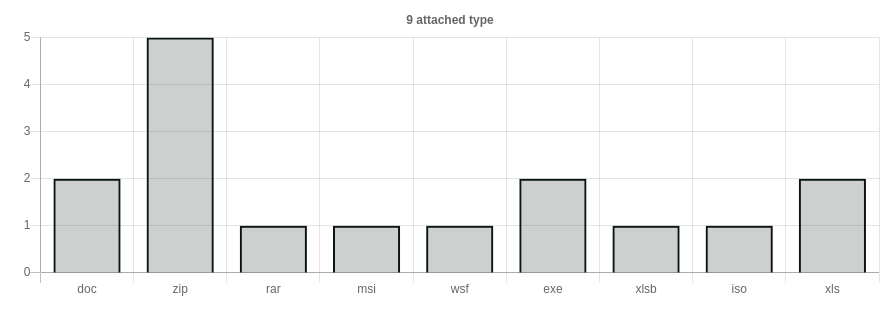

Formati di file principalmente utilizzati per veicolare i malware