Sintesi riepilogativa delle campagne malevole della settimana 02/10/2020

02/10/2020

riepilogo

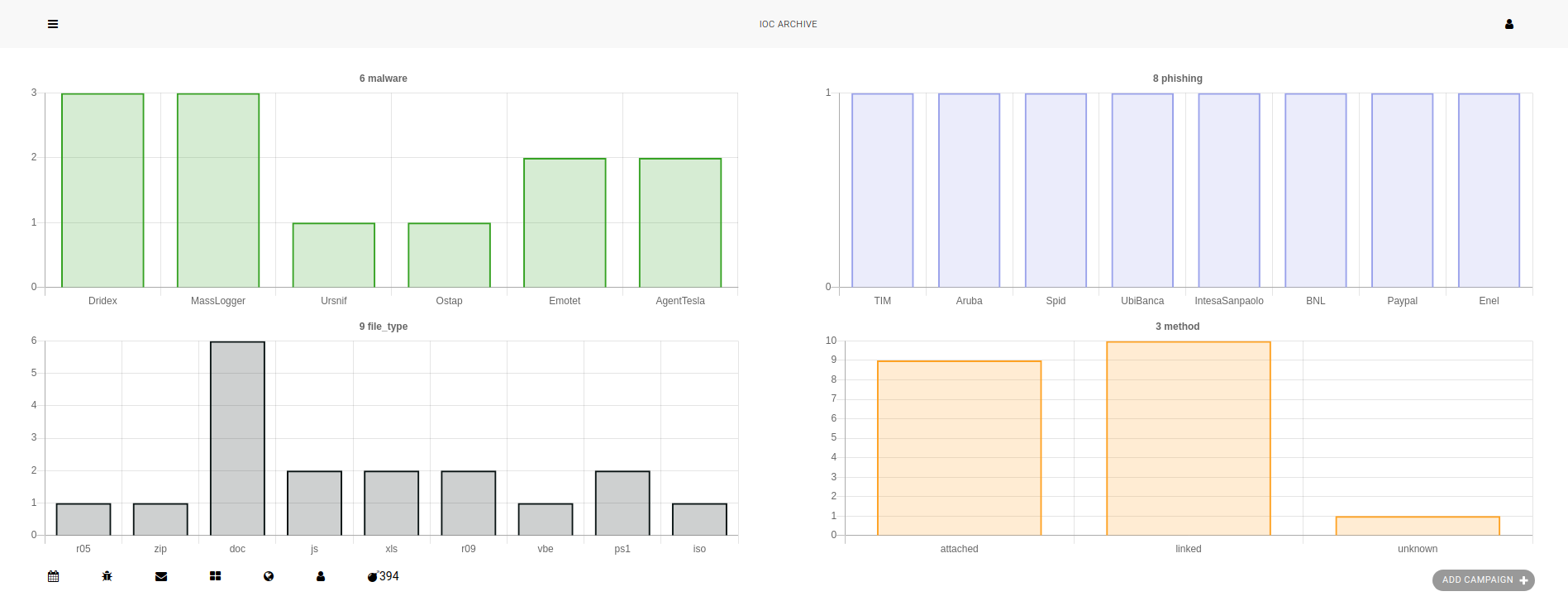

Questa settimana il CERT-AgID ha riscontrato ed analizzato complessivamente 20 campagne malevole attive nello scenario italiano, mettendo a disposizione dei suoi enti accreditati un totale di 394 indicatori di compromissione (IOC).

Riportiamo in seguito il dettaglio delle tipologie illustrate nei grafici:

Malware

- Dridex ha dominato la settimana con una serie di campagne in lingua inglese veicolate in Italia. La particolarità di dridex riguarda il fatto che gli allegati veicolati sono di tipo doc (come emotet) e che la codifica del payload powershell risulta essere identica a quella utilizzata da emotet. Solo per le campagne dridex il CERT-AGID ha diramato 192 IoC.

- MassLogger prosegue con le consuete campagne a tema “pagamenti” localizzate per 11 Paesi. A tal proposito, a inizio settimana, il CERT-AGID ha diramato un comunicato, accompagnato dagli IoC, nel quale si allertano gli utenti privati e le PP.AA. delle possibili esfiltrazioni di credenziali da parte del malware.

- Emotet, anche questa settimana ha fatto notare la sua presenza, con due campagne, una a tema pagamento con .doc allegato e una a tema salute con un file compresso in formato .zip con password indicata nel corpo del messaggio. Relativamente alle campagne Emotet la società antivirus TG Soft ha messo a disposizione un servizio gratuito denominato HaveIBeenEmotet per offrire la possibilità ad utenti ed aziende di verificare se il proprio dominio o indirizzo email è vittima di Emotet.

- AgenTesla, sempre restando in tema “pagamenti” due campagne AgentTesla sono state veicolate in Italia, una scritta in lingua italiana con allegato .iso e una in lingua inglese con allegato .doc.

- Ursnif, ha fatto parlare di se in occasione della campagna a tema INPS con allegato .xls.

- Ostap dopo tempo torna ad interessarsi dell’Italia con campagne a tema “pagamenti” che in un solo giorno hanno veicolato allegati malevoli di vario tipo: .doc, .xls e .vbe..

Phishing

- TIM, campagna in lingua italiana relativamente al target Telefonia.

- Aruba, solita campagna a tema pagamenti relativa al target Hosting.

- UbiBanca, IntesaSanpaolo, BNL e Paypal, campagne in lingua italiana che prendono di mira il settore bancario.

- Enel, evento a tema “rimborso” con target il settore energetico.

- Spid, evento malevolo rilevato ai danni di utenti Spid.

File Type

I formati di file principalmente utilizzati per veicolare i malware sono stati 9: zip, doc, iso, js, ps1, vbe, xls, r05, r09. In particolare, gli allegati di tipo doc sono stati riscontrati nelle campagne Dridex e Emotet mentre r05 e r09, archivi RAR, per le campagne MassLogger.

Method

I metodi utilizzati questa settimana per veicolare malware sono stati:

- Attached, 9 delle campagne individuate presentavano un allegato.

- Linked, 10 campagne presentano un link alla risorsa.

- Unknown, è relativo ad un indicatore al momento non correlabile ad alcun evento in corso.