In atto una campagna di phishing che sfrutta le insegne del Governo per sottrarre dati bancari

governo PCM phishing

Il CERT-AGID ha rilevato una nuova campagna di phishing che sfrutta indebitamente il nome e le insegne del Governo Italiano e della Presidenza del Consiglio dei Ministri per sottrarre credenziali di accesso bancarie. La campagna viene veicolata tramite email con oggetto “Verifica dei Dati Bancari – Governo Italiano”. Il messaggio, che fa riferimento ad una presunta “operazione puramente amministrativa” finalizzata all’aggiornamento dei dati, invita subdolamente l’utente a cliccare su un link presente nel corpo del messaggio.

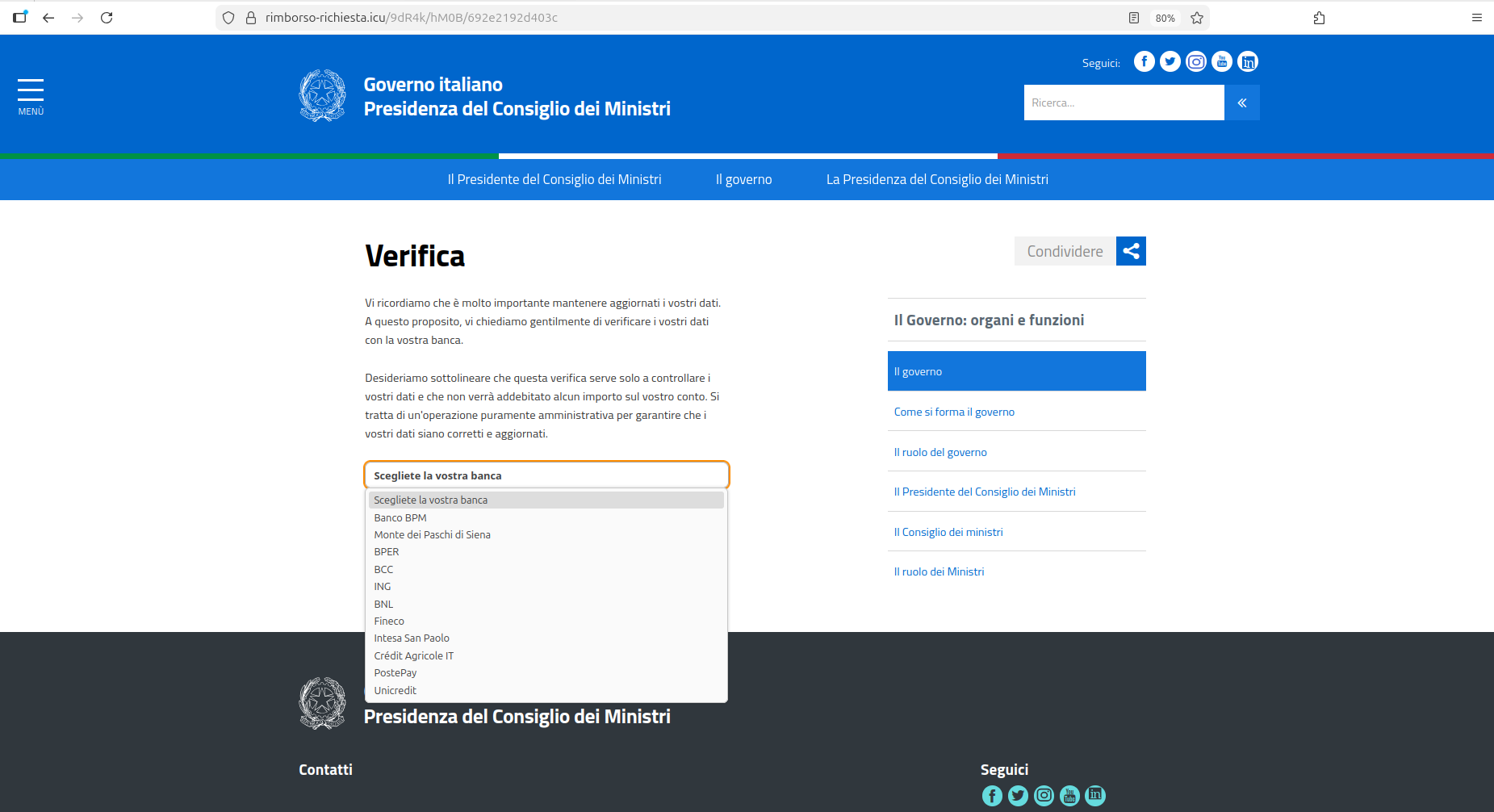

Il collegamento reindirizza a una pagina web che riproduce fedelmente la grafica istituzionale della Presidenza del Consiglio dei Ministri. All’interno è presente un menu a tendina (“Scegliete la vostra banca”) che consente alla vittima di selezionare il proprio istituto di credito da una lista che comprende alcuni fra i principali gruppi, nazionali e non, come: Intesa Sanpaolo, UniCredit, Monte dei Paschi di Siena, BNL, ING, BPER, BCC, Fineco, Crédit Agricole e PostePay.

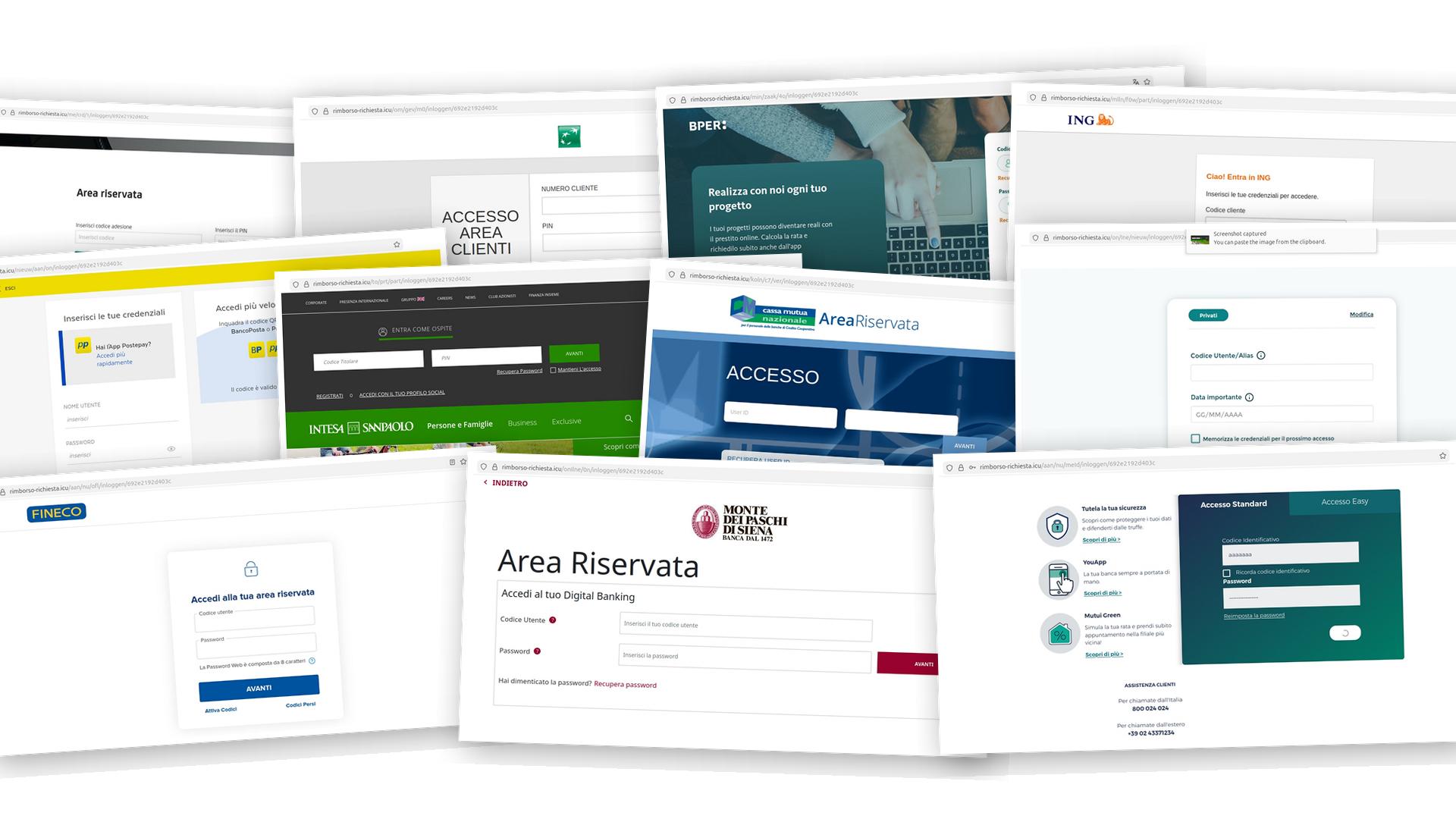

Una volta effettuata la selezione, l’utente viene reindirizzato verso uno specifico portale contraffatto che simula la pagina di login della banca scelta, con l’obiettivo di carpirne le credenziali di accesso (codice cliente, PIN/password).

Azioni di contrasto e Indicatori di Compromissione

Il CERT-AGID ha già provveduto a richiedere la rimozione del dominio malevolo al registrar e a diramare gli indicatori di compromissione (IoC) associati alla campagna a tutti gli Enti accreditati.

Al fine di rendere pubblici i dettagli di questa campagna, si riportano di seguito gli indicatori rilevati.

Link: Download IoC