Campagne malspam a tema aggiornamenti Kaseya

Dridex kaseya

A complemento della recente analisi svolta dal CERT-AGID in merito al ransomware di REvil Team che ha colpito l’azienda americana Kaseya, il CERT ha ricevuto segnalazione di una campagna che sfrutta l’incidente per diffondere il malware Dridex.

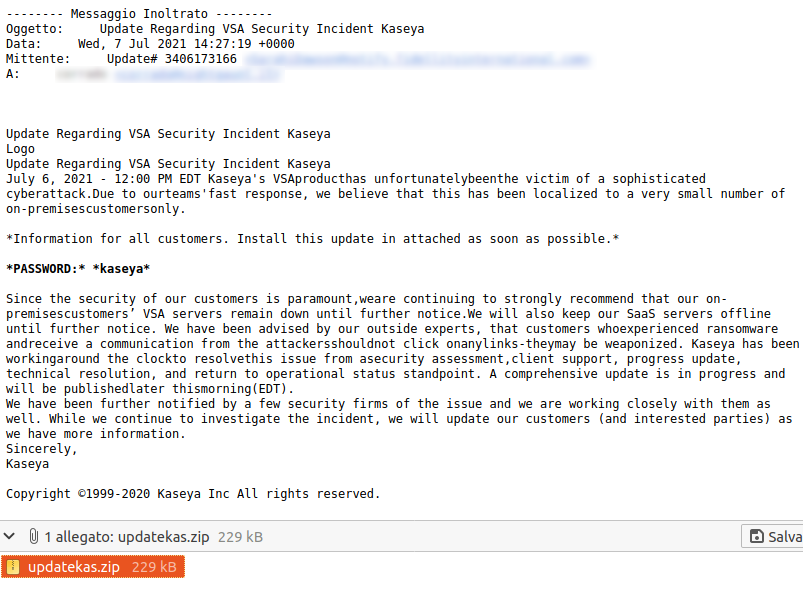

L’email, mostrata sopra, si spaccia per un aggiornamento dei prodotti VSA Kaseya e presenta il tipico tono di urgenza. Continuando la lettura dell’email, c’è un chiaro invito al lettore ad installare il pacchetto di aggiornamento allegato in email.

“Information for all customers. Install this update in attached as soon as possible.“

Al fine di superare i controlli dei software antivirus, l’archivio zip, contenente l’eseguibile “upadetekas.exe” è protetto da password “kaseya” riportata nel corpo del messaggio.

Dall’analisi dinamica effettuata, il file eseguibile sembra essere riconducibile alla famiglia malware “Dridex”.

L’utilizzo del tema di “aggiornamenti” dei prodotti Kaseya non è nuovo (si riporta un esempio di campagna simile pubblicata dal profilo Twitter MBThreatIntel) dato l’impatto mediatico che ha avuto il realtivo incidente.

Indicatori di compromissione

Il CERT-AGID ha già condiviso gli IoC attraverso la sue piattaforme per favorirne la loro diffusione.

Al fine di rendere pubblici i dettagli di questa campagna si riportano di seguito gli indicatori rilevati:

Link: Download IoC