Attività di phishing su SPID di Poste Italiane attualmente in corso

poste SPID

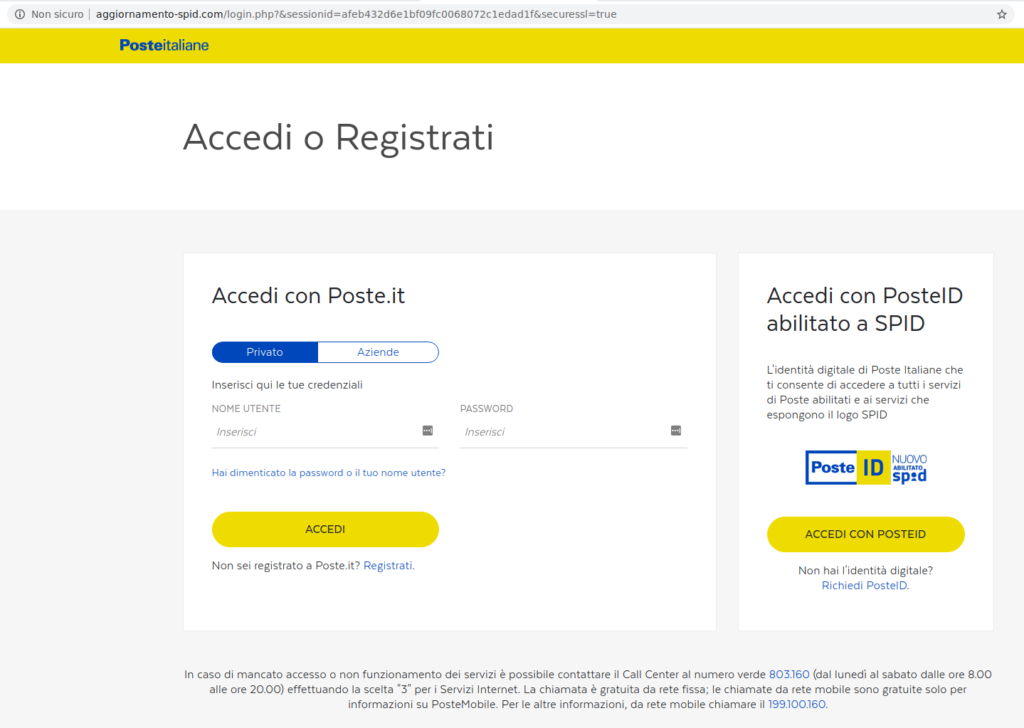

Volendo sfruttare l’ondata del click day per il bonus mobilità che prevedeva l’uso di un account SPID e delle conseguenti problematiche riscontrate nel corso del click day con alcuni provider SPID, dei malfattori hanno ben pensato di mettere in uso un dominio malevolo appositamente registrato in data 06/10/2020 e denominato aggiornamento-spid[.]com

Grazie alla collaborazione con D3Lab che ha subito segnalato il nome del dominio sospetto quando ancora non presentava contenuti, è stato attivato il monitoraggio per rilevare gli eventuali cambiamenti. Il risultato:

- ore 12:30 circa il server ha iniziato a rispondere con un errore 404

- ore 12:40 si è presentata la pagina di cortesia di una istanza nginx

Solo visitando il dominio da dispositivi mobile o da browser con user agent mobile è possibile osservare la pagina fake di phishing che emula i contenuti della pagina di login di Poste Italiane.

Da ciò si deduce che le vittime designate sono utenti mobili di Poste e che con buona probabilità la campagna di phishing, della quale al momento non abbiamo evidenza, verrà veicolata via SMS e non via email.

Il CERT-AGID ha già provveduto a segnalare il dominio malevolo tra gli IoC a tutela delle sue strutture accreditate e ad allertare tutti i comparti di interesse.