Sintesi riepilogativa delle campagne malevole nella settimana del 04 – 10 dicembre 2021

riepilogo

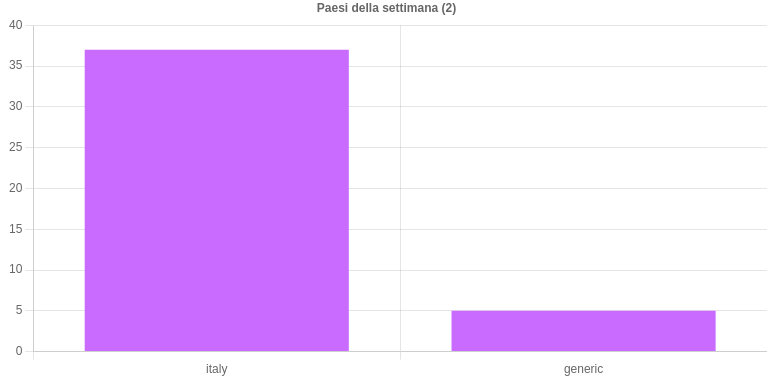

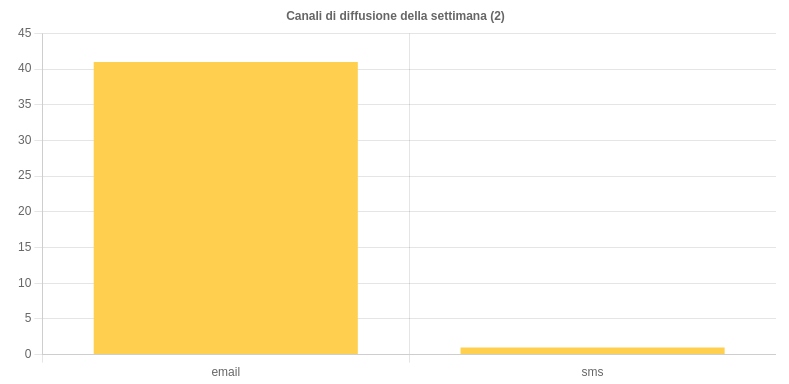

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento, un totale di 42 campagne malevole di cui 37 con obiettivi italiani e 5 generiche veicolate anche in Italia, mettendo a disposizione dei suoi enti accreditati i relativi 315 indicatori di compromissione (IOC) individuati.

Riportiamo in seguito il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID:

I temi più rilevanti della settimana

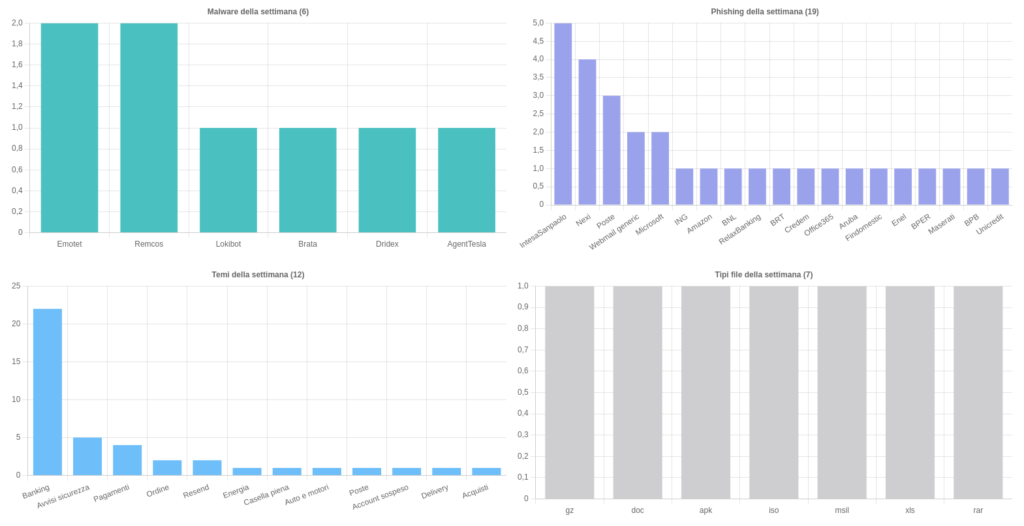

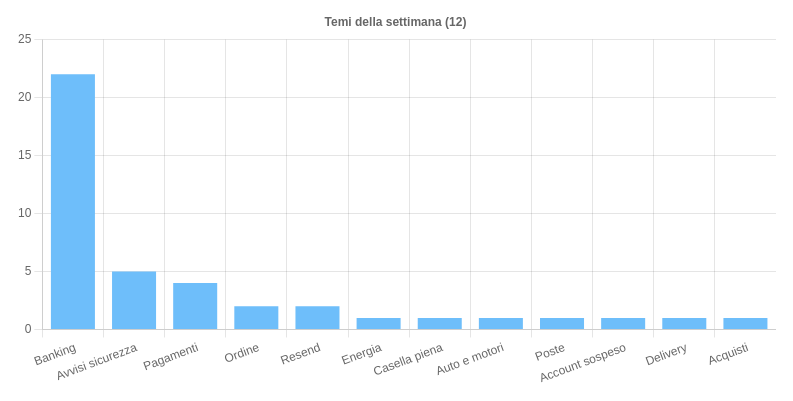

Sono 12 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano.

- Banking utilizzato esclusivamente per le campagne di phishing che interessano il settore bancario.

- Avvisi di sicurezza per la campagna malware Brata e per phishing con lo scopo di sottrarre credenziali di webmail.

- Pagamenti tema utilizzato per veicolare i malware AgentTesla, Emotet e Dridex.

Il resto dei temi sono stati sfruttati per veicolare campagne di malware e di phishing di vario tipo.

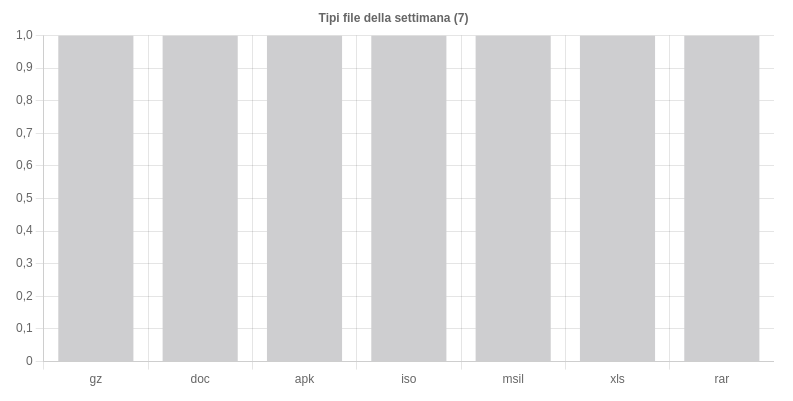

Malware della settimana

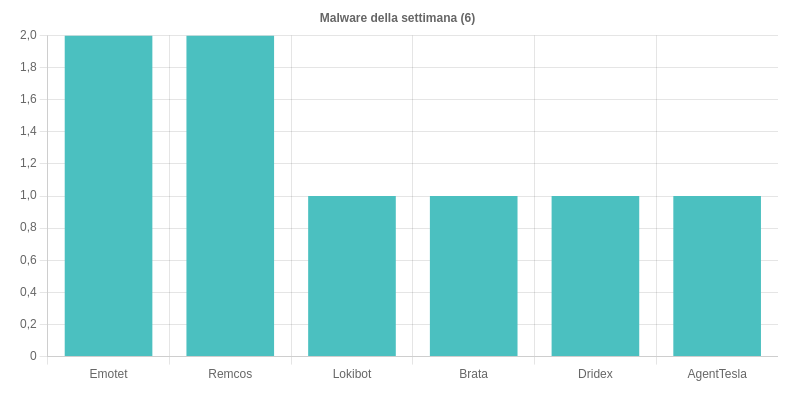

Sono state osservate nello scenario italiano 6 famiglie di malware per un totale di 10 campagne. Nello specifico, di particolare rilievo questa settimana, troviamo le seguenti campagne:

Emotet – due campagne Emotet veicolate anche in Italia a tema “Resend” diffuse tramite email con link a DOC e MSIL.

Remcos – due campagne italiane a tema “Ordine” e “Pagamenti” veicolate tramite email con allegati ISO e RAR.

Lokibot – campagna italiana a tema “Ordine” diffusa tramite email con allegati GZ.

Brata – campagna italiana che frutta un sito che emula il Play Store di Google e propone il download di un APK come soluzione antivirus denominato “isecurity”. Il CERT-AGID ha diffuso un avviso e relativi IoC.

Dridex – campagna generica a tema “Pagamenti” veicolata tramite email con allegati XLS.

AgentTesla – campagna italiana a tema “Pagamenti” diffusa tramite email con allegati di tipo ZIP.

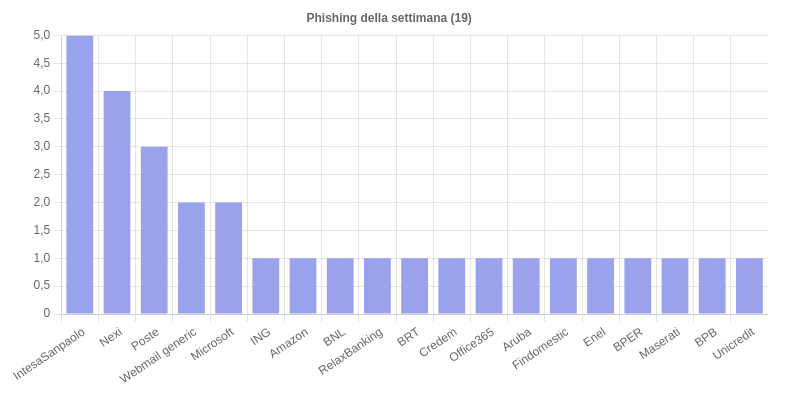

Phishing della settimana

Su un totale di 30 campagne di phishing, sono 19 i brand coinvolti questa settimana di cui 11 interessano il settore bancario. Nello specifico:

Intesa Sanpaolo, Nexi, Poste, ING, BNL, RelaxBanking, Credem, Findomestic, BPER, BPB, Unicredit – sono i brand della settimana presi di mira dalle campagne di phishing a tema “Banking”.

Webmail generic – continuano anche questa settimana le campagne di phishing mirate al furto di credenziali di accesso a webmail generiche.

Microsoft – campagne a tema “Avvisi sicurezza” e “Pagamenti” mirate al furto di credenziali per i servizi Microsoft.

Amazon – campagna a tema “Premi” promette una vincita ma lo scopo è quello di sottrarre le credenziali della carta di credito.

BRT – campagna italiana a tema “Delivery” indirizzata ai clienti del servizio BRT.

Office365 – campagne a tema “Avvisi sicurezza” con lo scopo di sottrarre le credenziali di accesso ai servizi Microsoft.

Aruba – campagna di phishing a tema “Account sospeso” rivolta a clienti Aruba e mirate al furto di credenziali.

Enel – campagna a tema “Energia” ospitata su dominio registrato ad-hoc.

Maserati – campagna a tema “Auto e Motori” tramite dominio di phishing che riporta loghi Maserati e chiede autenticazione al sito.

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche