Sintesi riepilogativa delle campagne malevole nella settimana del 26 giugno – 02 luglio 2021

riepilogo

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento, un totale di 16 campagne malevole di cui 13 con obiettivi italiani e 3 generiche veicolate anche in Italia, mettendo a disposizione dei suoi enti accreditati i relativi 185 indicatori di compromissione (IOC) individuati.

Riportiamo in seguito il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID:

I temi più rilevanti della settimana

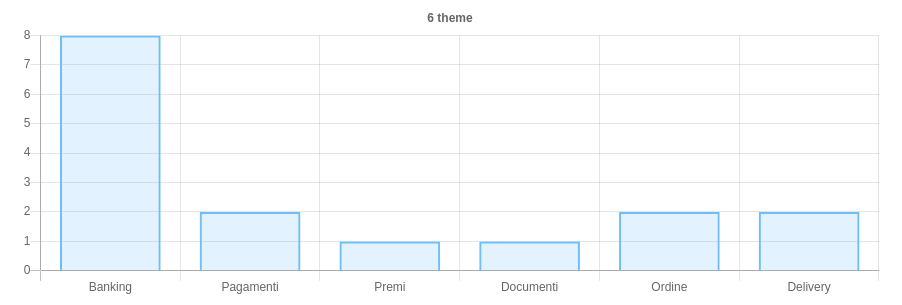

Sono 6 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano: Banking per la campagne di phishing mentre gli altri temi sono stati utilizzati per veicolare malware.

Malware della settimana

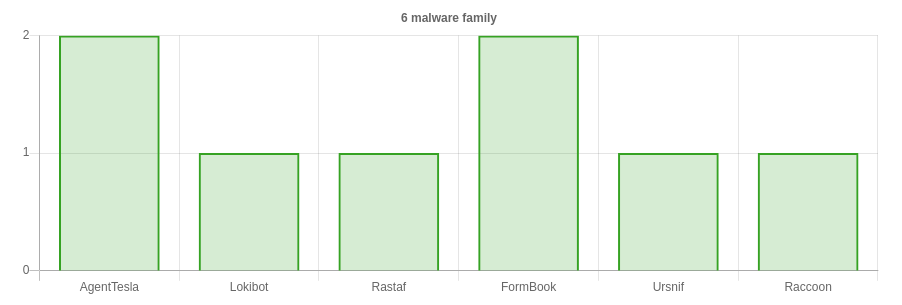

Sono state osservate nello scenario italiano 6 famiglie di malware per un totale di 8 campagne. Nello specifico, di particolare rilievo questa settimana, troviamo le seguenti campagne:

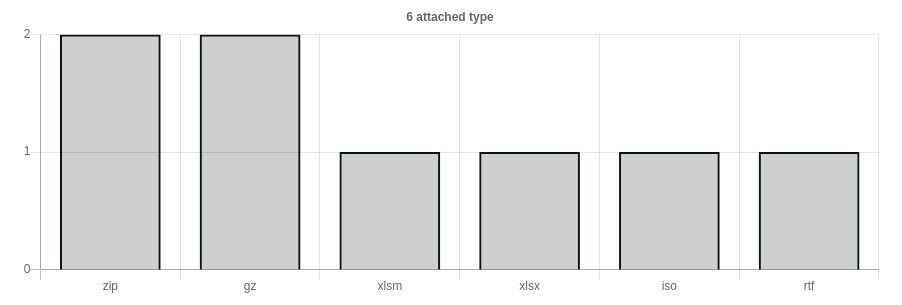

FormBook – rilevate due campagne veicolate via email di cui una italiana ed una generica che ha comunque coinvolto l’Italia. Il tema utilizzato è “Ordine” in entrambi i casi e gli allegati di tipo ISO e ZIP.

AgentTesla – due campagne rispettivamente a tema “Delivery” e “Pagamenti”. Gli allegati nel caso della campagna italiana sono di tipo GZ mentre per la campagna generica sono stati utilizzati allegati ZIP.

Ursnif – campagna a tema “Delivery” che sfrutta ancora una volta il brand BRT ed allegati XLSM.

Rastaf – campagna italiana a tema “Documenti” veicolata verso indirizzi PEC della pubblica amministrazione tramite email PEC contenente un link al download di un documento RTF. Il codice utilizzato per compromettere la macchina non ha funzionato poichè mancante delle istruzioni utili a generare la cartella nella quale depositare il resto dei file necessari per la compromissione.

Lokibot – campagna italiana a tema “Premi” e allegati di tipo GZ.

Raccoon – campagna generica, che ha comunque interessato l’Italia, veicolata tramite email a tema “Pagamenti” e allegati XLSX.

Phishing della settimana

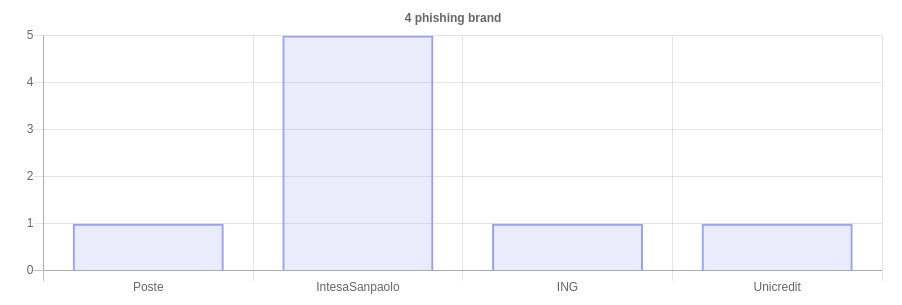

Sono 4 i brand coinvolti nelle campagne di phishing che hanno interessato esclusivamente il settore bancario.

Intesa Sanpaolo – torna ad essere il brand più sfruttato con ben 5 campagne individuate questa settimana.

Poste, ING e Unicredit – completano il panorama delle campagne di phishing a tema “Banking”.

Formati di file principalmente utilizzati per veicolare i malware