Sintesi riepilogativa delle campagne malevole nella settimana del 05 – 11 giugno 2021

riepilogo

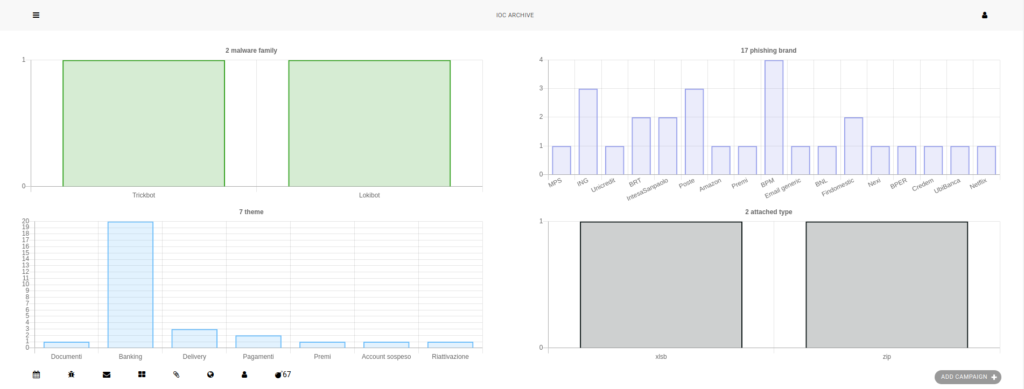

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento, un totale di 29 campagne malevole con obiettivi italiani, mettendo così a disposizione dei suoi enti accreditati i relativi 67 indicatori di compromissione (IOC) individuati.

Riportiamo in seguito il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID:

I temi più rilevanti della settimana

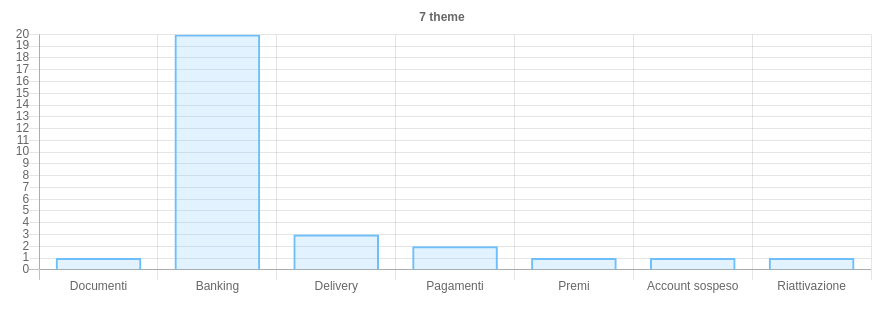

Sono 7 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. Banking è il tema più sfruttato per le campagne di phishing, mentre i temi “Pagamenti” e “Documenti” sono stati sfruttati per veicolare malware.

Malware della settimana

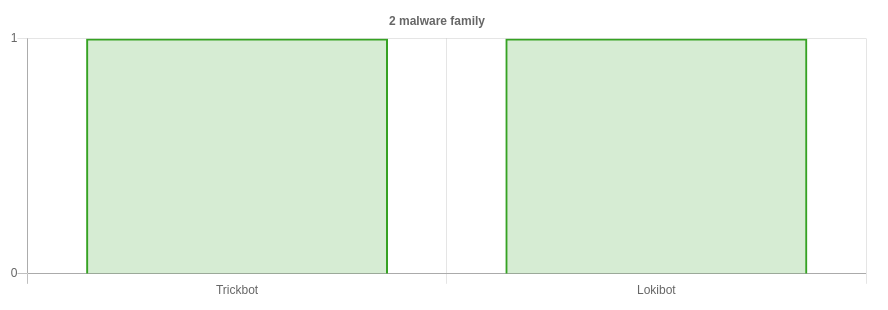

Sono state osservate nello scenario italiano solo 2 famiglie di malware. Nello specifico, di particolare rilievo questa settimana, troviamo le seguenti campagne:

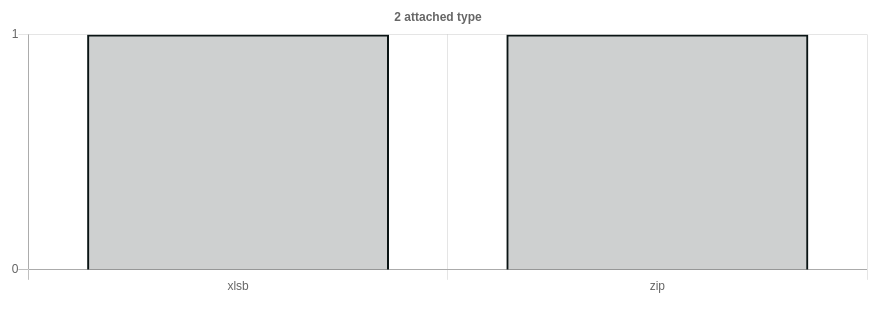

Lokibot – dopo una settimana di pausa, i criminali dietro Lokibot sono tornati attivi in Italia con campagne a tema “Pagamenti” e allegati ZIP. L’email si spaccia per una comunicazione proveniente dalla banca Santander.

Trickbot – campagna a tema “Documenti” veicolata tramite allegati XLSB dotati di macro malevola con funzionalità di dropper.

Phishing della settimana

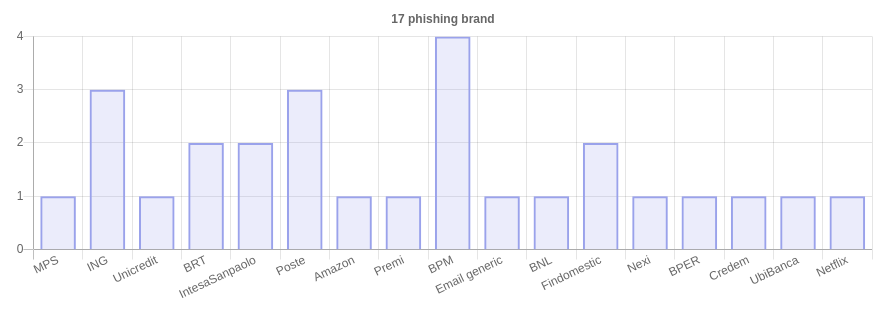

Sono 17 i brand coinvolti nelle campagne di phishing che riguardano principalmente il settore bancario.

BPM, Poste, ING, Intesa Sanpaolo e Findomestic – sono i nomi dei brand che questa settimana sono stati presi di mira con campagne a tema Banking.

MPS, Unicredit, BNL, Nexi, BPER, Credem, UbiBnaca – completano il panorama settimanale delle campagna di phishing attive a tema “Banking”.

BRT, Premi, Amazon, Email generic, Netflix – campagne di phishing generiche mirate al furto di credenziali di posta elettronica.

Formati di file principalmente utilizzati per veicolare i malware