GitHub e GitHub Enterprise Server: vulnerabilità RCE CVE-2026-3854

CVE-2026-3854 github

GitHub ha risolto una vulnerabilità critica, catalogata come CVE-2026-3854, che interessa sia l’infrastruttura cloud sia le installazioni on-premise di GitHub Enterprise Server (GHES). La falla risiede in una gestione impropria delle push options durante le operazioni di git push. Tali parametri opzionali, forniti dal client, venivano incorporati in un flusso di metadati interno senza una sanitizzazione adeguata del carattere delimitatore (;).

L’impatto è elevato perché deriva da un errore di fiducia tra componenti interni e può portare alla compromissione dei repository, soprattutto in ambienti GitHub Enterprise Server.

Meccanismo di iniezione

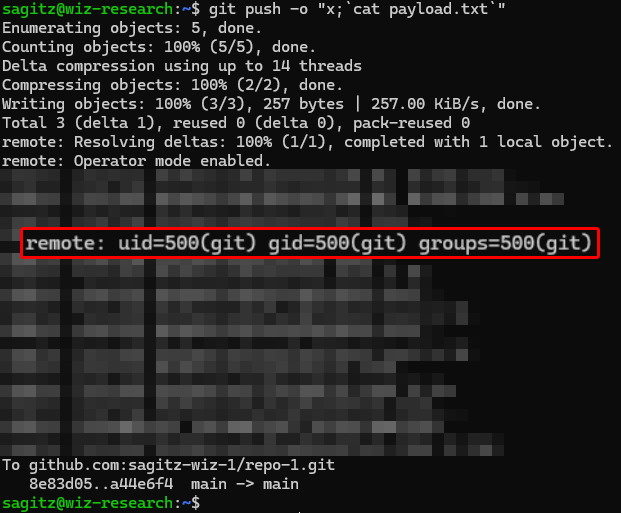

L’attaccante può inviare un comando del tipo:

git push origin main -o "x;rails_env=nonprod"Il valore confluisce in una struttura interna simile alla seguente:

X-Stat: ...;push_option_0=x;rails_env=nonprod;push_option_count=1;...Se il servizio destinatario analizza il contenuto separando i campi sul carattere ; secondo una logica del tipo:

for field in header.split(";"):

key, value = parse(field)

config[key] = valueil parametro rails_env=nonprod viene interpretato come campo interno valido.

Grazie a questo errore, un utente esterno può dare ordini diretti al sistema. Inserendo dei comandi nascosti, l’attaccante riesce a disattivare le protezioni di sicurezza e a convincere il server a eseguire operazioni non autorizzate.

Impatto

La vulnerabilità consente a un utente autenticato con permessi di scrittura su un repository di ottenere l’esecuzione di codice con i privilegi dell’utente di servizio git. Evidenze pubbliche mostrano che lo sfruttamento permette l’esecuzione di comandi lato server durante l’operazione di push, con output restituito al client, confermando l’esecuzione nel contesto dell’utente git.

Azioni raccomandate

La correzione è stata applicata all’ambiente cloud il 4 marzo 2026 e non richiede interventi da parte degli utenti. I dettagli della vulnerabilità sono stati resi pubblici nella giornata di ieri, 28 aprile 2026, dopo un intervallo utile a consentire l’aggiornamento delle installazioni Enterprise.

Per le infrastrutture GitHub Enterprise Server, la responsabilità dell’intervento ricade sugli amministratori di sistema, che devono procedere all’aggiornamento immediato verso una delle versioni corrette. Le release che risolvono la vulnerabilità sono: 3.14.25, 3.15.20, 3.16.16, 3.17.13, 3.18.7, 3.19.4 o 3.20.0.

A scopo precauzionale, si raccomanda l’analisi del file /var/log/github-audit.log per individuare eventuali operazioni di push contenenti parametri anomali o caratteri inattesi.