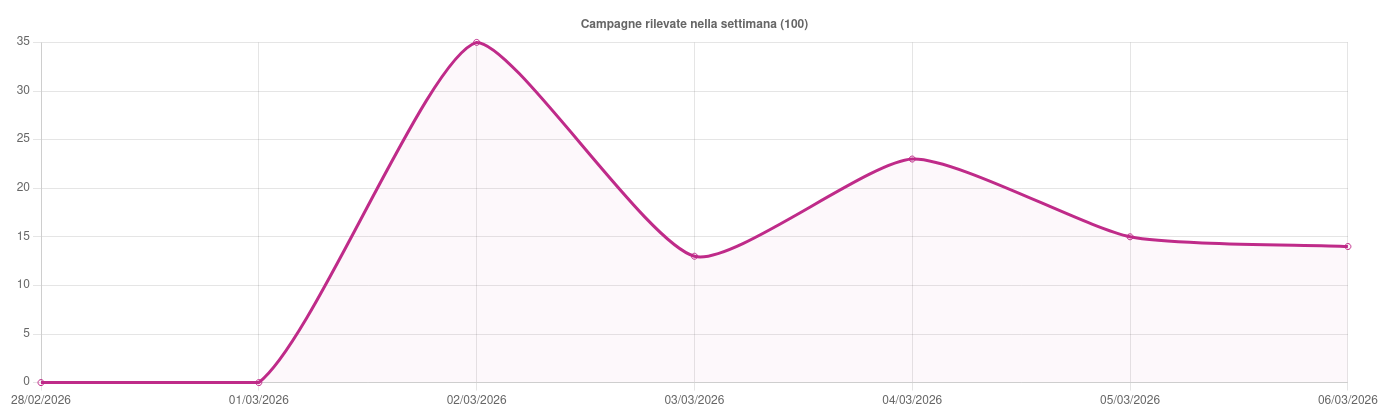

Sintesi riepilogativa delle campagne malevole nella settimana del 28 febbraio – 6 marzo

riepilogo

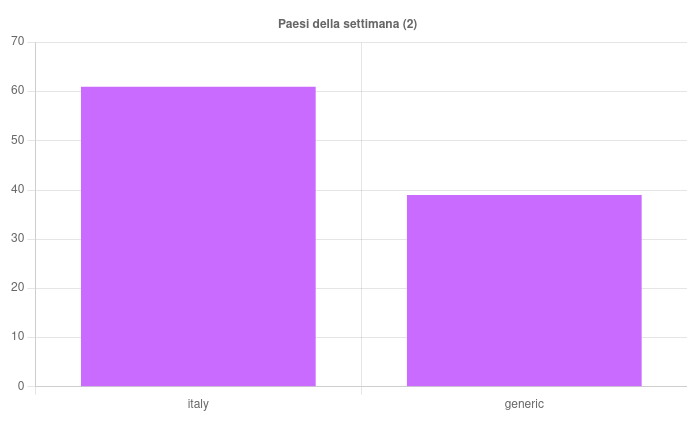

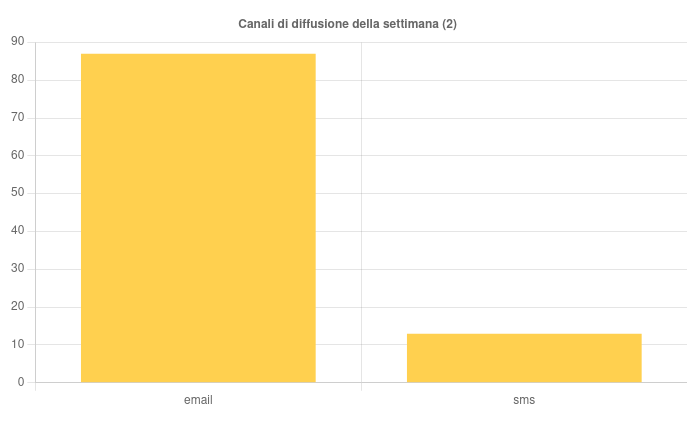

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 100 campagne malevole, di cui 61 con obiettivi italiani e 39 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 720 indicatori di compromissione (IoC) individuati.

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

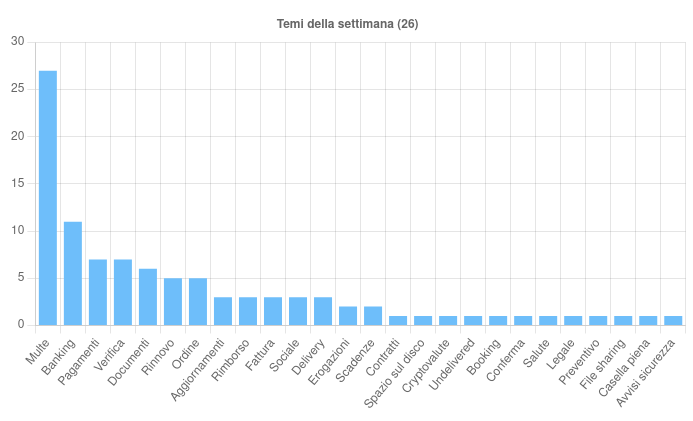

Sono 26 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

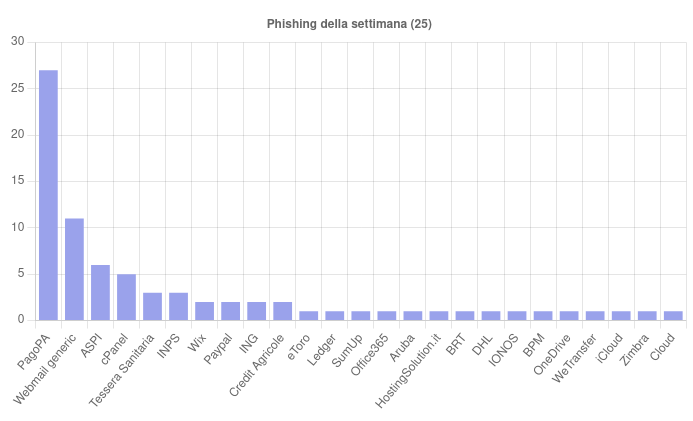

- Multe – Argomento sfruttato in 27 campagne di phishing italiane, tutte veicolate tramite email che si presentano come presunte comunicazioni da PagoPA.

- Banking – Argomento sfruttato in se campagne di phishing italiane ai danni di vari istituti di credito fra cui BPM, Credit Agricole, ING e SumUp e una ai danni di clienti . una . È stato inoltre usato per veicolare Remcos e Guloader, oltre ai malware mobile Copybara e OblivionRAT.

- Pagamenti – Tema impiegato in sei campagne italiane di smishing ai danni di utenti di Autostrade per l’Italia. Il tema è stato inoltre sfruttato in una campagna italiana volta a veicolare AgentTesla.

- Verifica – Tema usato per sette campagne di phishing, di cui due italiane, vche hanno abusato dei nomi di cPanel e Zimbra.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- È stata pubblicata dal CERT-AGID un’analisi di una campagna malware WsgiDAV che, partendo una una falsa comunicazione di un’agenzia nazionale finanziaria e impiegando una complessa catena di compromissione a più stadi, consente il controllo dei dispositivi compromessi. Principale oggetto di indagine sono state le tecniche operative e l’infrastruttura impiegata.

- Il CERT-AGID ha individuato alcune campagne di phishing attive su cinque domini che sfruttano email ingannevoli con riferimenti ad una “scadenza imminente” della Tessera Sanitaria per rubare informazioni personali e finanziarie.

- Sono state rilevate diverse nuove campagne di smishing ai danni di utenti INPS finalizzate a sottrarre documenti e dati personali, continuando il trend osservato nel mese precedente.

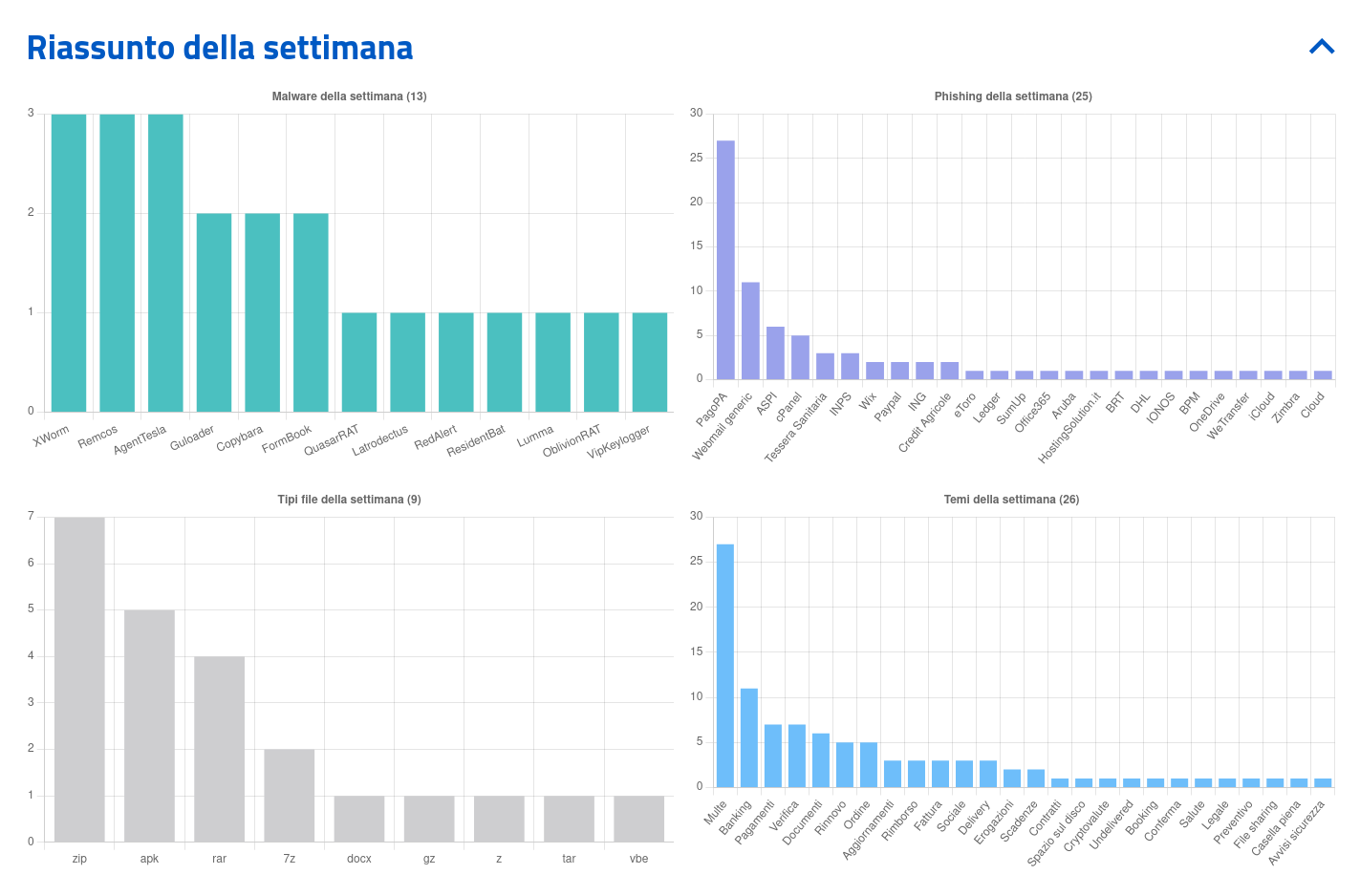

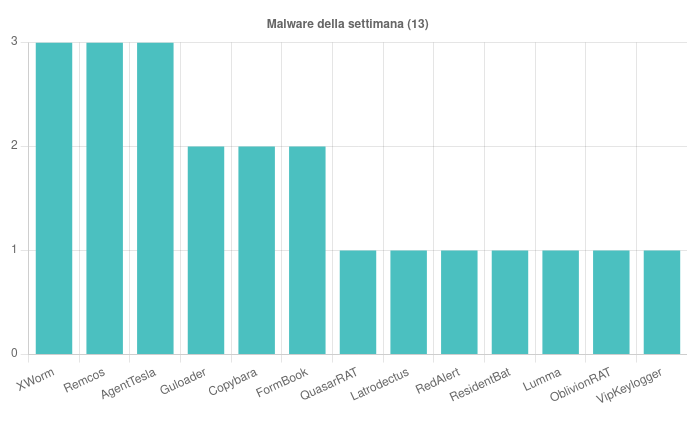

Malware della settimana

Sono state individuate, nell’arco della settimana, 13 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

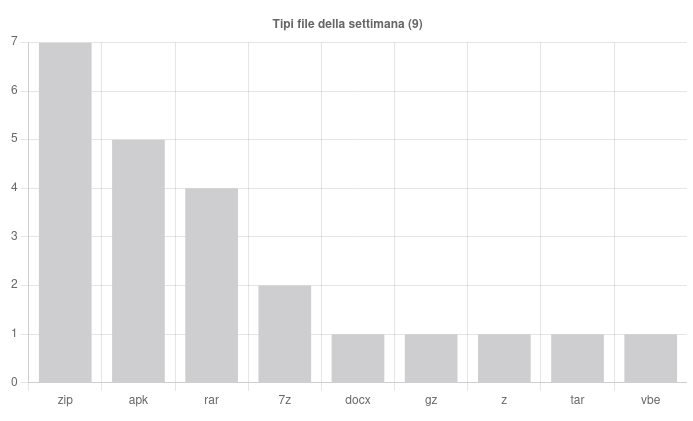

- AgentTesla – Scoperte una campagna italiana a tema “Pagamenti” e due campagne generiche a tema “Fattura” diffuse tramite email con allegati TAR e RAR.

- Remcos – Scoperte tre campagne generiche ad argomento “Banking” e “Ordine” distribuite con allegati GZ, 7Z e RAR.

- XWorm – Scoperte una campagna italiana “Legale” diffusa tramite link a file ZIP malevolo e due campagne generiche a tema “Ordine” e “Booking” distribuite con allegati ZIP e 7Z.

- Scoperte due campagne italiane Copybara e una campagna generica OblivionRAT a tema “Banking” veicolate tramite SMS contente link che consente il download dell’APK malevolo. Veicolate inoltre in maniera simile due campagne generiche, una RedAlert e una ResidentBat, a tema “Sociale”.

- FormBook – Scoperte due campagne generiche a tema “Documenti” e “Preventivo” distribuite mediante email con allegati ZIP e RAR.

- Guloader – Scoperte due campagne generiche ad argomento “Banking” e “Ordine” diffuse con allegati DOCX e Z.

- Individuate infine alcune campagne generiche Latrodectus, LummaStealer, QuasarRAT e VipKeylogger che hanno sfruttato i temi “Fattura”, “Contratti” e “Ordine”, e sono state tutte veicolate tramite archivi ZIP contenenti script malevoli.

Phishing della settimana

Sono 25 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema PagoPA, Autostrade per l’Italia, oltre alle sempre presenti campagne di Webmail non brandizzate.

Formati di file principalmente utilizzati per veicolare i malware

Canali di diffusione

Campagne mirate e generiche