Sintesi riepilogativa delle campagne malevole nella settimana del 29 marzo – 4 aprile

riepilogo

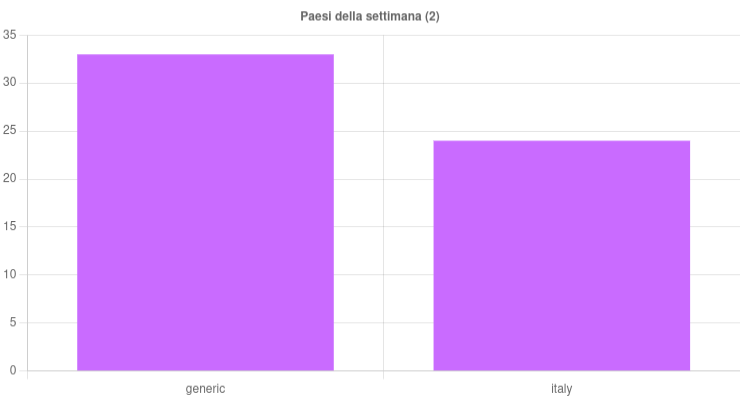

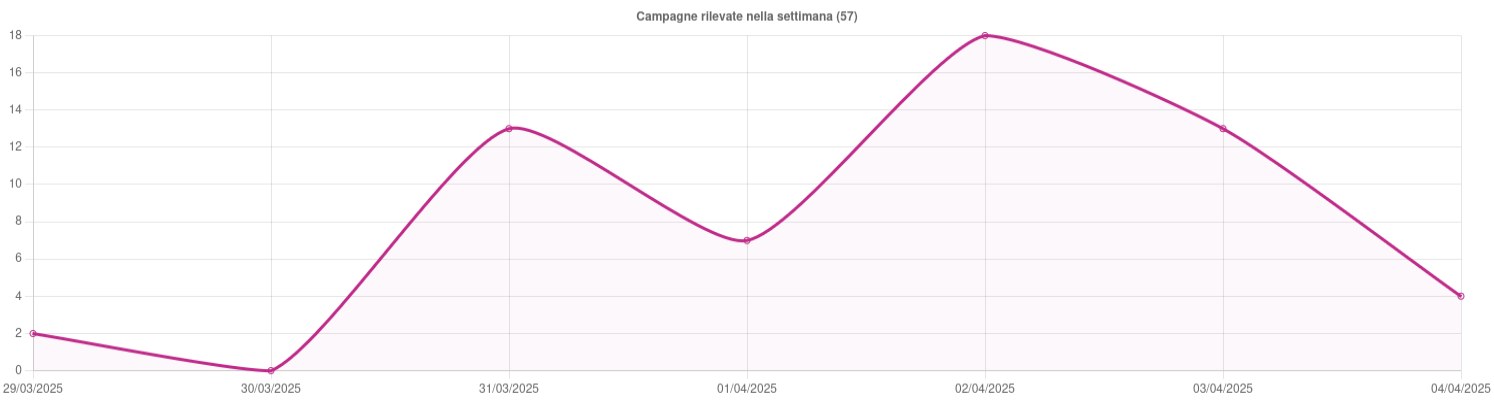

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento un totale di 57 campagne malevole, di cui 24 con obiettivi italiani e 33 generiche che hanno comunque interessato l’Italia, mettendo a disposizione dei suoi enti accreditati i relativi 682 indicatori di compromissione (IoC) individuati.

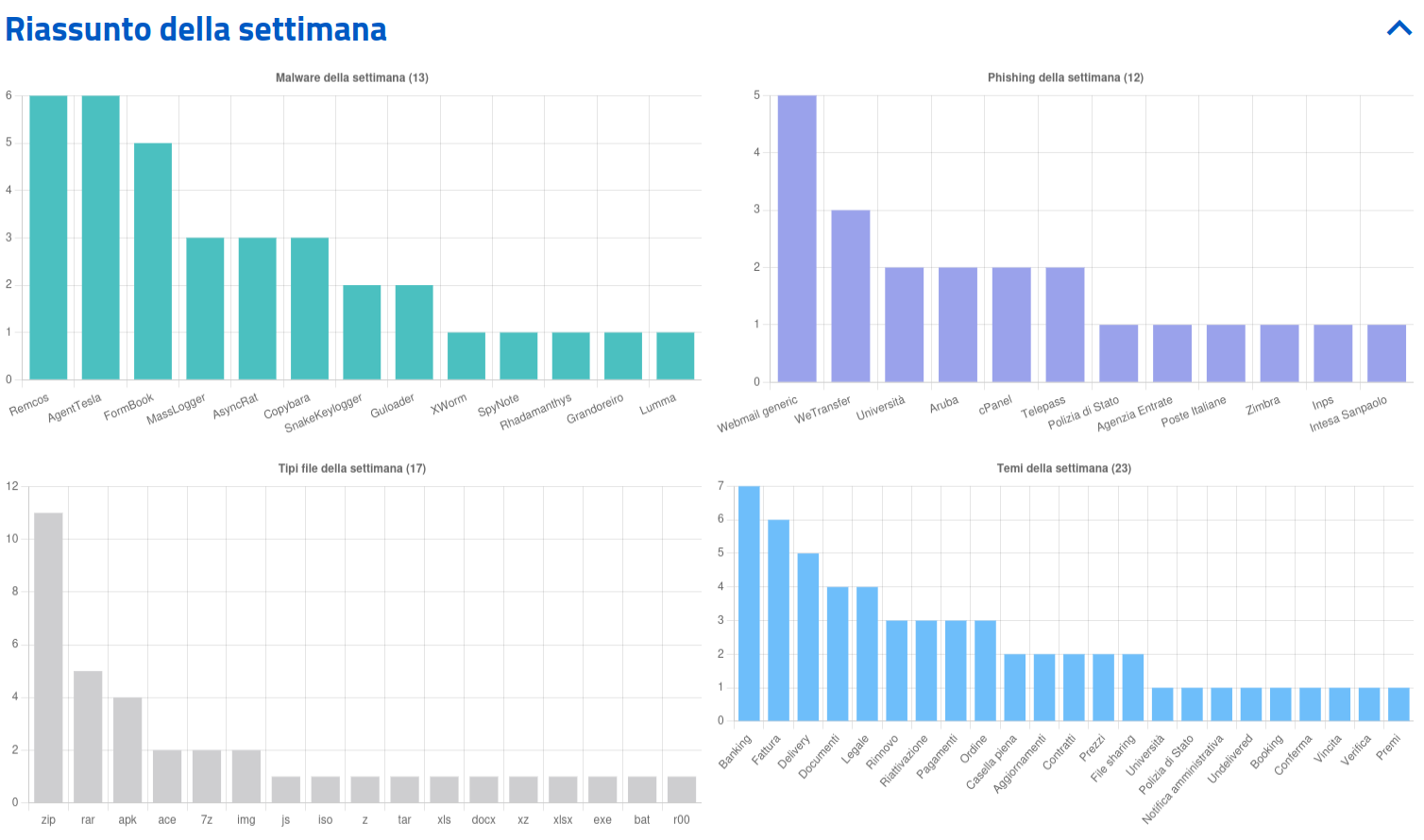

Riportiamo a seguire il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID e consultabili tramite la pagina delle Statistiche.

Andamento della settimana

I temi più rilevanti della settimana

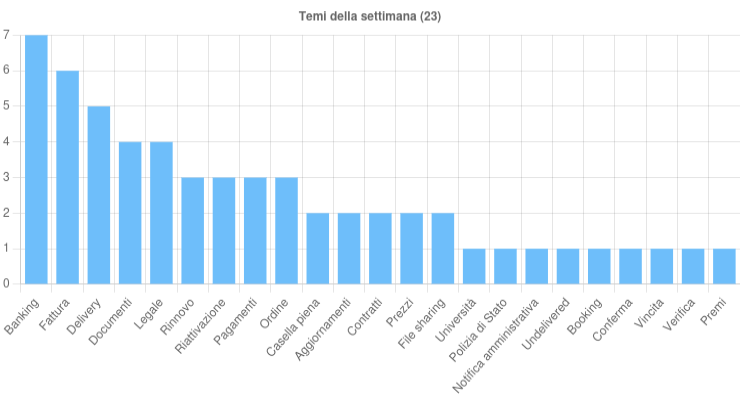

Sono 23 i temi sfruttati questa settimana per veicolare le campagne malevole sul territorio italiano. In particolare si rileva:

- Banking – Tema sfruttato per una campagna italiana di phishing ai danni di clienti dell’istituto bancario Intesa Sanpaolo, oltre che per veicolare i malware Copybara, Snake Keylogger, MassLogger e SpyNote, tramite campagne sia italiane che generiche.

- Fattura – Argomento utilizzato per veicolare numerosi malware, fra cui Remcos, FormBook, AsyncRat e AgentTesla.

- Delivery – Tema sfruttato per una campagna di phishing ai danni di utenti di Poste Italiane, nonché utilizzato per diffondere i malware MassLogger, Remcos, FormBook e AgentTesla

- Documenti – Argomento utilizzato per una campagna italiana di phishing ai danni studenti e dipendenti dell’Università degli Studi di Padova. Inoltre, il tema è servito per veicolare i malware Remcos e MassLogger.

- Legale – Tema sfruttato in molte campagne, sia italiane che generiche, che veicolano i malware Remcos, Rhadamanthys, AsyncRat, Grandoreiro.

Il resto dei temi sono stati utilizzati per veicolare campagne di malware e di phishing di vario tipo.

Eventi di particolare interesse:

- Il CERT-AGID ha rilevato una campagna di phishing diffusa tramite email dall’oggetto “Notifica – Agenzia delle Entrate-Riscossione” che sfrutta il nome e il logo dell’Agenzia delle Entrate. Nel footer della pagina malevola è presente, inoltre, il logo di AgID, nel tentativo di rendere il phishing ancora più credibile per le vittime. Ulteriori dettagli e IoC presenti nel nostro post.

- Individuata una campagna di phishing mirata a studenti e dipendenti dell’Università degli Studi di Cagliari e finalizzata al furto delle credenziali di accesso alla posta elettronica istituzionale. Il CERT-AGID ha informato l’Ateneo della problematica in corso.

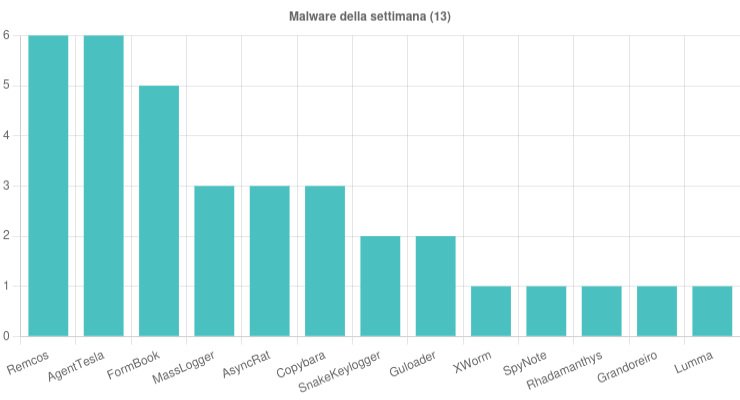

Malware della settimana

Sono state individuate, nell’arco della settimana, 13 famiglie di malware che hanno interessato l’Italia. Nello specifico, di particolare rilievo, troviamo le seguenti campagne:

- AgentTesla – Individuate sei campagne generiche a tema “Ordine”, “Pagamenti”, “Fattura”, “Contratti”, “Prezzi” e “Delivery” diffuse con email con allegati ZIP, RAR, DOCX, XLSX e R00.

- Remcos – Rilevate due campagne italiane a tema “Fattura” e “Documenti” veicolate con email con allegato ZIP o link a script malevoli, nonché tre campagne generiche “Legale”, “Delivery” e “Ordine” veicolate con email con allegati ZIP, XLS e ACE.

- FormBook – Individuate cinque campagne generiche a tema “Prezzi”, “Pagamenti”, “Fattura” e“Delivery” diffuse con email contenenti allegati ZIP, RAR e XZ.

- AsyncRat – Rilevate due campagne “Fattura” e “Legale” diffuse con email con link a ZIP malevolo e una campagna generica “Fattura” diffusa con email con allegato ZIP.

- Copybara e SpyNote – Individuate tre campagne italiane “Banking” Copybara e una campagna generica SpyNote, veicolate tramite SMS con link a file APK malevoli.

- MassLogger – Scoperte una campagna italiana “Banking” veicolata tramite email con allegato TAR e due campagne generiche “Documenti” e “Delivery” veicolate con email con allegati Z e ACE.

- Guloader – Rilevate due campagne generiche a tema “Ordine” e “Booking” diffuse con email con allegato IMG.

- Snake Keylogger – Individuate due campagne generiche “Contratti” e “Banking” diffuse con email con allegati RAR e 7Z.

- Rhadamanthys – Rilevata una campagna italiana a tema “Legale” veicolata con email contenente link a file ZIP.

- Scoperte infine due campagne generiche Grandoreiro e Lumma a tema “Legale” e “Aggiornamenti”, veicolate tramite email con link a file ZIP e 7Z, e una campagna XWorm a tema “Aggiornamenti” diffusa con email con allegato ISO.

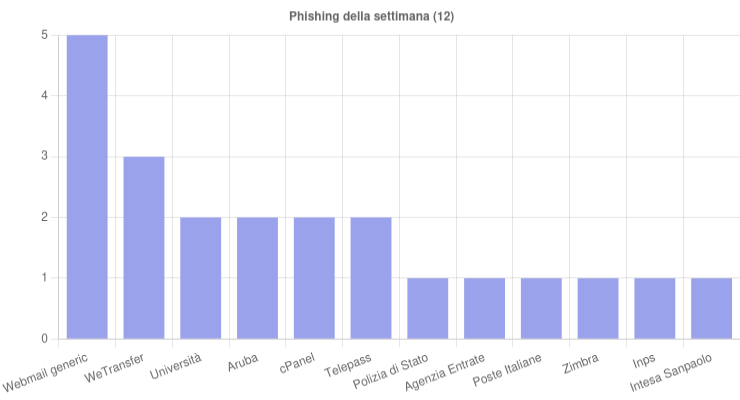

Phishing della settimana

Sono 12 i brand della settimana coinvolti nelle campagne di phishing. Per quantità spiccano le campagne a tema WeTransfer, Aruba, cPanel e Telepass, ma ancor di più le campagne di Webmail non brandizzate che mirano a rubare dati sensibili agli utenti. Si osservano anche diverse campagne mirate a dipendenti e studenti di Università italiane.

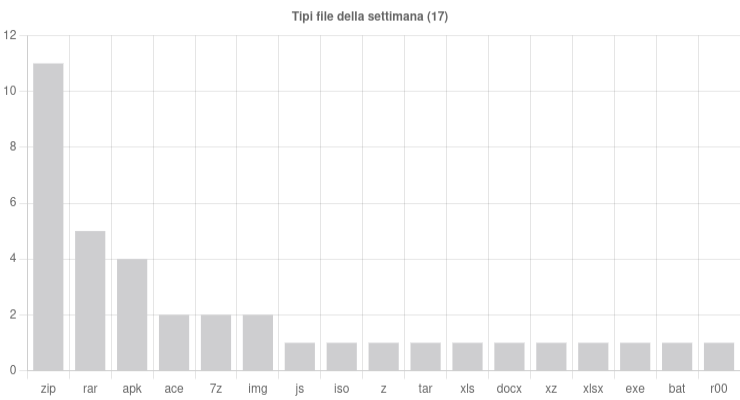

Formati di file principalmente utilizzati per veicolare i malware

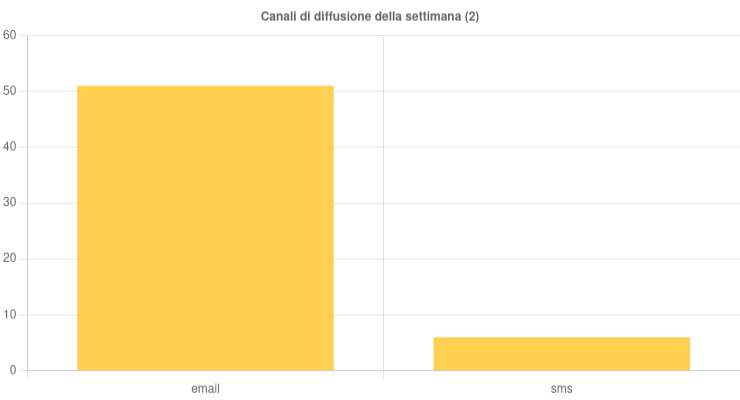

Canali di diffusione

Campagne mirate e generiche