Terzo monitoraggio sull’utilizzo del protocollo HTTPS e sullo stato di aggiornamento dei CMS sui sistemi della PA

CMS HTTPS

Come previsto dal Piano Triennale per l’informatica nella Pubblica Amministrazione, AgID ha effettuato una nuova rilevazione (di seguito monitoraggio) sull’utilizzo del protocollo HTTPS e lo stato di aggiornamento dei CMS nei sistemi della Pubblica Amministrazione.

Anche per questo terzo monitoraggio sono state utilizzate le metodologie già descritte in precedenza.

Indice dei risultati

- Risultati della scansione HTTPS

- Risultati della scansione CMS

- Dati di utilizzo del servizio di autoverifica HTTPS/CMS

- Conclusioni e osservazioni

Risultati della scansione HTTPS

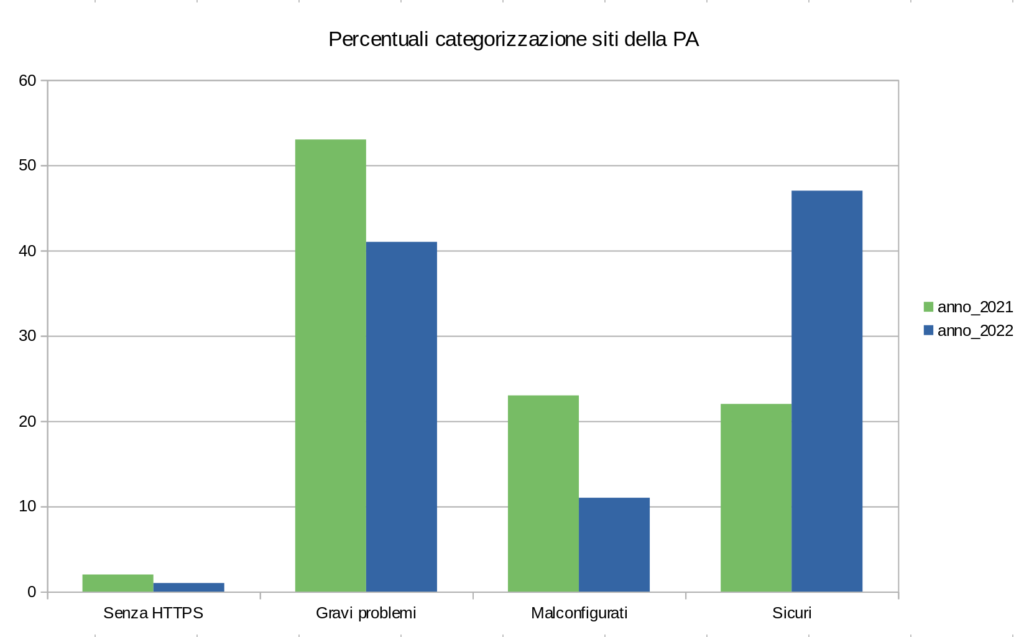

I siti soggetti a scansione per la verifica del protocollo HTTPS sono raggruppati in quattro categorie come spiegato nel monitoraggio del 2021:

- Siti senza HTTPS. Sono i siti che non implementano il protocollo HTTPS.

- Siti con gravi problemi di sicurezza. Sono i siti che hanno HTTPS ma la configurazione adottata è facilmente aggirabile (es: non hanno un certificato valido).

- Siti malconfigurati. Sono i siti che hanno HTTPS ma la configurazione usata, sebbene non immediatamente vulnerabile, non è più considerata idonea agli standard moderni (es: uso di cifrari CBC).

- Siti sicuri. Sono i siti che hanno HTTPS e la configurazione è adeguata agli standard moderni.

La percentuale di siti che utilizza una corretta configurazione HTTPS è più che raddoppiata (da 4149 a 9022) rispetto allo scorso anno (2021) e quadruplicata rispetto a due anni fa (erano 1766 nel 2020). Il miglioramento sul fronte dell’utilizzo di HTTPS è principalmente dovuto alle azioni correttive legate alla rimozione del supporto alle versioni obsolete di TLS (TLS 1.0 e 1.1) e, in misura minore, alla forzatura dell’utilizzo di HTTPS tramite redirect da HTTP.

| Categoria | Anno 2021 | % | Anno 2022 | % |

| Sicuri | 4149 | 22% | 9022 | 47% |

| Gravi problemi | 10092 | 53% | 7802 | 41% |

| Mal configurati | 4549 | 23% | 2218 | 11% |

| Senza HTTPS | 340 | 2% | 223 | 1% |

Siti senza HTTPS

Un importante miglioramento riguarda anche la percentuale di siti che non supporta il protocollo HTTPS. Rispetto ai risultati emersi dalla scansione precedente (2021) si è riscontrata una diminuzione del 34% (da 340 a 223 unità) e, rispetto alla scansione di due anni fa, il numero si è dimezzato (erano 445 nel 2020).

Siti con gravi problemi di sicurezza

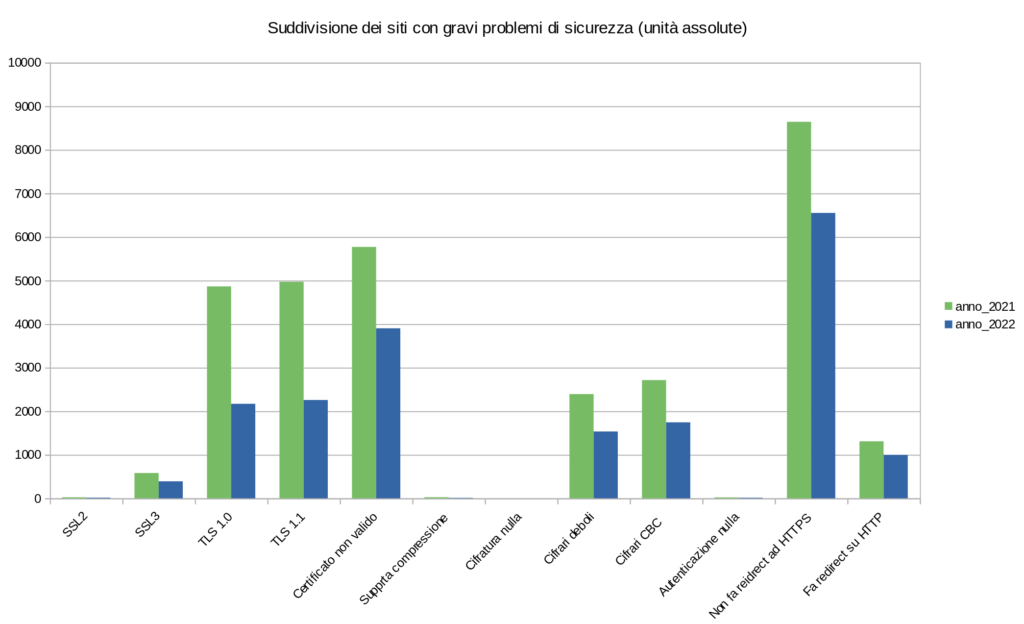

In questa categoria rientrano i siti con HTTPS facilmente aggirabile (es: certificato non corretto) o debole (es: cifrari con chiavi piccole o senza confidenzialità).

Questa è la categoria più complessa da analizzare: in termini assoluti la recente scansione ha evidenziato una dimuzione di circa 2200 unità di siti problematici.

Nei dettagli si nota però che le principali variazioni sono:

- Circa 2100 siti hanno implementato il redirect da HTTP ad HTTPS.

- Sono diminuiti i siti che facevano un redirect verso HTTP di circa 300 unità.

- C’è stata una diminuzione assoluta di quasi 1800 siti che hanno il certificato non corretto.

- Sono dimezzati i siti che usano al massimo TLS 1.0 e TLS 1.1 (da circa 4900 a circa 2200).

Si evidenzia quindi un abbandono delle versioni obsolete di TLS che, insieme ad uso corretto del reindirizzamento ad HTTPS ed all’utilizzo di un certificato valido, hanno portato ad un deciso ridimensionamento di questa categoria (dal 53% dei siti totali nel 2021 ad un 41% dei siti del 2022).

Al momento, la maggior parte dei siti della PA (il 47%) usa HTTPS in modo sicuro. Tuttavia i siti con gravi problemi di sicurezza sono ancora piuttosto vicini in termini percentuali (41%).

In questo anno si delinea quindi una dicotomia in cui da una parte ci sono siti correttamente configurati e dall’altra siti che hanno gravi errori di configurazione. Tra le due situazioni, i siti “irrecuperabili” (senza HTTPS) sono relativamente pochi (1%) mentre i restanti (11%) sono “quasi” correttamente configurati.

| Problematica | 2021 | 2022 |

| SSL 2.0 | 23 | 15 |

| SSL 3.0 | 581 | 390 |

| TLS 1.0 | 4864 | 2169 |

| TLS 1.1 | 4970 | 2256 |

| Certificato non valido | 5770 | 3902 |

| Supporta compressione | 25 | 11 |

| Cifratura nulla | 0 | 0 |

| Cifrari Deboli | 2393 | 1534 |

| Cfrari CBC | 2714 | 1744 |

| Autenticazione nulla | 21 | 13 |

| Non fa redirect ad HTTPS | 8642 | 6550 |

| Fa redirect su HTTP | 1308 | 997 |

| Totale (*) | 10092 | 7802 |

(*) Le problematiche sopra indicate non sono mutuamente esclusive tra loro

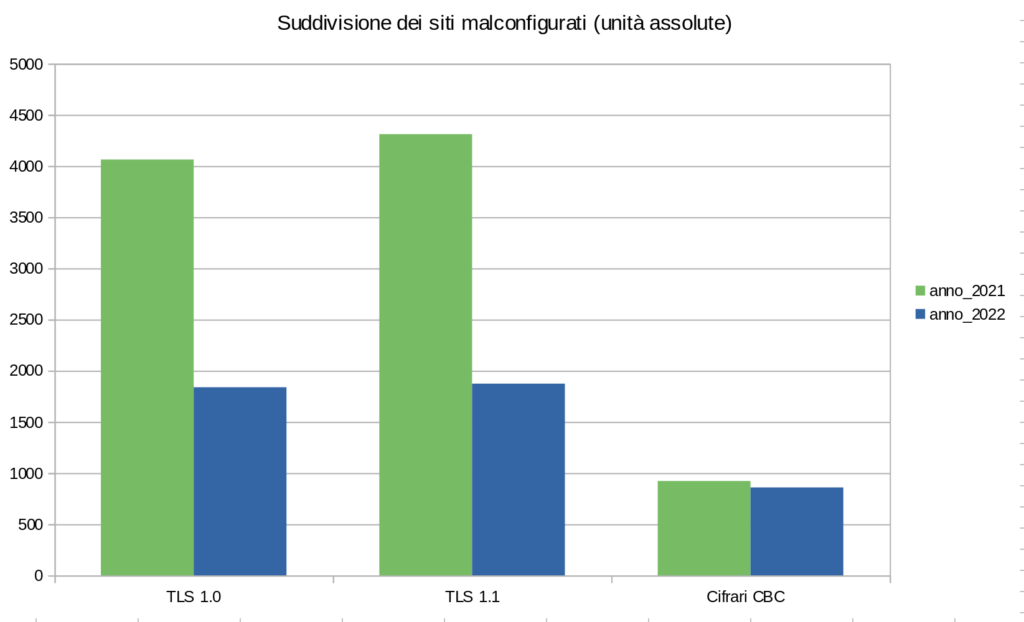

Siti malconfigurati

Questa categoria comprende i siti che supportano versioni obsolete di TLS e cifrari CBC per cui sono noti attacchi anche se non di immediata sfruttabilità.

Sebbene, nella sua suddivisione, questa categoria mantenga le percentuali dei siti con TLS 1.x invariate, in termini assoluti si ha un più che abbondante dimezzamento dei siti che usano versioni obsolete di TLS. Questa diminuzione è il principale motivo del raddoppiamento dei siti sicuri. Infatti, una volta abbandonate le versioni obsolete di TLS, questi siti sono risultati in linea con gli standard moderni.

I siti che usano cifrari CBC sono invece rimasti invariati.

| Problematica | Anno 2021 | % | Anno 2022 | % |

| TLS 1.0 | 4063 | 44 | 1838 | 40 |

| TLS 1.1 | 4311 | 46 | 1873 | 41 |

| Cifrari CBC | 922 | 10 | 859 | 19 |

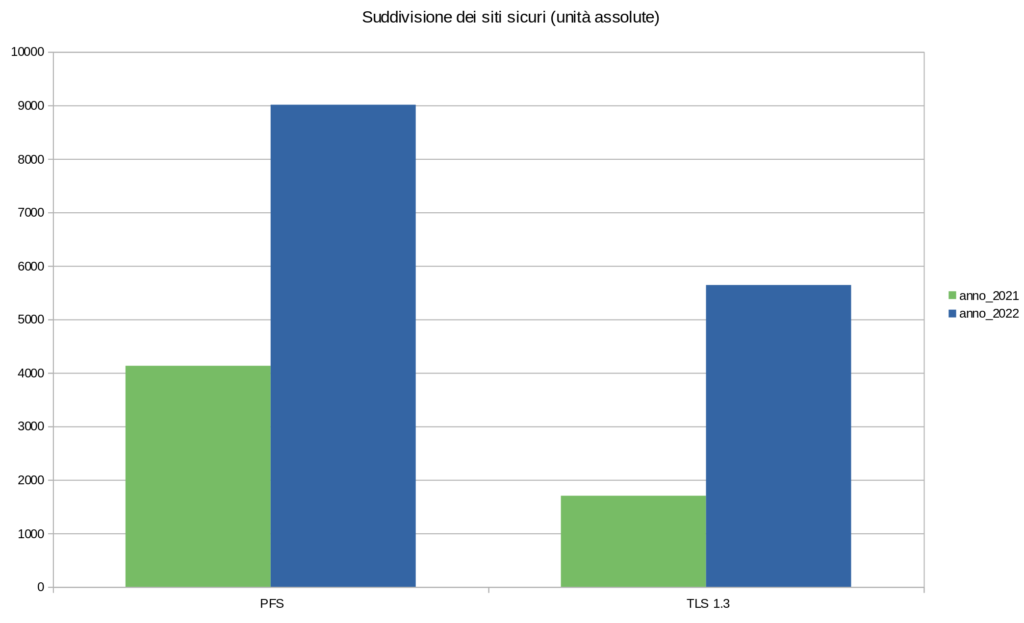

Siti sicuri

Il numero di siti sicuri è più che raddoppiato: per la prima volta sono la fetta più grande della torta (47%). La principale spinta migliorativa è venuta dall’abbandono delle versioni obsolete di TLS, da un migliore uso del redirect verso HTTPS e dall’utilizzo di certificati validi.

Si nota anche un aumento dell’uso del protocollo TLS 1.3, che sono triplicati rispetto alla precedente rilevazione.

| Caratteristica | 2021 | 2022 |

| Ciphersuite PFS | 4131 | 9011 |

| TLS 1.3 | 1702 | 5641 |

Risultati della scansione CMS

Anche il numero di siti Istituzionali che espongono un CMS aggiornato presenta, in questo monitoraggio, un lieve miglioramento. Allo stato attuale, un quarto dei domini che usa un CMS utilizza una versione aggiornata all’ultima release disponibile. La crescita, rispetto a quanto rilevato nella scansione precedente (2021), è stata dell’ 8%, recuperando di fatto la regressione evidenziata lo scorso anno rispetto al 2020.

Questo lieve miglioramento osservato sul fronte dei CMS è certamente dovuto ad una maggiore consapevolezza delle amministrazioni riguardo ai rischi che comporta l’esposizione di un CMS vulnerabile, agevolato anche dalla semplicità con cui le piattaforme di Content Management System favoriscono la notifica di una nuova versione e provvedono, anche automaticamente, ad applicare gli aggiornamenti necessari a risolvere le criticità riscontrate.

Le tipologie di CMS utilizzati sono rimaste invariate, così come il numero di siti Istituzionali che non dispone di un CMS.

Su un totale di 21700 portali Istituzionali sottoposti a monitoraggio, sono risultati correttamente raggiungibili 18096 siti di cui 9108 utilizzano un CMS per i quali è stato possibile procedere con il rilevamento della sua versione.

| Domini (IPA) | Domini raggiungibili | Domini con CMS |

| 21700 | 18096 | 9108 |

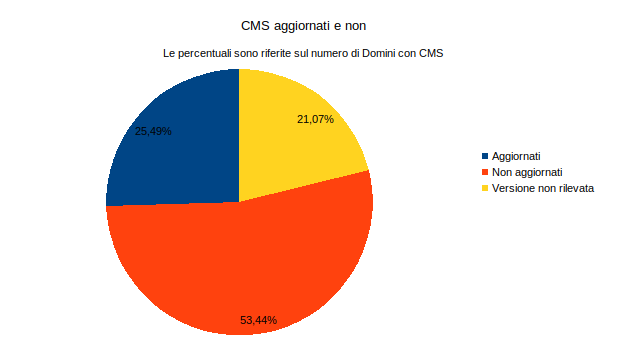

Tabella riepilogativa riportante i valori calcolati in base ai siti con CMS individuato

| CMS | Anno 2022 | % |

| Aggiornati | 2322 | 25.49% |

| Non aggiornati | 4867 | 53.44% |

| Versione non rilevata (*) | 1919 | 21.07% |

(*) In questo caso, la scansione ha rilevato la presenza di un CMS ma non è riuscita ad ottenere la versione esatta. Questo valore può essere considerato positivo in quanto è altamente probabile che siano stati installati sul CMS dei plugin di sicurezza che, di default, rimuovono il riconoscimento della versione del CMS, rendendo quindi più difficile il rilevamento tramite scansioni automatizzate.

Rappresentazione grafica dei valori percentuali calcolati in base ai siti con CMS individuato

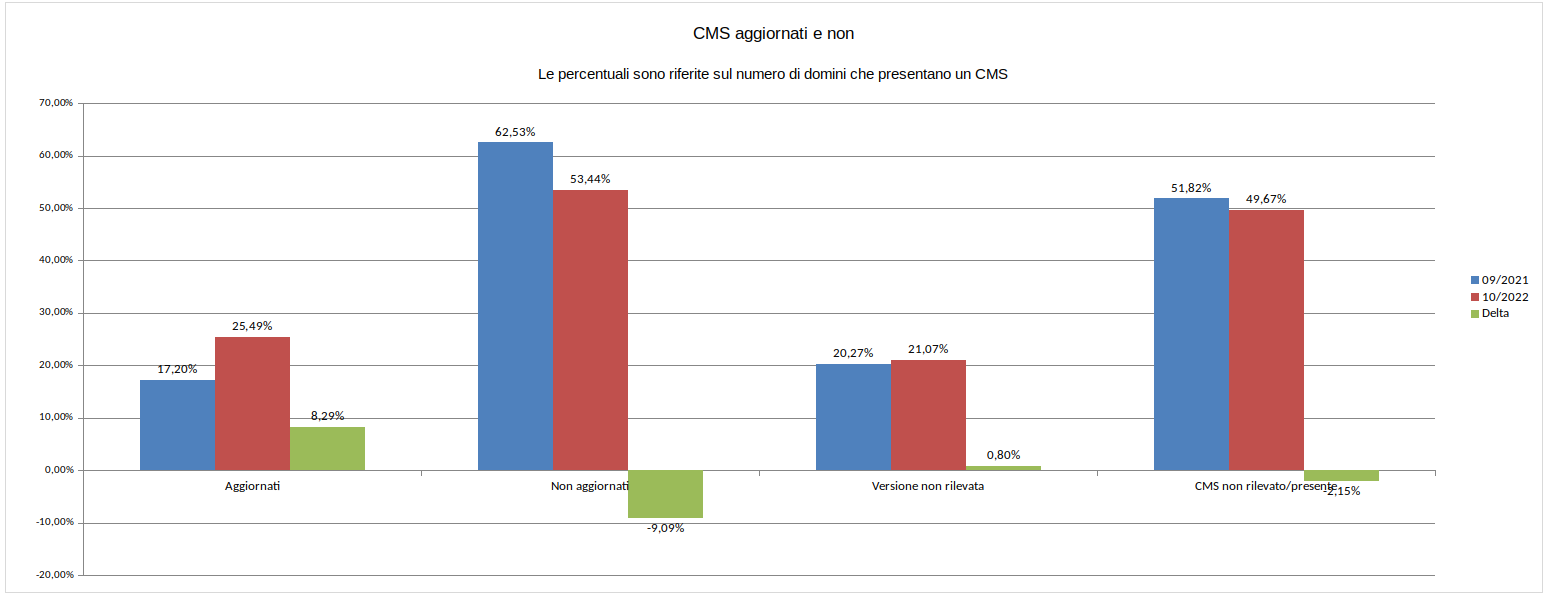

Comparazione monitoraggio 2021 – 2022 sui domini che espongono un CMS

Il numero di siti Istituzionali che utilizza un CMS correttamente aggiornato è cresciuto dell’8% rispetto alla scansione del 2021. Complessivamente, un quarto dei domini espongono un CMS aggiornato all’ultima versione.

| Anno 2021 | Anno 2022 | Δ | |

| Domini che espongono un CMS | 8289 | 9108 | 819 |

Tabella comparativa 2021 – 2022 riportante le percentuali dei domini che espongono un CMS

| CMS | Anno 2021 | Anno 2022 | Δ |

| Aggiornati | 17,20% | 25,49% | 8,29% |

| Non aggiornati | 62,53% | 53,44% | -9,09% |

| Versione non rilevata | 20,27% | 21,07% | 0,80% |

Grafico comparativo 2021 – 2022 delle percentuali dei domini che espongono un CMS

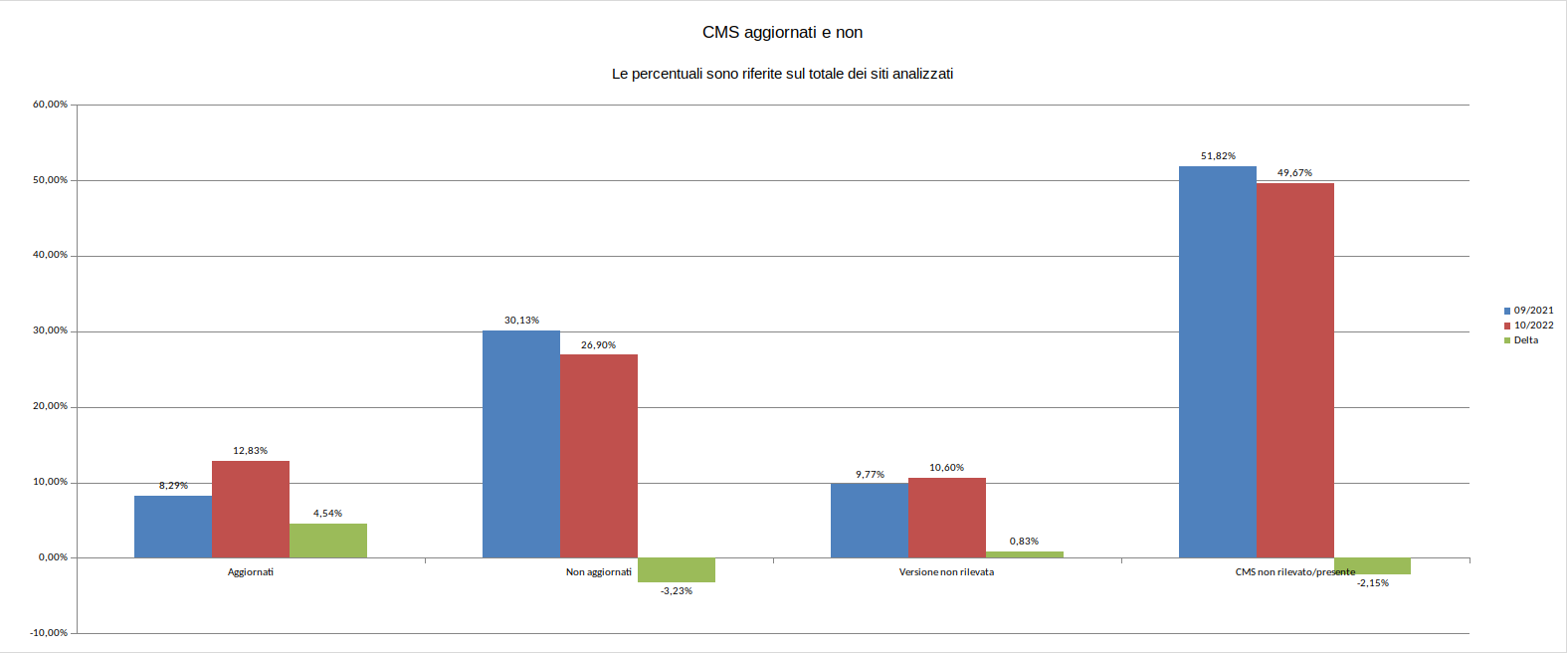

Comparazione monitoraggi 2021 – 2022 rispetto ai domini raggiungibili

Anche il numero di domini correttamente raggiungibili è aumentato del 10% rispetto alla precedente scansione:

| | Anno 2021 | Anno 2022 | Δ |

| Domini raggiungibili | 17203 | 18096 | 893 |

Tabella comparativa monitoraggi 2021 – 2022 sulle percentuali di domini raggiungibili

| CMS | 2021 | 2022 | Δ |

| Aggiornati | 8,29% | 12,83% | 4,54% |

| Non aggiornati | 30,13% | 26,90% | -3,23% |

| Versione non rilevata | 9,77% | 10,60% | 0,83% |

| CMS non rilevato/presente | 51,82% | 49,67% | -2,15% |

Grafico comparativo 2021 – 2022 delle percentuali di domini raggiungibili

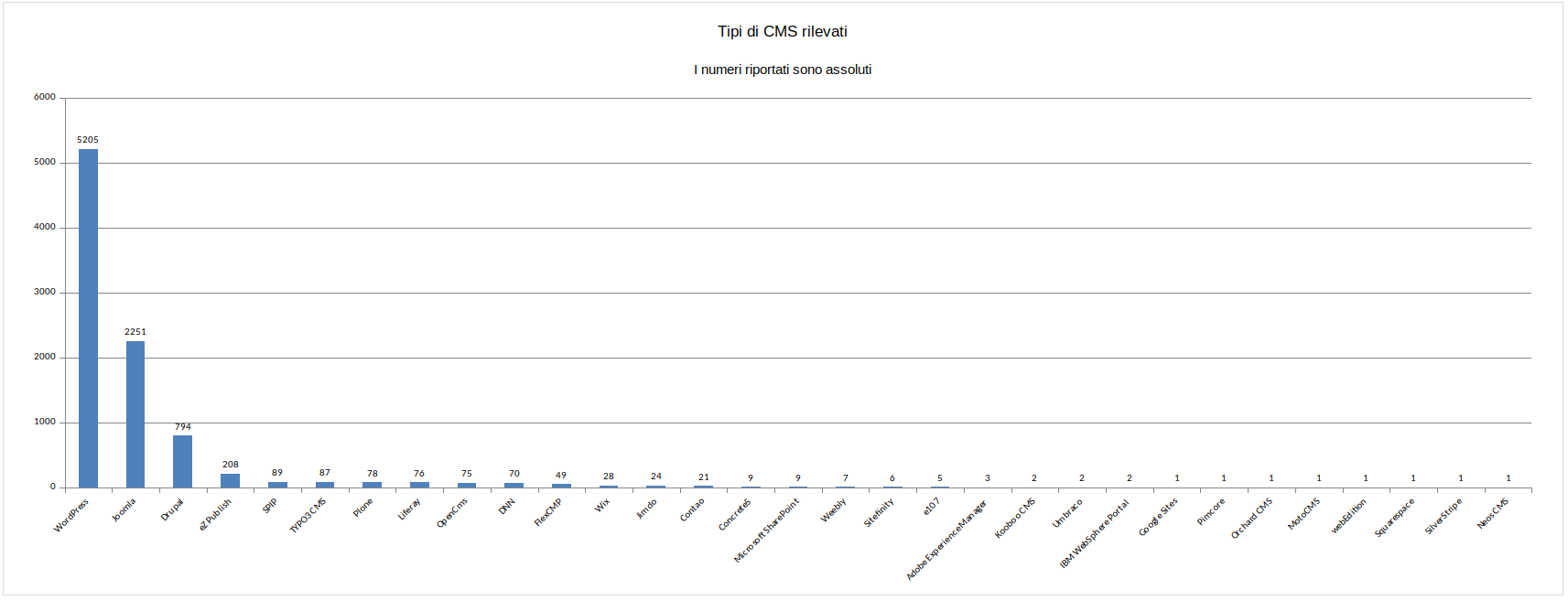

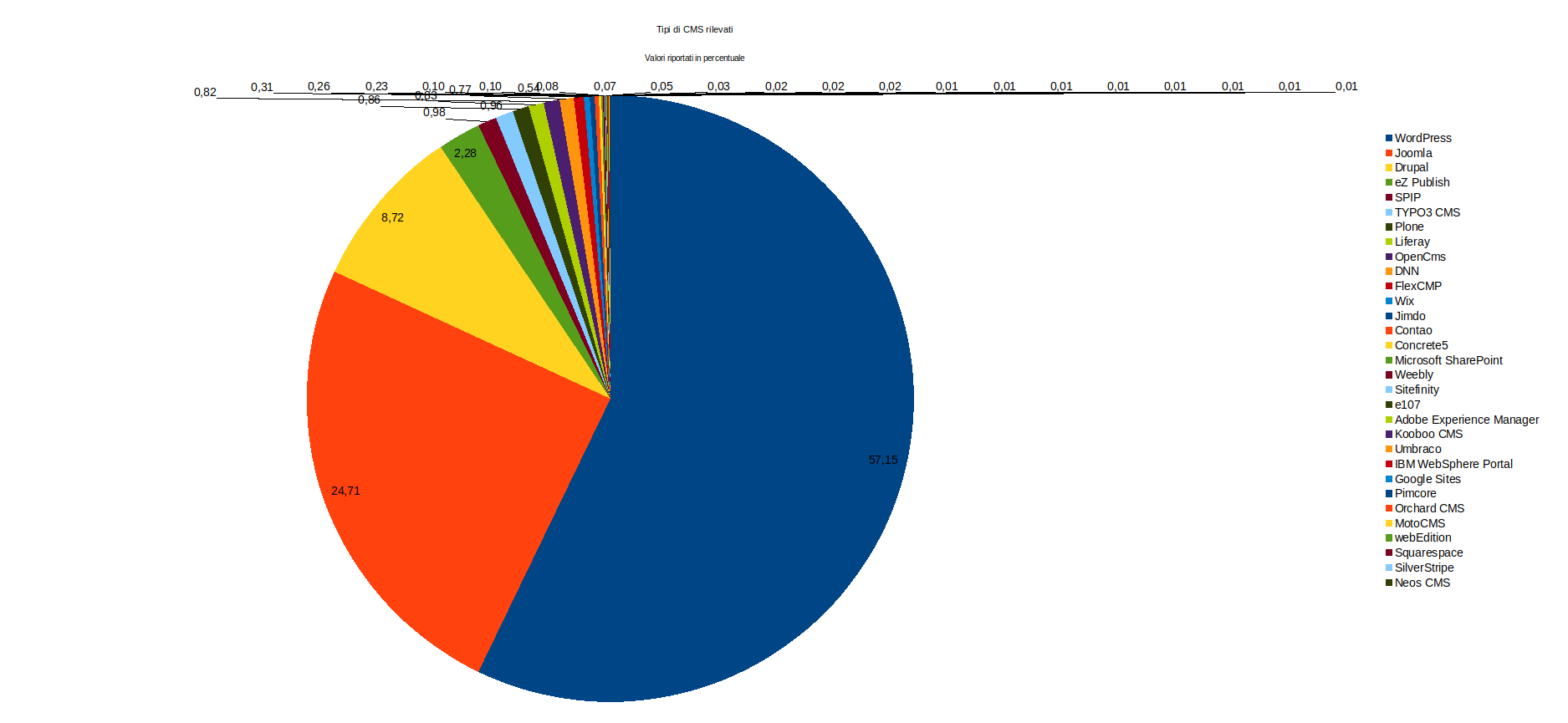

Tipi di CMS rilevati

Il 57,15% dei siti Istituzionali utilizza il software WordPress come CMS, rivelandosi ancora una volta il CMS più usato nella Pubblica Amministrazione. Seguono Joomla per il 24,71% e Drupal per l’8,72%.

Rispetto al monitoraggio precedente il numero di siti WordPress è cresciuto passando da 4490 a 5205 siti, un incremento totale di 715 siti. Per quanto riguarda l’uso dei CMS Joomla e Drupal i numeri sono rimasti quasi invariati. I restanti CMS risultano utilizzati da appena il 9.5% dei siti Istituzionali.

| TIPI DI CMS | 2021 | 2022 | Δ |

| WordPress | 4490 | 5205 | 715 |

| Joomla | 2248 | 2251 | 3 |

| Drupal | 801 | 794 | -7 |

Rispetto al precedente report, anche il numero di CMS utilizzato è rimasto invariato.

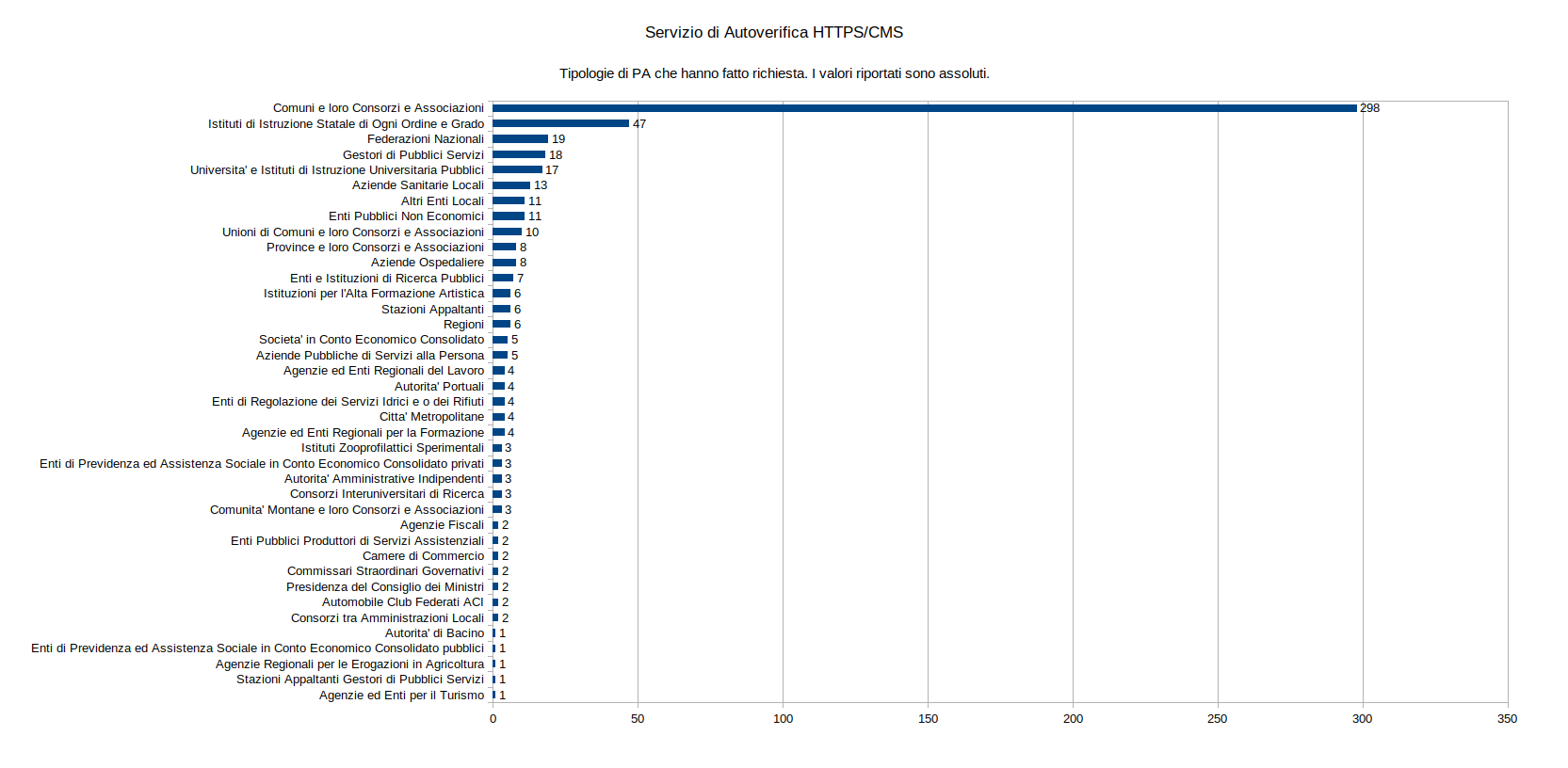

Utilizzo del servizio di autoverifica HTTPS/CMS

Ad un anno esatto dall’esposizione del servizio per la autoverifica della configurazione HTTPS e CMS riservato alla Pubblica Amministrazione, sono state elaborate in totale 549 richieste di analisi provenienti da organizzazioni pubbliche censite su IPA.

Nello specifico, il 54,28% delle richieste proviene da “Comuni e loro Consorzi e Associazioni”.

Tabella riepilogativa dell richieste elaborate

| Denominazione | Richieste | % |

| Comuni e loro Consorzi e Associazioni | 298 | 54.28% |

| Istituti di Istruzione Statale di Ogni Ordine e Grado | 47 | 8.56% |

| Federazioni Nazionali | 19 | 3.46% |

| Gestori di Pubblici Servizi | 18 | 3.28% |

| Universita’ e Istituti di Istruzione Universitaria Pubblici | 17 | 3.10% |

| Aziende Sanitarie Locali | 13 | 2.37% |

| Enti Pubblici Non Economici | 11 | 2.00% |

| Altri Enti Locali | 11 | 2.00% |

| Unioni di Comuni e loro Consorzi e Associazioni | 10 | 1.82% |

| Aziende Ospedaliere | 8 | 1.46% |

| Province e loro Consorzi e Associazioni | 8 | 1.46% |

| Enti e Istituzioni di Ricerca Pubblici | 7 | 1.28% |

| Regioni | 6 | 1.09% |

| Stazioni Appaltanti | 6 | 1.09% |

| Istituzioni per l’Alta Formazione Artistica | 6 | 1.09% |

| Aziende Pubbliche di Servizi alla Persona | 5 | 0.91% |

| Societa’ in Conto Economico Consolidato | 5 | 0.91% |

| Agenzie ed Enti Regionali per la Formazione | 4 | 0.73% |

| Citta’ Metropolitane | 4 | 0.73% |

| Enti di Regolazione dei Servizi Idrici e o dei Rifiuti | 4 | 0.73% |

| Autorita’ Portuali | 4 | 0.73% |

| Agenzie ed Enti Regionali del Lavoro | 4 | 0.73% |

| Comunita’ Montane e loro Consorzi e Associazioni | 3 | 0.55% |

| Consorzi Interuniversitari di Ricerca | 3 | 0.55% |

| Autorita’ Amministrative Indipendenti | 3 | 0.55% |

| Enti di Previdenza ed Assistenza Sociale in Conto Economico Consolidato privati | 3 | 0.55% |

| Istituti Zooprofilattici Sperimentali | 3 | 0.55% |

| Consorzi tra Amministrazioni Locali | 2 | 0.36% |

| Automobile Club Federati ACI | 2 | 0.36% |

| Presidenza del Consiglio dei Ministri | 2 | 0.36% |

| Commissari Straordinari Governativi | 2 | 0.36% |

| Camere di Commercio | 2 | 0.36% |

| Enti Pubblici Produttori di Servizi Assistenziali | 2 | 0.36% |

| Agenzie Fiscali | 2 | 0.36% |

| Agenzie ed Enti per il Turismo | 1 | 0.18% |

| Stazioni Appaltanti Gestori di Pubblici Servizi | 1 | 0.18% |

| Agenzie Regionali per le Erogazioni in Agricoltura | 1 | 0.18% |

| Enti di Previdenza ed Assistenza Sociale in Conto Economico Consolidato pubblici | 1 | 0.18% |

Rappresentazione grafica riportante i valori assoluti

Conclusioni e osservazioni

Questo monitoraggio rileva ancora un trend positivo di miglioramento come già evidenziato nel secondo monitoraggio.

Lo stato del protocollo HTTPS nella PA

Raddoppiano i siti considerabili sicuri, per quel che riguarda l’utilizzo del protocollo HTTPS, e diminuiscono i siti che non lo utilizzano. In questo terzo monitoraggio la tendenza migliorativa principale è stata quella dell’abbandono delle versioni obsolete di TLS ed un aumento dell’utilizzo del redirect da HTTP ad HTTPS.

Nella precedente scansione, la spinta migliorativa principale era stata l’adozione di una corretta interazione tra HTTP e HTTPS (redirect verso HTTPS, eliminazione dei redirect verso HTTP). In quest’ultima, la spinta principale viene dall’aggiornamento della configurazione del protocollo TLS utilizzato, probabilmente dovuto alla pressione esercitata dalla comunità di sviluppatori di librerie che, in sostanza, stanno eliminando il supporto alle versioni pre 1.2. Nel frattempo la diffusione di TLS 1.3 sta avanzando velocemente.

Nella prima scansione effettuata era stato rilevato un solo sito che supportava al massimo SSL3: in questa terza scansione si conferma l’assenza di simili situazioni. Continuano a diminuire i domini che supportano al massimo TLS 1.0 (da 151 a 82) e adesso non vi sono più siti che supportano al massimo TLS 1.1 (prima erano 6).

Per il resto, l’utilizzo di IPv6 è rimasto inviariato al 2% del totale (sceso di 22 unità assolute). Continua lo strano trend per cui ci sono più domini con 4 indirizzi IP di quanti ce ne siano con 3. In entrambi i casi, la percentuale è trascurabile rispetto alla maggioranza di siti che ha un unico indirizzo IP e alla minoranza che ne ha 2.

E’ possibile scaricare, nei link successivi, i documenti in formato PDF con i risultati del monitoraggio sul protocollo HTTPS sui siti della PA per gli anni: 2020, 2021 e 2022.

Il livello di sicurezza dei CMS nella PA

Anche il numero di siti Istituzionali che espongono un CMS aggiornato presenta un lieve miglioramento. La crescita rispetto a quanto rilevato nella scansione precedente ha recuperato di fatto la regressione evidenziata lo scorso anno rispetto al 2020.

Complessivamente, al netto del 21% dei CMS per i quali non è stato possibile rilevare la versione in uso, solo un quarto dei CMS rilevati è risultato sicuramente aggiornato all’ultima release.

Come già evidenziato, sempre più amministrazioni utilizzano CMS, per lo più WordPress, su cui vengono installati plugin “di sicurezza” che di default nascondono la versione, al fine di evitare che gli strumenti di scansione riescano ad individuarla. L’uso di questi plugin è una buona pratica in quanto rappresenta un ottimo deterrente contro le scansioni automatizzate, cosa che però non deve esimere gli amministratori comunque a mantenere aggiornato il CMS.

Nonostante il lieve miglioramento rispetto al monitoraggio dell’anno precedente, i numeri non sono complessivamente confortanti, soprattutto se consideriamo che al momento del monitoraggio la metà dei domini con un CMS non risulta aggiornato all’ultima versione e che la tipologia di scansione non prevede la verifica dello stato di aggiornamento anche di eventuali plugin installati.

La presenza di plugin vulnerabili mette ovviamente a rischio l’intero Content Management System nonostante quest’ultimo risulti, di base, correttamente aggiornato.