Sintesi riepilogativa delle campagne malevole nella settimana 6-12 febbraio 2021

riepilogo

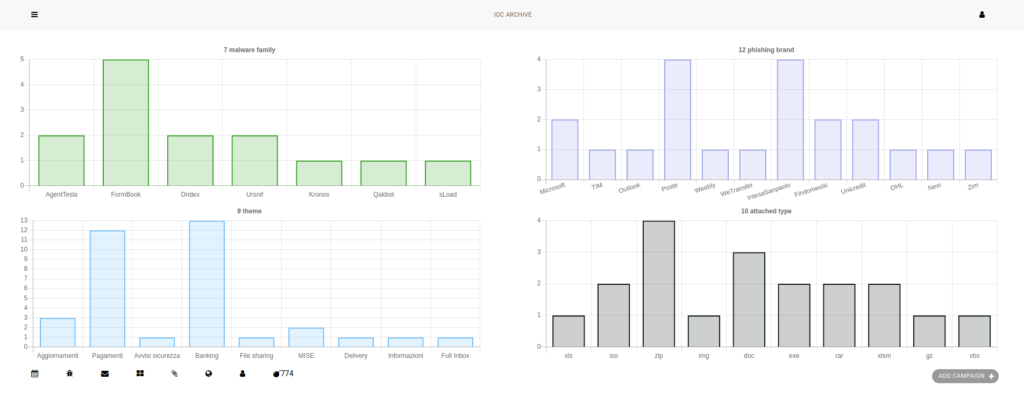

In questa settimana, il CERT-AGID ha riscontrato ed analizzato, nello scenario italiano di suo riferimento, un totale di 35 campagne malevole attive, di cui 3 generiche veicolate anche in Italia e 32 con obiettivi italiani, mettendo così a disposizione dei suoi enti accreditati i relativi 774 indicatori di compromissione (IOC) individuati.

Riportiamo in seguito il dettaglio delle tipologie illustrate nei grafici, risultanti dai dati estratti dalle piattaforme del CERT-AGID:

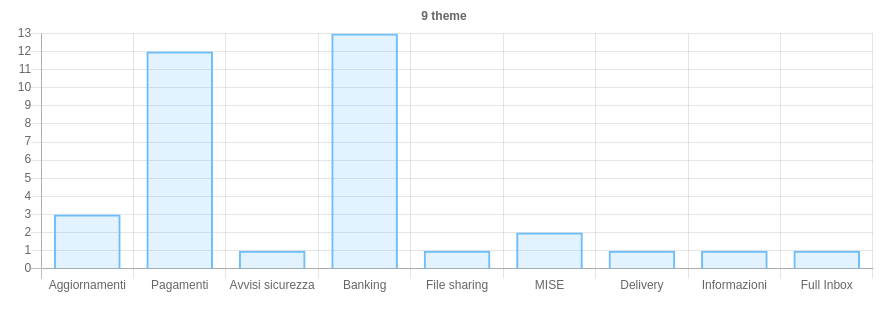

I temi più rilevanti della settimana

Tra i temi più sfruttati per veicolare le campagne malevole sul territorio italiano emergono Banking e Pagamenti: il primo relativamente alle campagne Phishing mentre il secondo è il tema più usato per le campagne Malware.

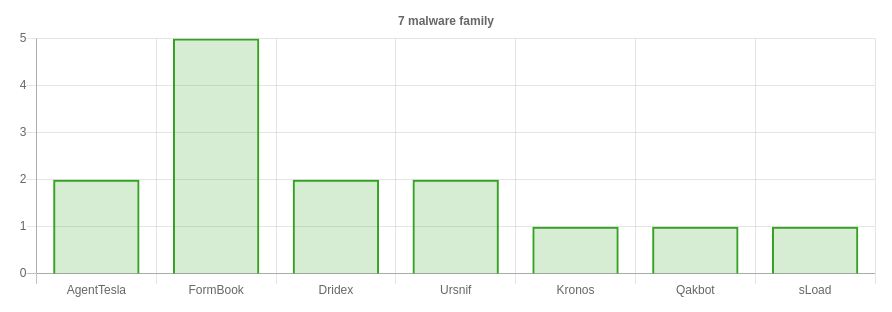

Malware della settimana

Sono state osservate nello scenario italiano 7 famiglie di malware. Nello specifico, di particolare rilievo questa settimana troviamo le seguenti campagne:

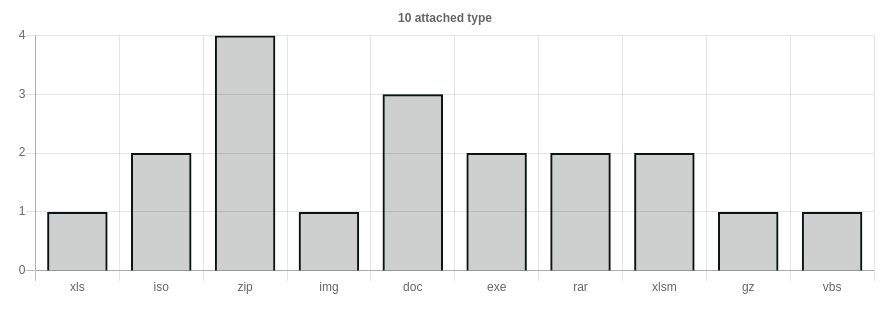

Formbook – è stato il malware più diffuso questa settimana con ben cinque campagne italiane a tema “Pagamenti” e allegati ZIP, ISO e RAR.

AgentTesla – due campagne a tema “Pagamenti” hanno veicolato due sample AgentTesla tramite allegati di tipo GZ e ZIP.

Dridex – due campagne differenti a tema “Pagamenti”, di cui una mirata per l’Italia e l’altra generica, hanno veicolato due sample Dridex tramite allegati XLSM.

Ursnif – due campagne a tema “MISE” sono state utilizzate per diffondere Ursnif tramite allegati di tipo ZIP e DOC. L’ultima campagna Ursnif a tema “MISE” risale al 19 novembre del 2020.

sLoad – torna nuovamente a sfruttare la PEC come mezzo per veicolare il malware annidandolo all’interno di file ZIP con doppia compressione. I dettagli della campagna insieme agli IoC sono stati riportati in una specifica news pubblicata dal Cert-AgID.

Kronos – per la prima volta, da settembre 2020, è stata osservata in Italia la campagna Kronos a tema “Pagamenti”, interamente scritta in lingua italiana ed allegato di tipo DOC.

Qakbot – individuata una sola campagna italiana a tema “Informazioni” diffusa tramite allegati XLS.

Phishing della settimana

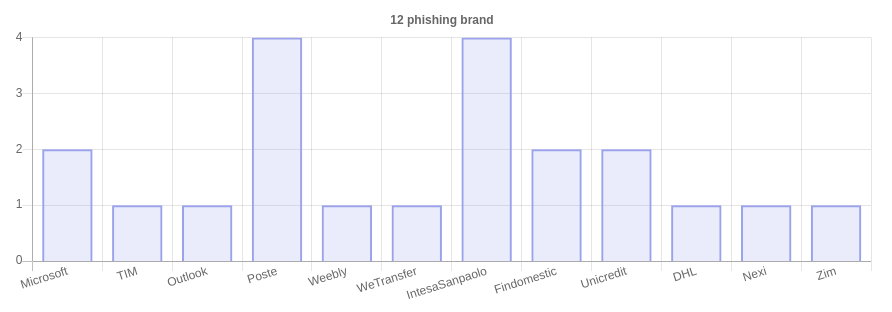

Sono 12 i brand coinvolti nelle campagne di phishing. Il settore più colpito resta quello bancario e tra i brand più utilizzati emergono i soliti nomi: IntesaSanpaolo e Poste. Questa settimana è coivolta dal phishing anche Findomestic. Di seguito, una lista sintetica dei soggetti coinvolti:

IntesaSanpaolo e Poste – con quattro campagne mirate si confermano i brand più sfruttati dai criminali per il tema “Banking”.

Unicredit e Findomestic – sempre restando sul tema “Banking”, che ultimamente verte spesso sull’argomento “prestiti”, i criminali hanno sfruttato i brand Unicredit e Findomestic per campagne veicolate via smishing.

Microsoft – due campagne di phishing sfruttano comunicazioni Microsoft per sottrarre le credenziali dei servizi di posta

TIM, DHL, Nexi, Zim, Outlook, Weebly e Wetransfer – completano il panorama delle campagne di phishing e smishing veicolate in Italia.

Formati di file principalmente utilizzati per veicolare i malware